文章目录

• ACL:控制访问列表(Access Control List)

• 访问控制列表(Access Control List,ACL) 是路由器和交换机接口的指令列表,用来控制端口进出的数据包。ACL适用于所有的被路由协议,如IP、IPX、AppleTalk等。

• 信息点间通信和内外网络的通信都是企业网络中必不可少的业务需求,为了保证内网的安全性,需要通过安全策略来保障非授权用户只能访问特定的网络资源,从而达到对访问进行控制的目的。简而言之,ACL可以过滤网络中的流量,是控制访问的一种网络技术手段。

• 配置ACL后,可以限制网络流量,允许特定设备访问,指定转发特定端口数据包等。如可以配置ACL,禁止局域网内的设备访问外部公共网络,或者只能使用FTP服务。ACL既可以在路由器上配置,也可以在具有ACL功能的业务软件上进行配置。

• 随着大规模开放式网络的开发,网络面临的威胁也就越来越多。网络安全问题成为网络管理员最为头疼的问题。一方面,为了业务的发展,必须允许对网络资源的开发访问,另一方面,又必须确保数据和资源的尽可能安全。网络安全采用的技术很多,而通过访问控制列表(ACL)可以对数据流进行过滤,是实现基本的网络安全手段之一。

• 访问控制列表简称为 ACL,它使用包过滤技术,在路由器上读取第三层及第四层包头中的信息如源地址、目的地址、源端口、目的端口等,根据预先定义好的规则对包进行过滤,从而达到访问控制的目的。ACL 分很多种,不同场合应用不同种类的 ACL。

• 出:已经过路由器的处理,正离开路由器接口的数据包。入:已经到达路由器接口的数据包,将被路由器处理

本次实验仍然使用GNS3,使用“云”连接到 虚拟机上,模拟

如果忘记了GNS3 怎么连接 虚拟机的话,可以查看分类中“防火墙实训”的 实验一。

实验材料:

VMware版本:VMware Workstation16

镜像版本:windows 2008 R2

GNS3版本:0.8.7

GNS3 路由器ISO:C3745

实验需求:

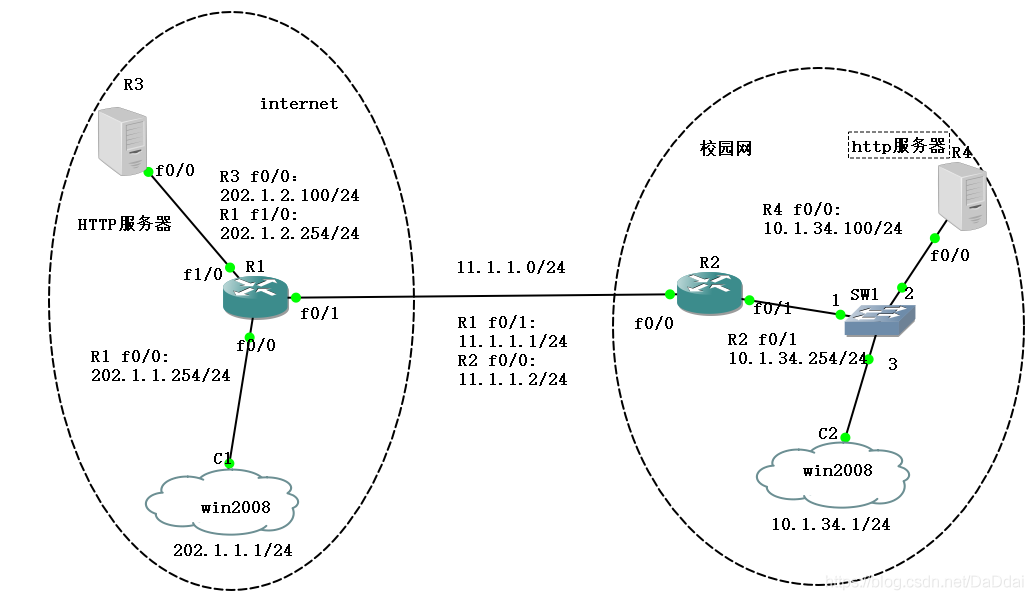

1、按拓扑配置IP地址,其中XX为自己学号最后两位数字。路由问题自行解决。此时全网互通,PING通截图。

2、R2充当学校的服务器,对外提供http网页服务。同时也开启telnet服务于方便管理。R4充当外网的某网站的服务器。此时,C1和C2都能访问R2和R4的网页(截图),也能telnet到R2(截图)。

3、为了校园网内的服务器的安全性,使用ACL技术使得 校园网服务器不能被外网进行telnet远程登录,其他流量允许。效果需截图。

4、学校内网现在需要对某一些电脑进行上网管控,使用ACL技术拒绝内网的IP地址为10.1.xx.1/24-10.1.xx.30/24的电脑不能访问外网的服务器的网页服务,其他流量允许。测试截图(可在C1改IP地址进行测试)。

注:命令代码需复制粘贴到相应的需求下面,注意编排。

实验拓扑:

0X00:实验前准备

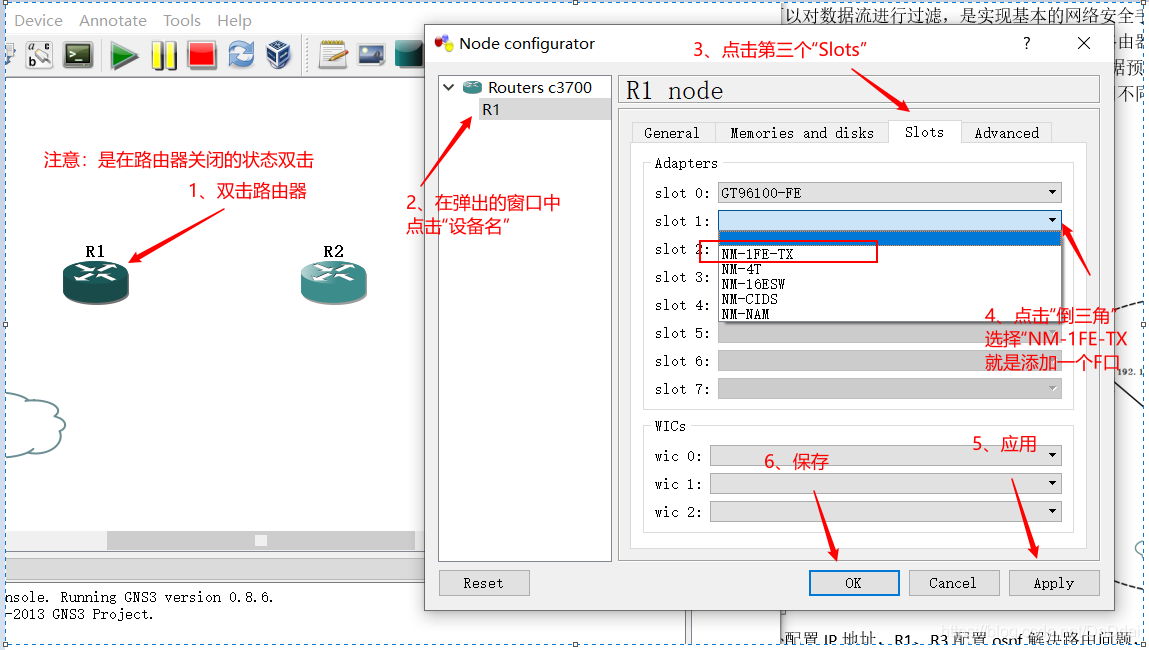

1、为“R1”添加模块

GNS3路由器只有两个接口,鉴于本次实验,所以其中一个路由器需要添加一个模块,增加一个端口

①、右键路由器,弹出“Node Configurator”中 点击“R1”。点击Slots 。设置Slot 2:为NM-1Fe—TX,接着点击Apply、ok

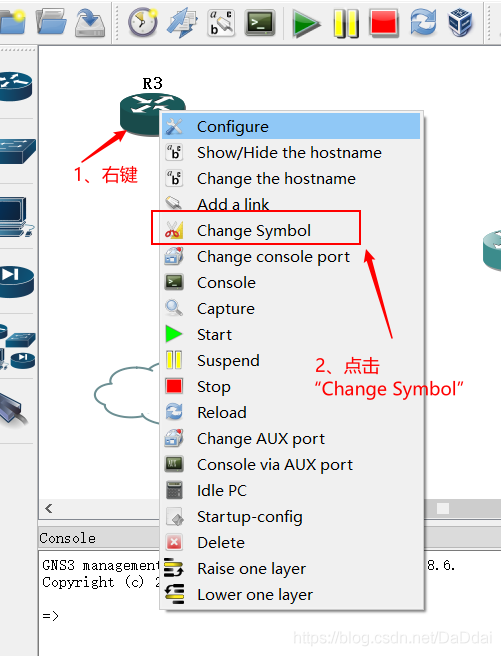

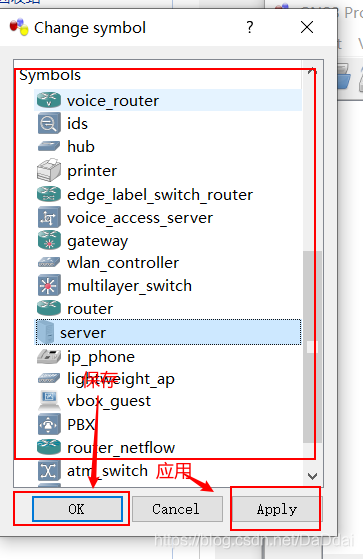

2、修改 显示图标

①、右键路由器 ,点击“Change Symbol”

②、在弹出的“Change Symboll”中,选择你想要改的图标,然后点击Apply (应用),点击ok(确定),即可

0X01:配置ip地址

配置ip地址,自己的思路一定要清晰,不然怎么配都配不好,而且链路也不会通

1 、按拓扑配置IP地址,其中XX为自己学号最后两位数字。路由问题自行解决。此时全网互通,PING通截图。

以下内容过于基础所以这里就不在赘述

①、R1:

R1#en //进入特权模式

R1#conf t //进入全局配置模式

R1(config)#int f0/0 //进入f0/0接口

R1(config-if)#ip add 202.1.1.254 255.255.255.0 //配置ip地址

R1(config-if)#no shutdown //开启端口

R1(config-if)#int f0/1

R1(config-if)#ip add 11.1.1.1 255.255.255.0

R1(config-if)#no shutdown

R1(config-if)#int f1/0

R1(config-if)#ip add 202.1.2.254 255.255.255.0

R1(config-if)#no shutdown

R1(config-if)#exit //退出

R1(config)#router ospf 1 //创建ospf 进程号为1

R1(config-router)#network 202.1.1.0 0.0.0.255 area 0 //宣告网络

R1(config-router)#network 11.1.1.0 0.0.0.255 area 0 //宣告网络

R1(config-router)#network 202.1.2.0 0.0.0.255 area 0

②、R2:

R2#conf t //进入全局配置模式

R2(config)#int f0/0 //进入f/0接口

R2(config-if)#ip add 11.1.1.2 255.255.255.0 //配置IP地址

R2(config-if)#no shutdown //开启端口

R2(config-if)#int f0/1

R2(config-if)#ip add 10.1.34.254 255.255.255.0

R2(config-if)#no shutdown

R2(config-if)#exit

R2(config)#router ospf 1 //创建ospf,进程号为1

R2(config-router)#network 11.1.1.0 0.0.0.255 area 0 //宣告网络

R2(config-router)#network 10.1.34.0 0.0.0.255 area 0

R2(config-router)#end //退出到用户界面

③、R3:

充当服务器主机,需要配置“ip”和开启“http服务”、开启telnet服务

R3#conf t

R3(config)#int f0/0

R3(config-if)#ip add 202.1.2.100 255.255.255.0

R3(config-if)#no shutdown

R3(config-if)#exit

R3(config)#ip http server //开启http 服务

R3(config)#line vty 0 4 //进入虚拟链路,开启Telnet服务

R3(config-line)#password 123456 //配置用户密码

R3(config-line)#login //应用密码,(必须要打,否则前面的密码就不会生效)

R3(config-line)#exit

R3(config)#ip route 0.0.0.0 0.0.0.0 f0/0 //配置静态路由

④、R4

充当服务器主机,需要配置“ip”和开启“http服务”、开启telnet服务

R4(config)#int f0/0

R4(config-if)#ip add 10.1.34.100 255.255.255.0

R4(config-if)#no shutdown

R4(config-if)#exit

R4(config)#ip http server //开启dhcp服务

R4(config)#line vty 0 4 //进入虚拟链路

R4(config-line)#password 123456 //配置密码

R4(config-line)#login //应用密码

R4(config-line)#exit //退出

R4(config)#ip route 0.0.0.0 0.0.0.0 f0/0 //配置静态路由

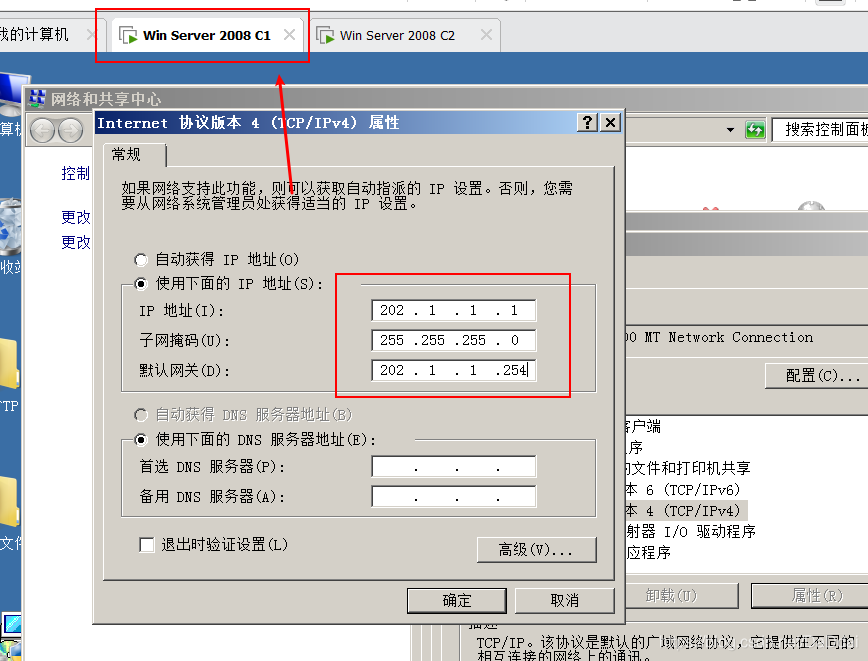

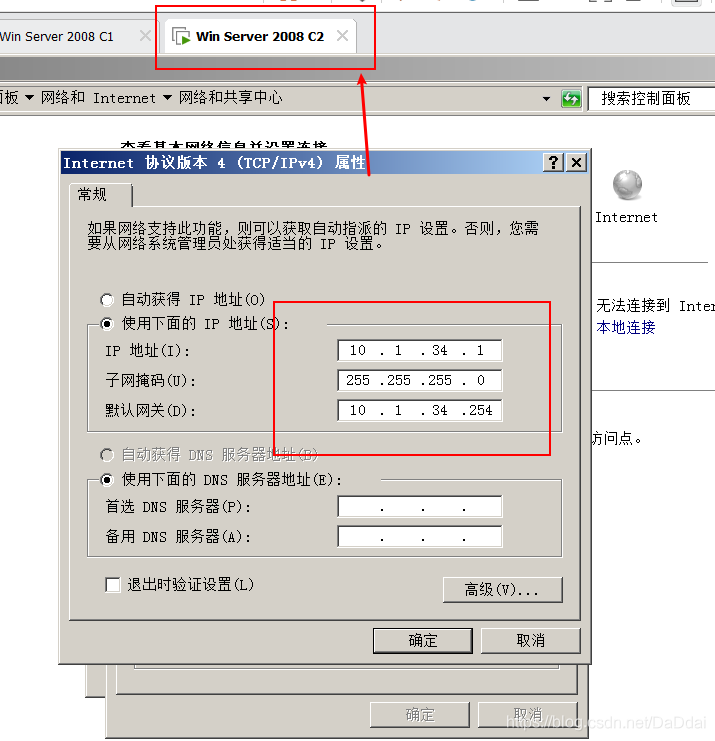

⑤、C1

⑥、C2

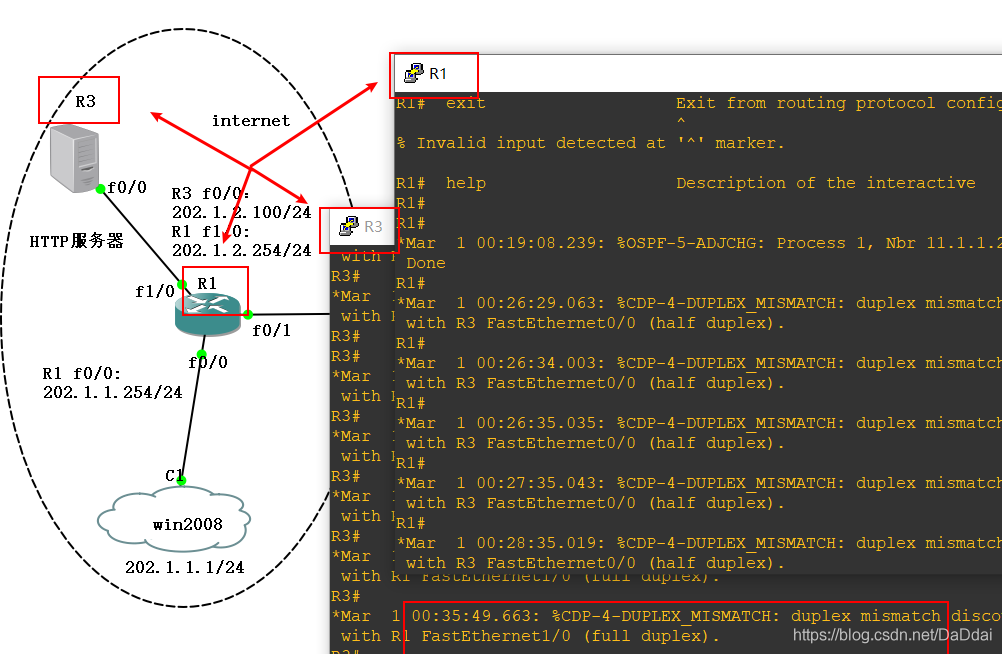

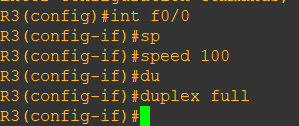

0x11:duplex mismatch 报错信息

1、配置完成上面的指令之后,如果没有特殊情况的话,连接三条链路的路由器“R1”和“R3”之间会出现报错信息

如图:

2、

上面的信息来自 Cisco Discovery Protocol. CDP 处理包括端口的 双工模式(duplex) 和 传输速率(speed) 在内的信息. 当两个端口的 duplex 和 speed 不匹配,CDP 就会报告 mismatch 信息.

上面这个信息意思是本机 FastEthernet1/0 端口与对端 R3 的 FastEthernet0/0 端口的双工模式不匹配, 本机 FastEthernet1/0 端口使用全双工模式而R3 的 FastEthernet0/0 端口使用半双工模式.

回到顶部

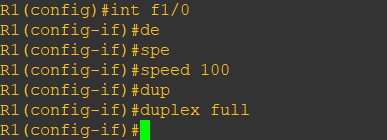

解决办法:在两个接口中敲入 “speed 100”、“duplex full”

注意设备,以及端口

R1(config)#int fa0/0

R1(config-if)#speed 100 //速度100

R1(config-if)#duplex full //全双工模式

R1:

R1(config)#int f1/0

R1(config-if)#speed 100 // 速度100

R1(config-if)#duplex full //全双工模式

R1(config-if)#

R3:

R3(config)#int f1/0

R3(config-if)#speed 100 // 速度100

R3(config-if)#duplex full //全双工模式

R3(config-if)#

以上,如果没有配置错误的话,那么正常来说,已经是全网互通的状态了

如果没有通,那么可以逐一排查。以下建议:

1、路由器之间的链路 同一个 网段是否能够ping通。

(如果同一条链路,同一个网段都ping不同的话,那么先排除ip地址是否打错,端口是不是没有开启)

2、同一个网段如果可以ping通,那么尝试ping同一个路由器的其他接口

3、win 2008 是否能够ping通自己的网关地址

4、静态路由是否配置,动态路由是否配置

5、虚拟机的防火墙是否关闭、高级防火墙的出入站规则“IPCM回显请求是否被禁用”

6、虚拟机的虚拟网卡,设置是否正常(一个是 vmnet 1、一个是vmnet8)

不管怎么样,对待网络,一定要有足够的耐心

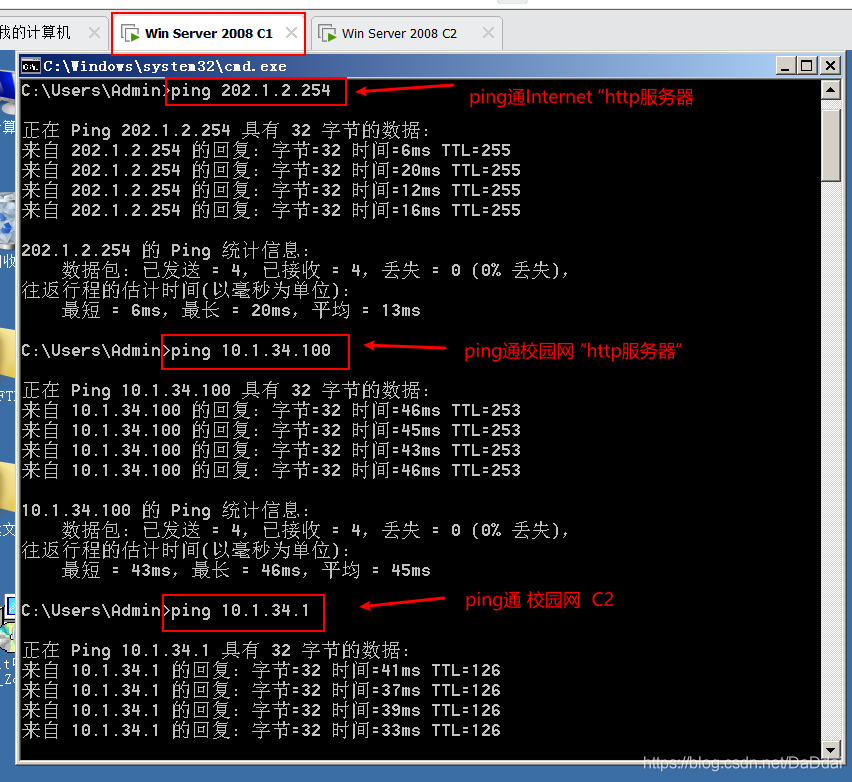

0X20、第一二题的实验结果

1、按拓扑配置IP地址,其中XX为自己学号最后两位数字。路由问题自行解决。此时全网互通,PING通截图。

C1、

可以ping通 Internet “http服务器”

可以ping通校园网 “http服务器”

可以ping通校园网 主机

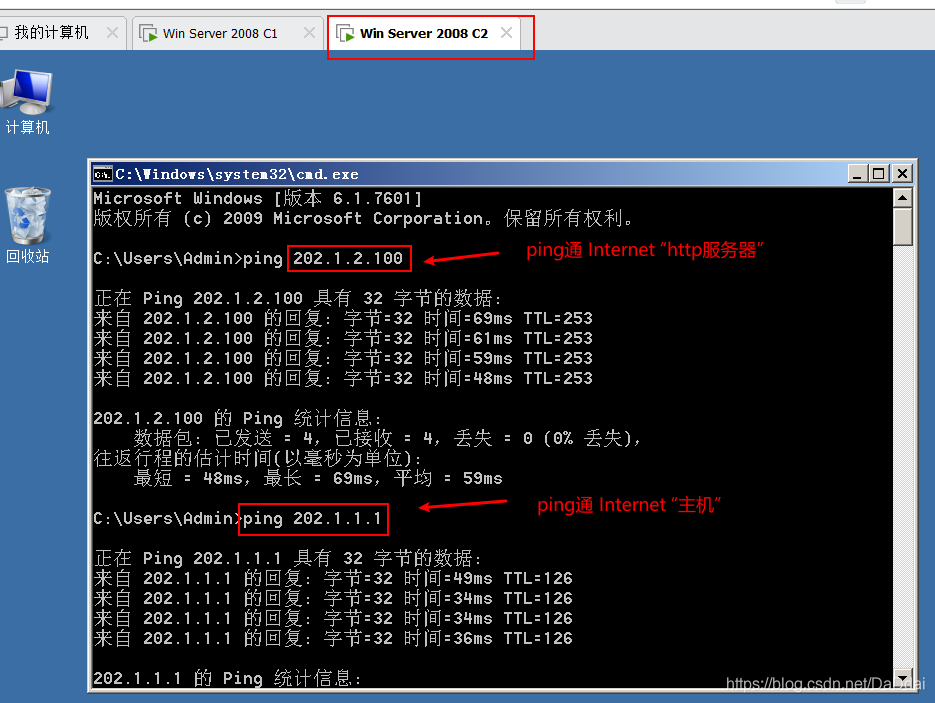

C2、

可以ping通 Internet “http服务器”

可以ping通 Internet “主机”

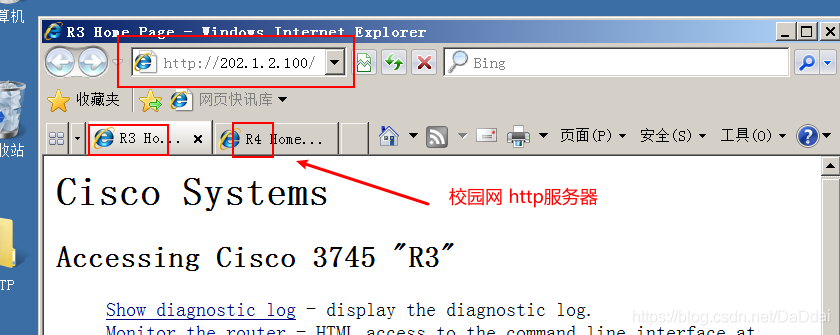

2、R2充当学校的服务器,对外提供http网页服务。同时也开启telnet服务于方便管理。R4充当外网的某网站的服务器。此时,C1和C2都能访问R2和R4的网页(截图),也能telnet到R2(截图)。

如果完成第一题,且前面的配置没有落下,那么 第二题也是可以的

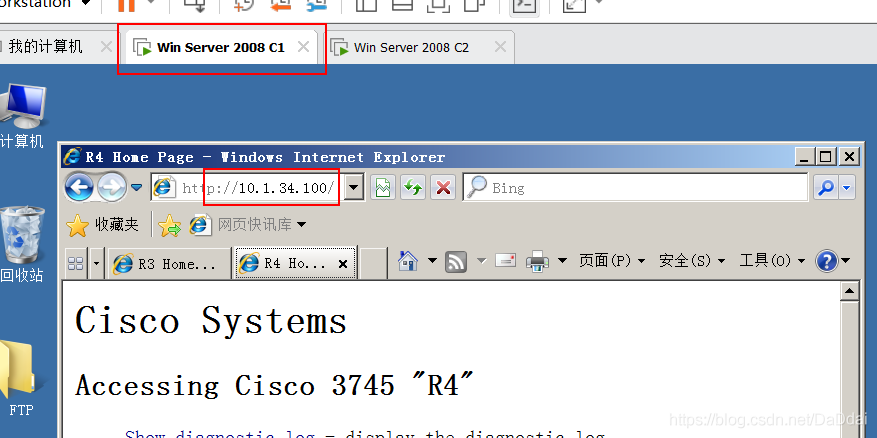

C1、可以 访问 校园网 http服务器

可以访问 外网 http服务器

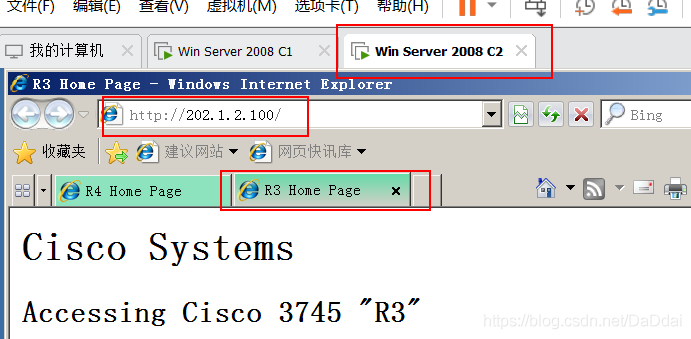

C2、可以访问 校园网 http服务器

可以访问internet

0X30、 扩展ACL配置①

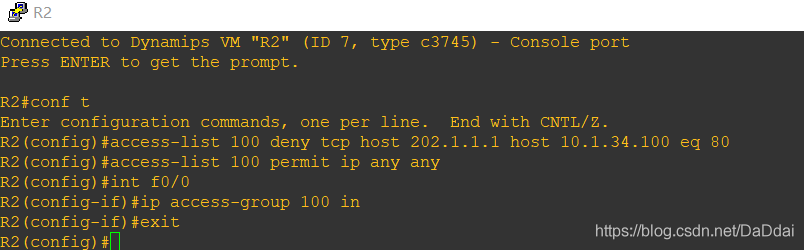

第3小题:为了校园网内的服务器的安全性,使用ACL技术使得服务器R2不能被外网进行telnet远程登录,其他流量允许。效果需截图。

做这道实验之前,可以从前面看到,已经实现了全网互通的状态,而且http服务器 可以正常登陆

①、ACL访问控制列表,设置在 R2 f0/0 接口

R2、

R2#conf t

R2(config)#access-list 100 deny tcp host 202.1.1.1 host 10.1.34.100 eq 80 //创建进程为100 的ACl过滤,并禁止C1 访问 校园网的http服务器

R2(config)#access-list 100 permit ip any any //允许其他流量通过

R2(config)#int f0/0 //进入f0/0接口

R2(config-if)#ip access-group 100 in //将进程为100ACl策略应用到f0/0

R2(config-if)#exit

R2(config)#

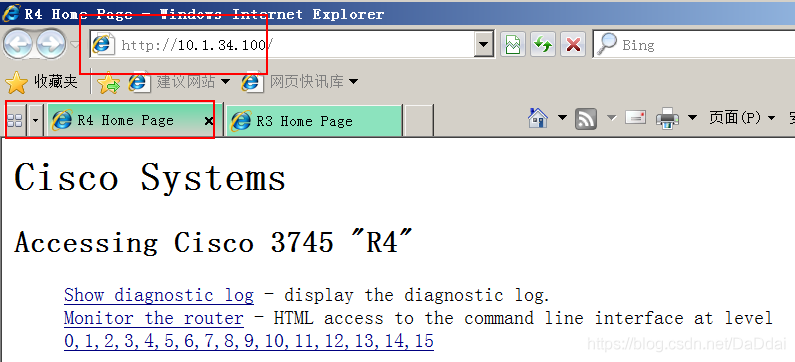

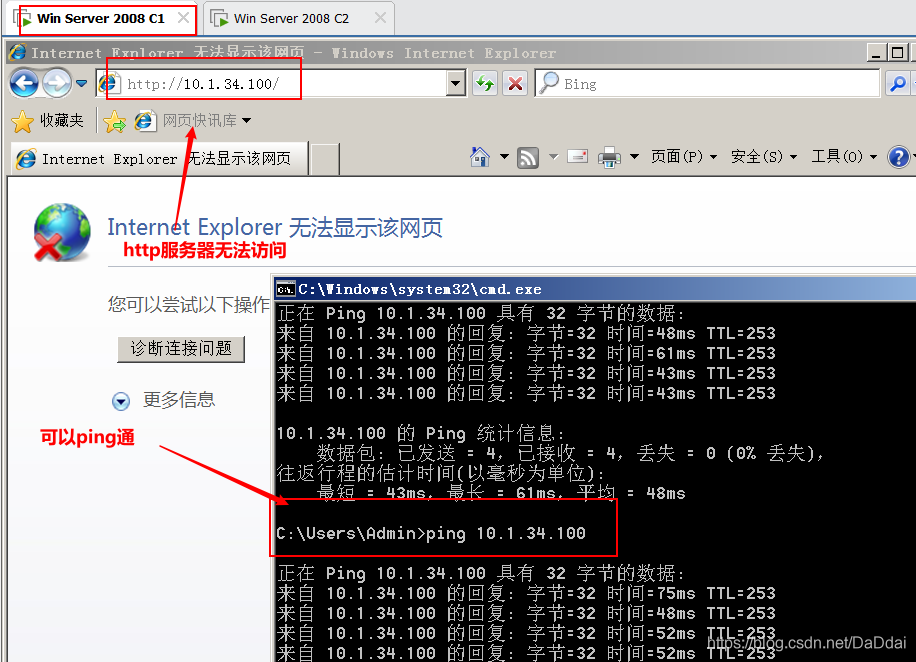

配置结果:C1 无法访问 校园网http服务器,但可以ping通

0x31 ACL配置②

4、学校内网现在需要对某一些电脑进行上网管控,使用ACL技术拒绝内网的IP地址为10.1.xx.1/24-10.1.xx.30/24的电脑不能访问外网的服务器的网页服务,其他流量允许。测试截图(可在C1改IP地址进行测试)。

gns3 使用ACL,拒绝网段访问

R2、

R2#conf t

R2(config)#access-list 101 deny tcp 10.1.34.0 0.0.0.31 host 202.1.2.100 eq 80 //创建ACl,过滤掉10.1.34.1~30 访问 Internet http服务器 0.0.0.31为反掩码

R2(config)#access-list 101 permit ip any any //允许其他流量通过

R2(config)#int f0/0 //进入f0/0接口

R2(config-if)#ip access-group 101 in //将进程为101ACl策略应用到f0/0 规则为in

R2(config-if)#exit

R2(config)#

测试:1、10.1.34.1

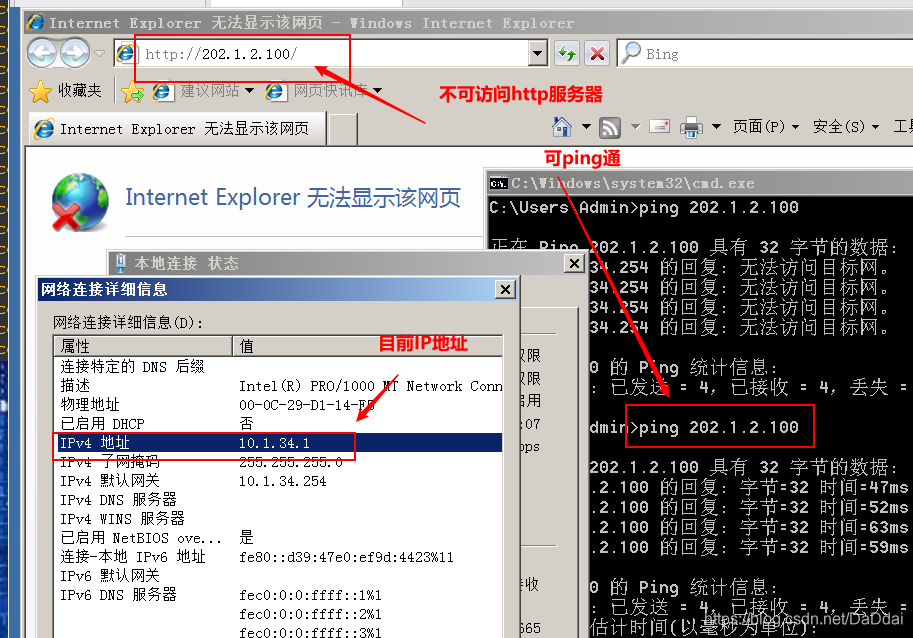

可以ping通 外网http 服务器 ,但http协议不可访问http服务器

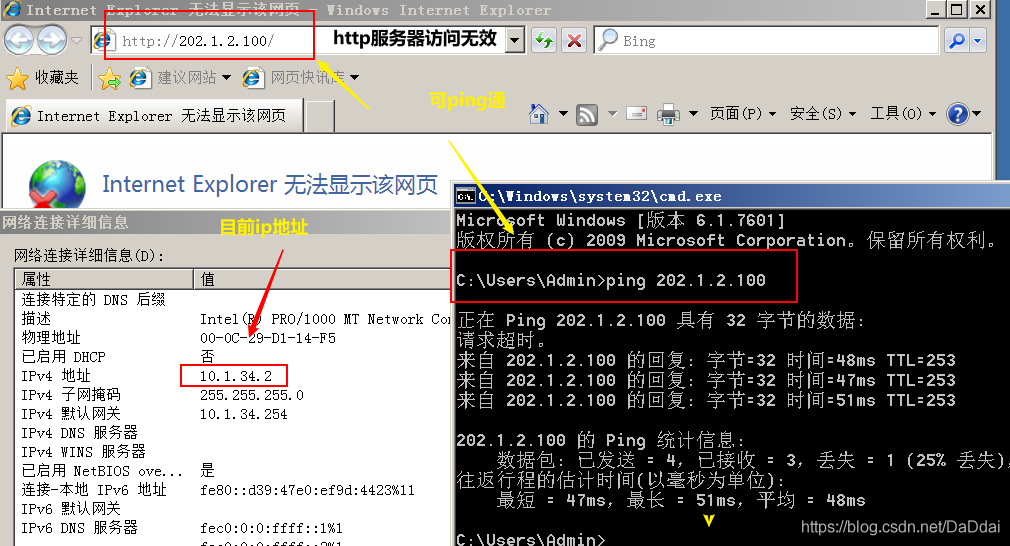

2、10.1.34.2

可以ping通 外网http 服务器 ,但http协议不可访问http服务器

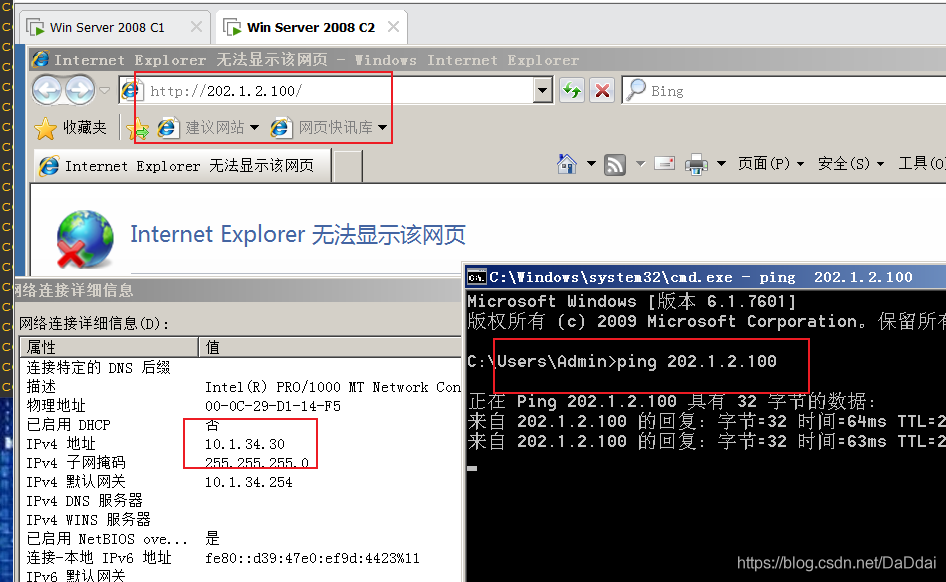

3、10.1.34.30

可以ping通 外网http 服务器 ,但http协议不可访问http服务器

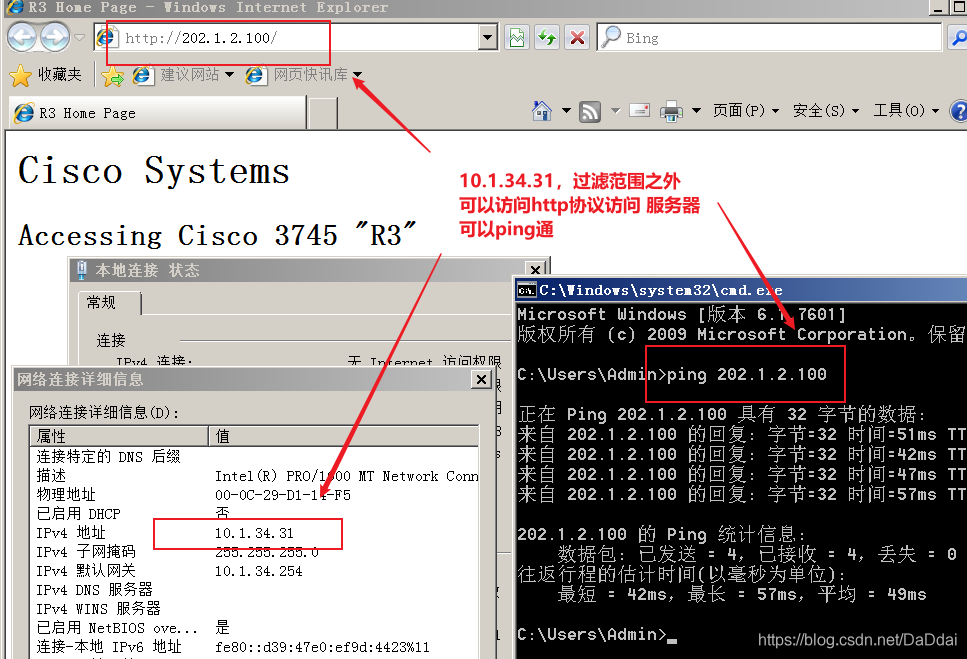

4、10.1.34.31 使用http协议访问 外网http服务器成功,并且可以ping通

结尾 :由于小编还是大二学生,文章中难免有疏漏和不当之处,敬请各位大神以及读者不吝赐教

转载请标明出处