0x01 抓包

工作中需要学习某一方面的知识,相信很多人都会去某站看视频学习。生活中也有很多人回去某站上看一下番剧、二次元什么的。今天我们就要分析一下某站的加密。

先抓包,使用Charles,我们就能看见所有的网络请求了。我把含有加密请求的包转成python代码看看。

听过分析我们能知道加密参数就是sign,而且还是32位的,很明显就是一个MD5加密。接下来分析它的加密实现。

0x02

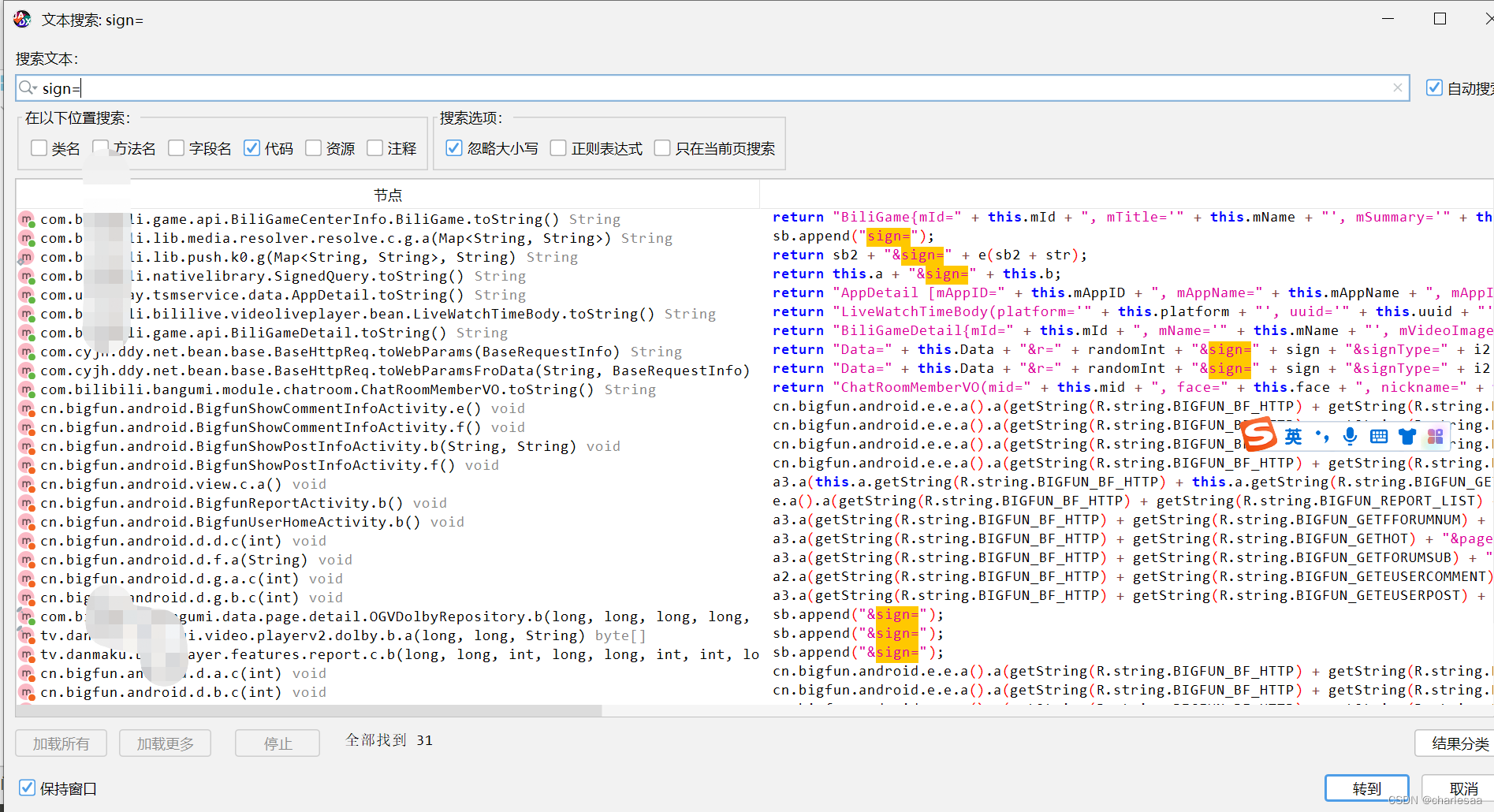

使用jadx-gui打开app软件,等待反编译完成。使用搜索功能,发现引用的地方也不多,我们可以先观察再定位分析。

很快找到加密的位置

frida hook验证一下,同时把调用栈打印一下,发现加密是在nativate层

0x03

我们尝试获取加密值,先写一个rpc js,然后再搭建一个frida服务调用加密。flask代码:

#coding:utf8

import frida

from flask import Flask,request,jsonify

def on_message(message,data):

if message['type'] == 'send':

print("[*] (0)".format(message['payload']))

else:

print(message)

js = open('hook_rpc.js', 'r', encoding='utf8').read()

# process = frida.get_usb_device().enumerate_processes()

# print("process: {}".format(process))

session = frida.get_usb_device().attach('包名')

gScript = session.create_script(js)

gScript.on('message',on_message)

gScript.load()

app = Flask(__name__)

@app.route('/')

def bili_sign():

global gScript

vmid = '1197454103'

print('flask vmid: {}'.format(vmid))

res = gScript.exports.callsign(vmid)

print('flask res type: {}'.format(type(res)))

print('flask res: {}'.format(res))

return res

if __name__ == '__main__':

app.run(debug=True)java script代码

调用效果演示:

这样我们就可以把加密值给获取了。

版权声明:本文为weixin_40306397原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接和本声明。