第1部分 重现Tomcat的弱口令漏洞

步骤1. 安装Vmware Fusion与Windows7操作系统

步骤1.1 安装Vmware Fusion

步骤1.2 在Vmware中安装Windows7虚拟机系统

步骤2. 安装并运行Tomcat

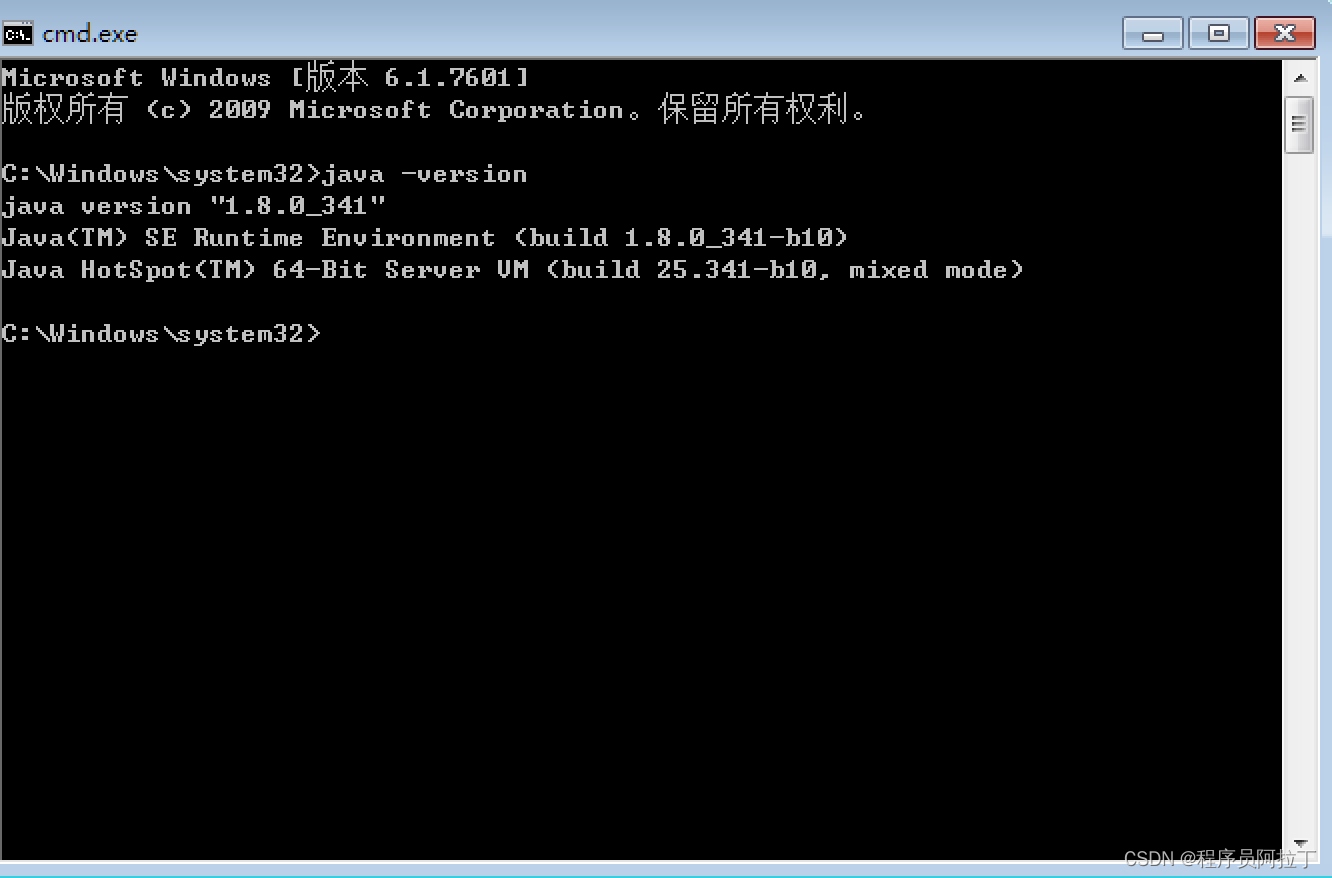

步骤2.1 安装JDK1.8

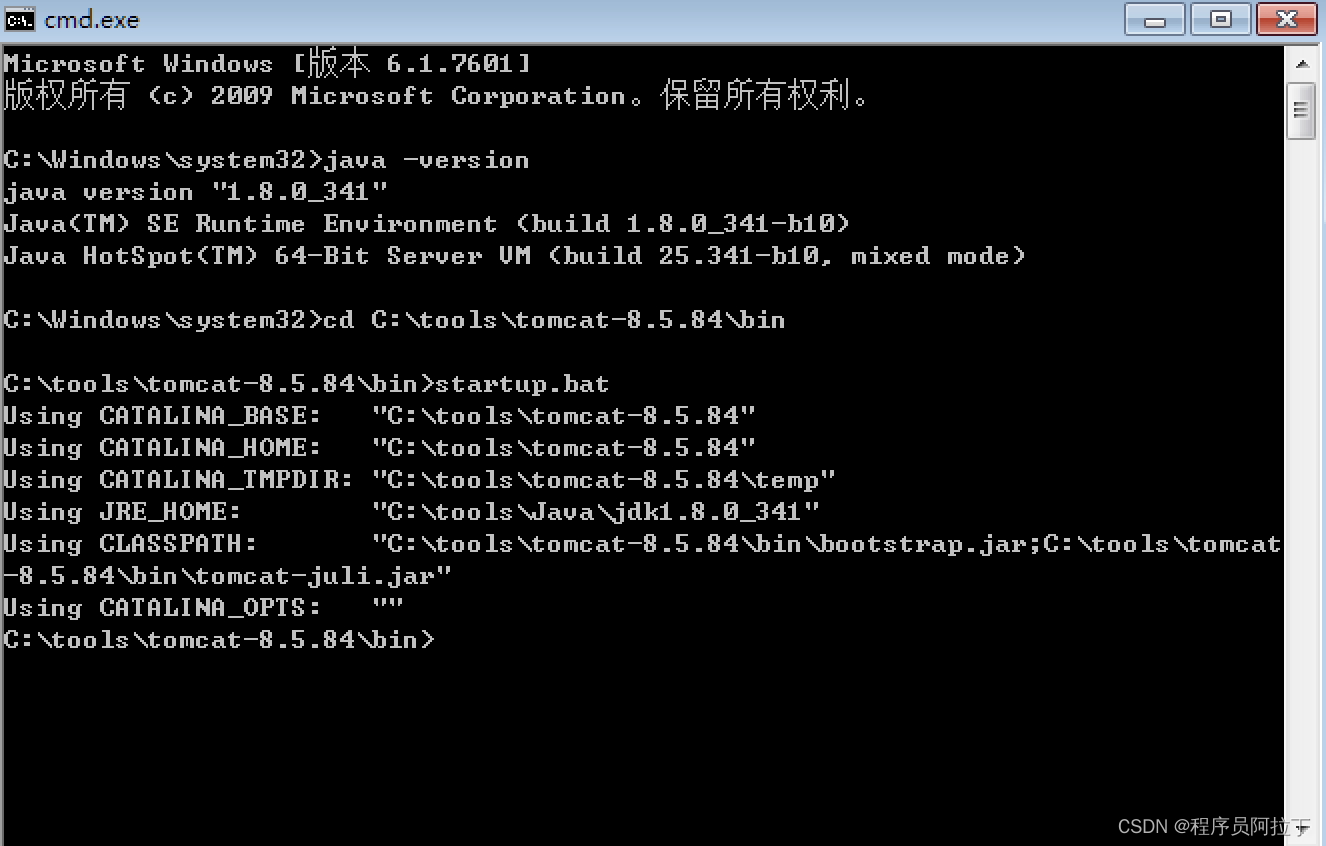

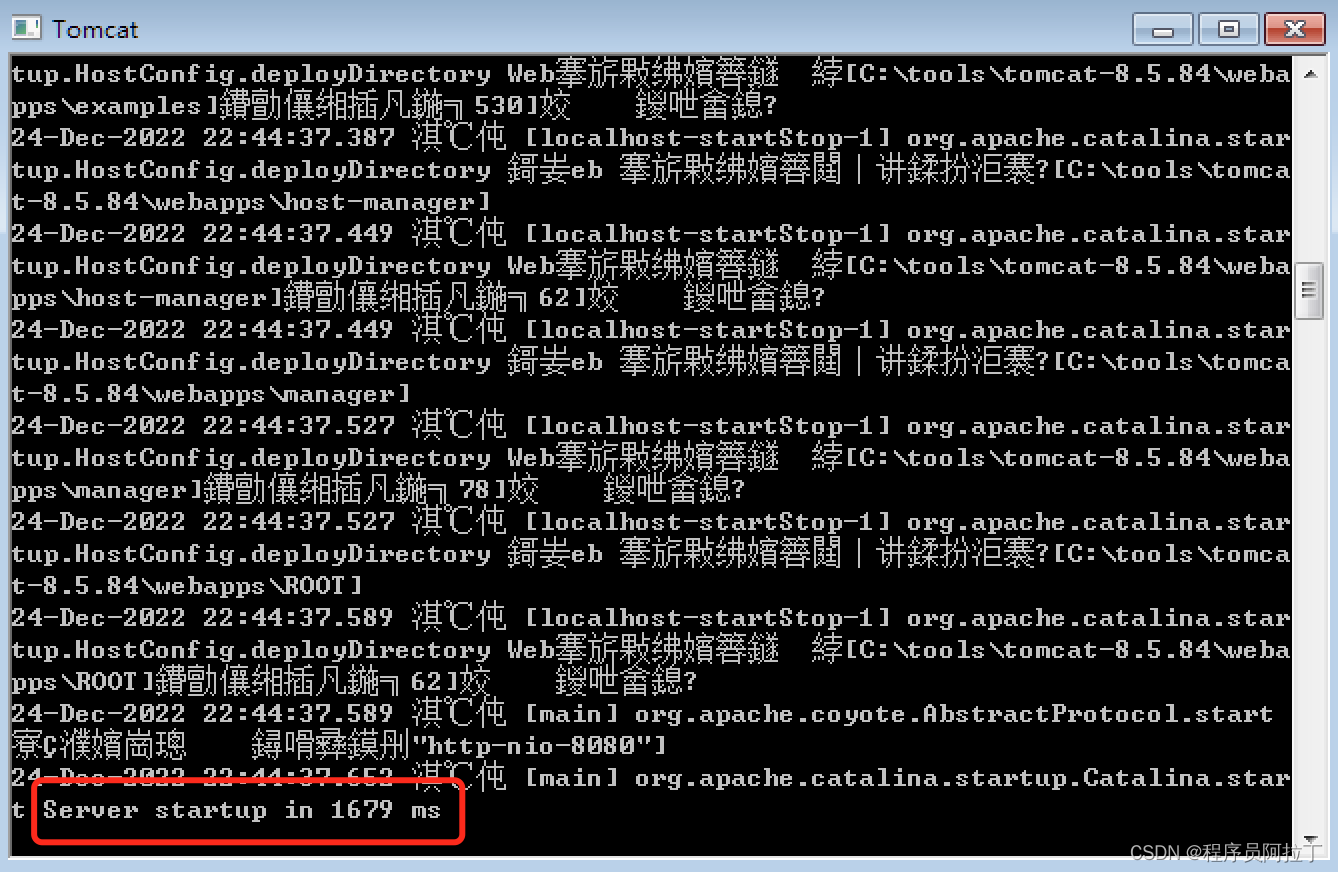

步骤2.2 安装并运行Tomcat

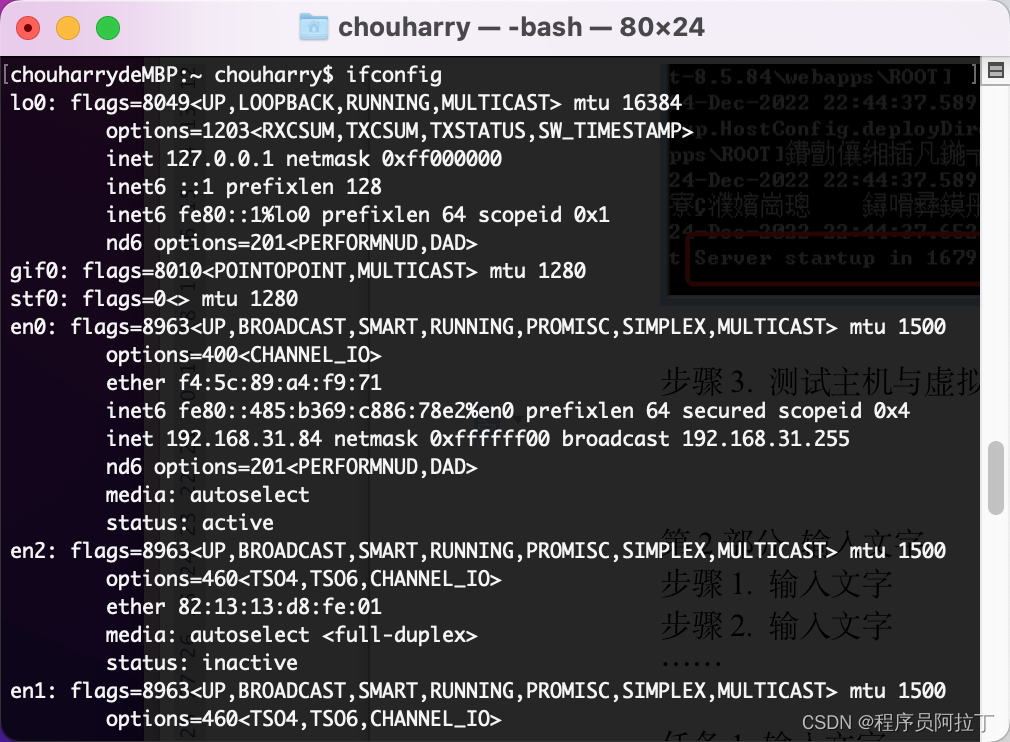

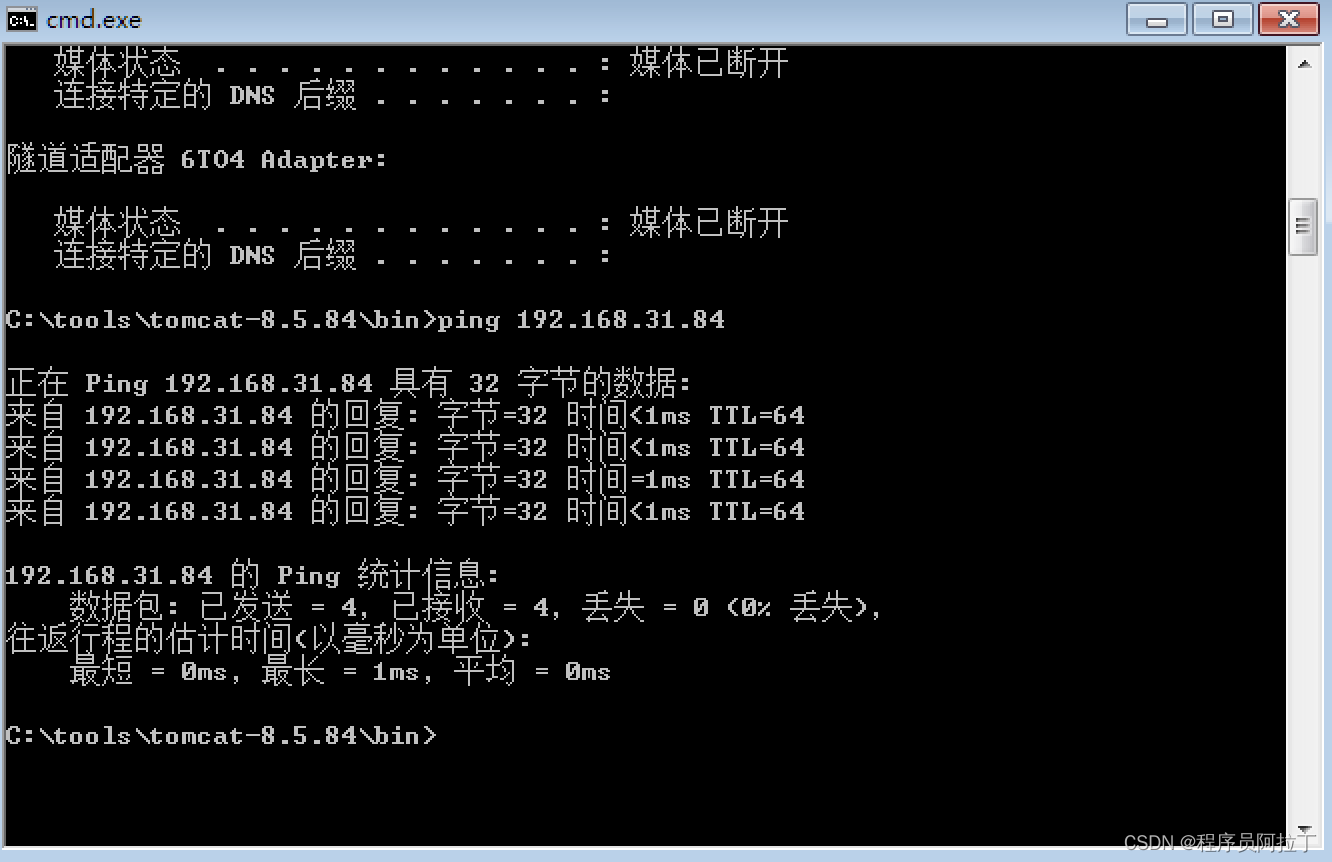

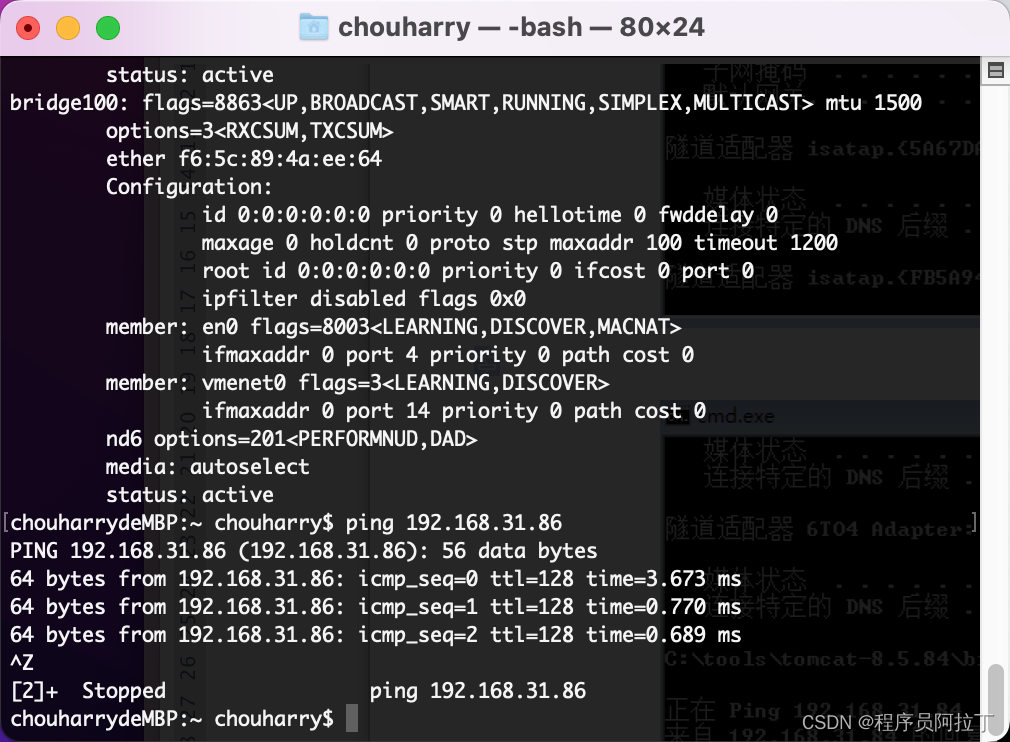

步骤3. 测试主机与虚拟机之间互相可以ping通。

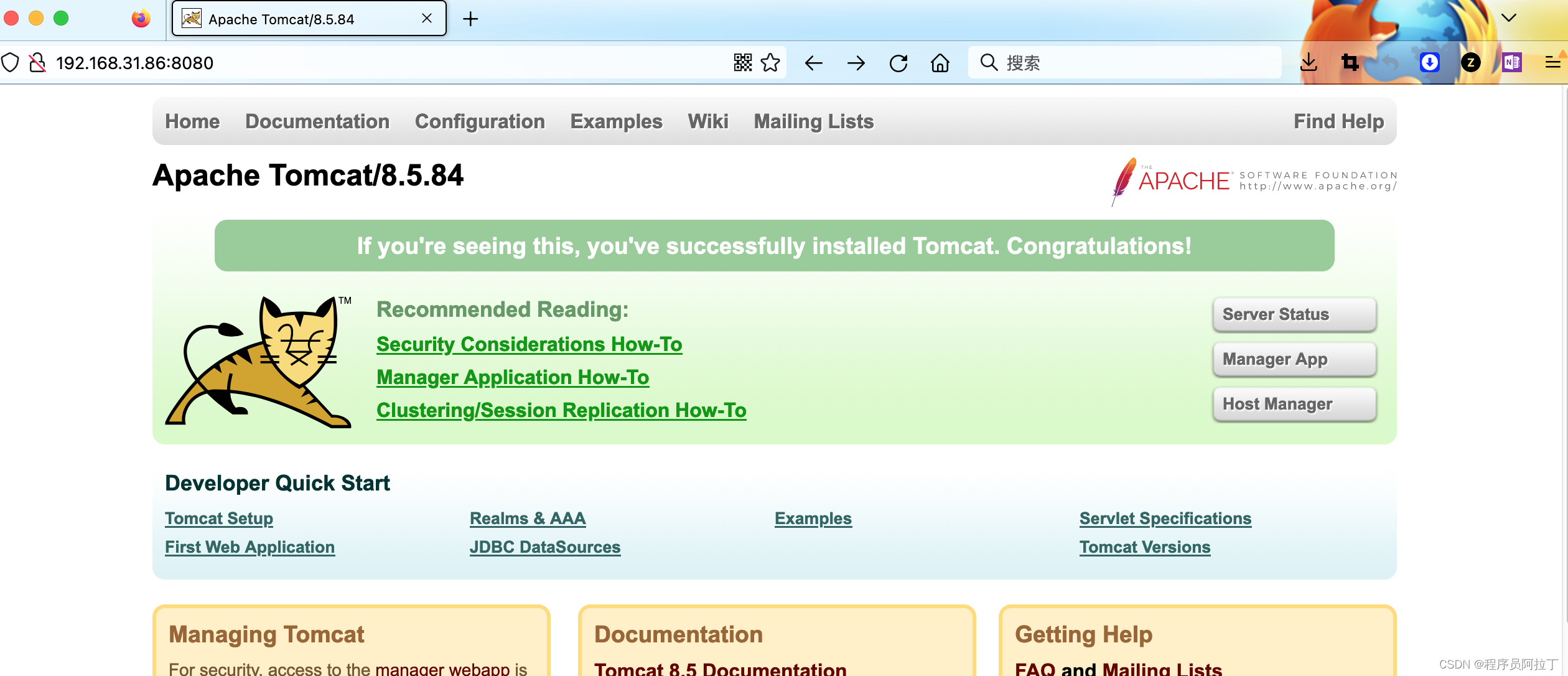

步骤4. 主机可以访问靶机的Tomcat服务。

步骤5. 抓包分析

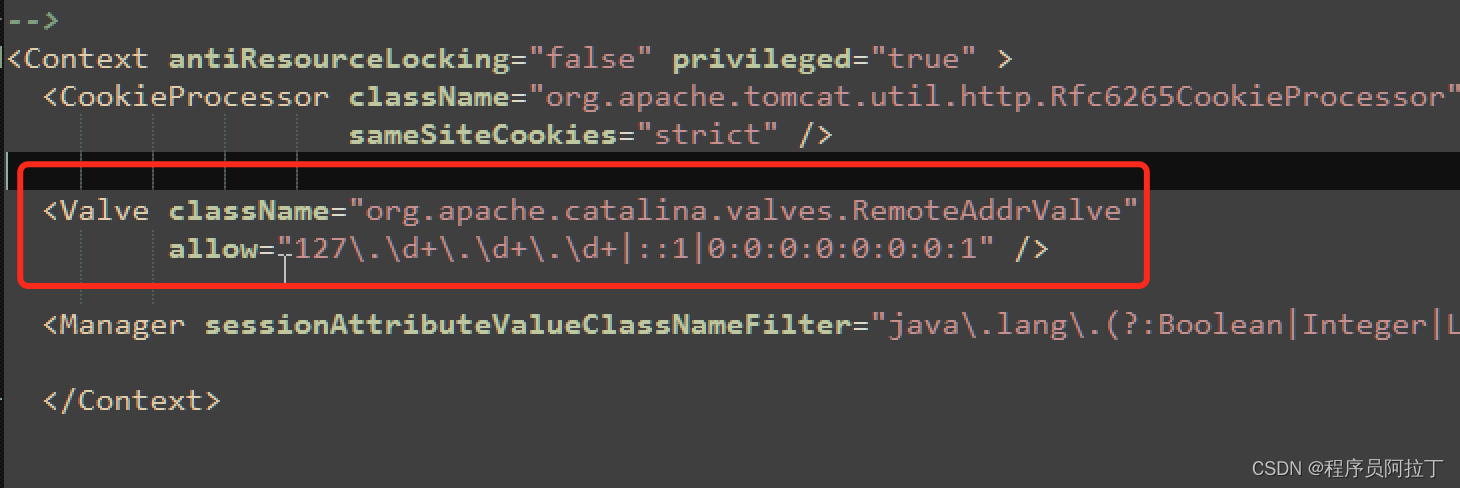

步骤5.1 修改Tomcat Manager的访问限制

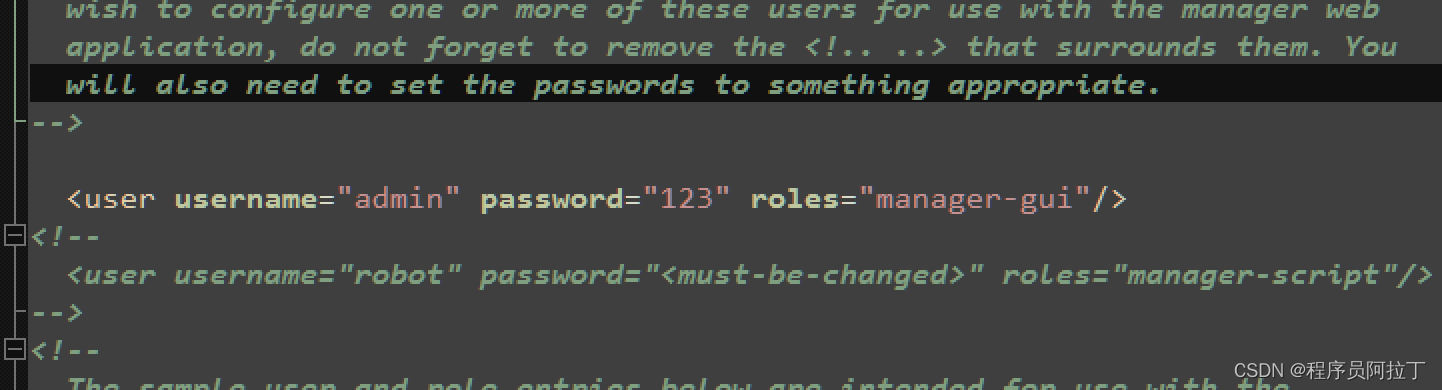

步骤5.2 开启后台管理人员账户

步骤5.3 访问抓包

步骤5.4 账户密码都是base64加密,根据获得的字符串解密

步骤5.5 使用admin、123可以登录,就可以注入木马程序了

第2部分 测试Tomcat弱口令漏洞的修复办法

任务1 严格控制访问路径

步骤1. 恢复Tomcat的管理路径控制策略

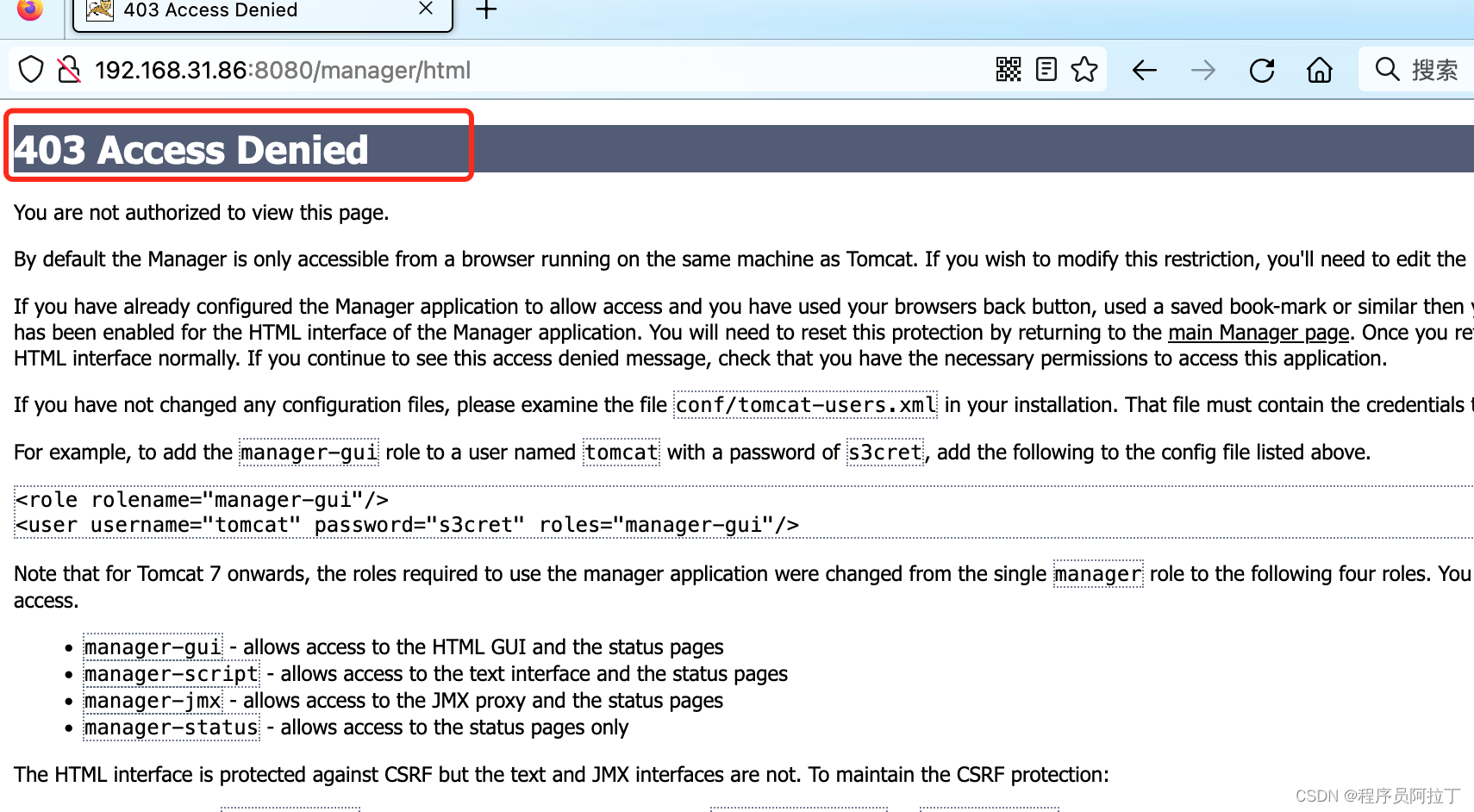

步骤2. 测试访问,已经无法访问

任务2 提高管理密码的复杂度,设置为32位随机密码

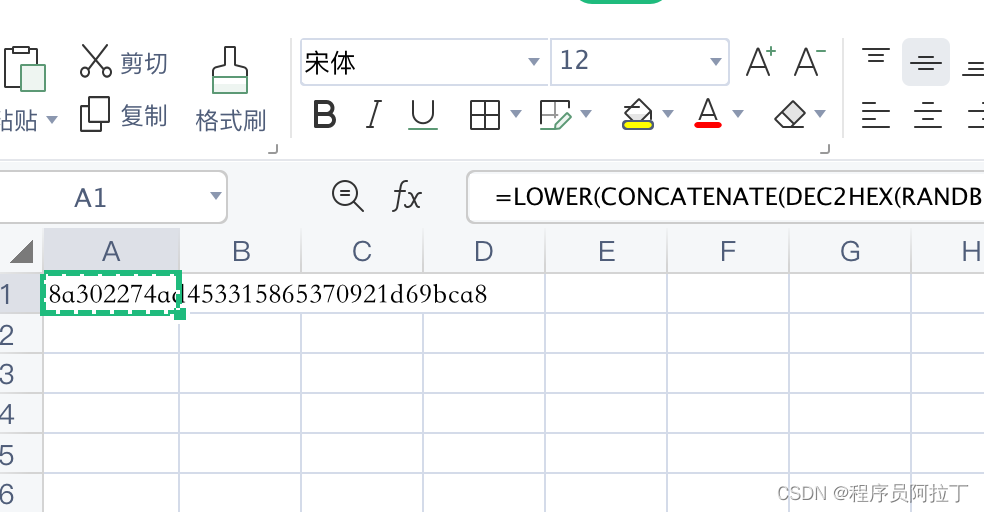

步骤1. 设置密码为随机数字、字母的混合字符串

利用excel工具,生成32位随机密码,公式如下:

==LOWER(CONCATENATE(DEC2HEX(RANDBETWEEN(0,POWER(16,8)),8),DEC2HEX(RANDBETWEEN(0,POWER(16,8)),8),DEC2HEX(RANDBETWEEN(0,POWER(16,8)),8),DEC2HEX(RANDBETWEEN(0,POWER(16,8)),8)))

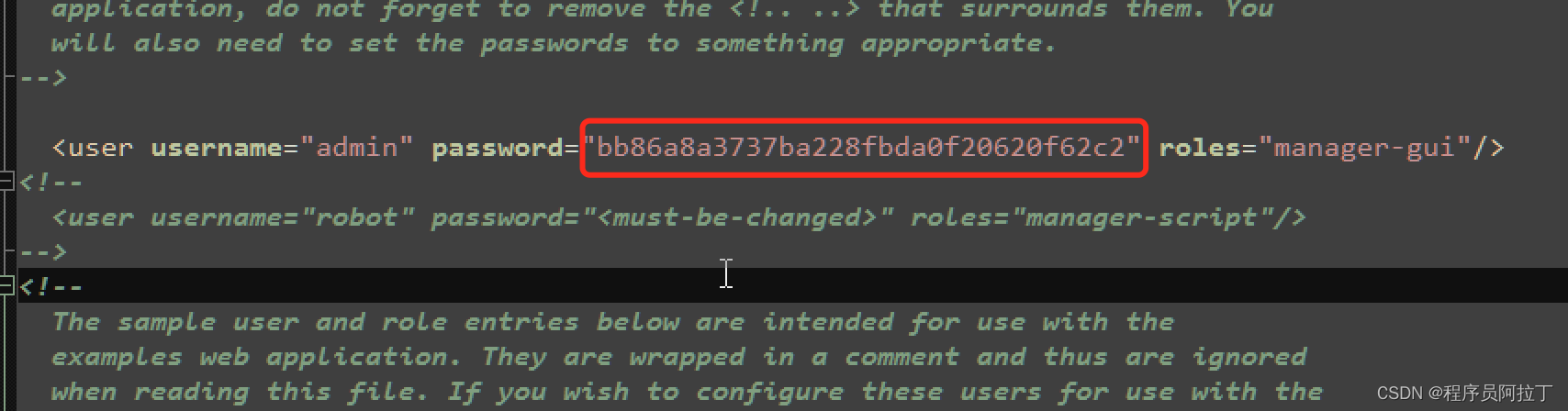

步骤2. 修改管理员密码,重新启动tomcat

步骤3. 测试破解,无法破解