文章目录

前言

这篇文章是来记录博主对《图解HTTP》书中知识点进行梳理,作为强化学习。网上对此书非常推崇,博主认为这本书是小白入门计网的绝佳选择。我会捋清书中每一章的知识点,梳理出主要且常用的知识点记录总结。看之前最好结合目录问题看,带着问题读完会书中的知识会更有效果。

一、什么是HTTPS?

由于 HTTP 本身不具备加密的功能,所以也无法做到对通信整体(使用 HTTP 协议通信的请求和响应的内容)进行加密。

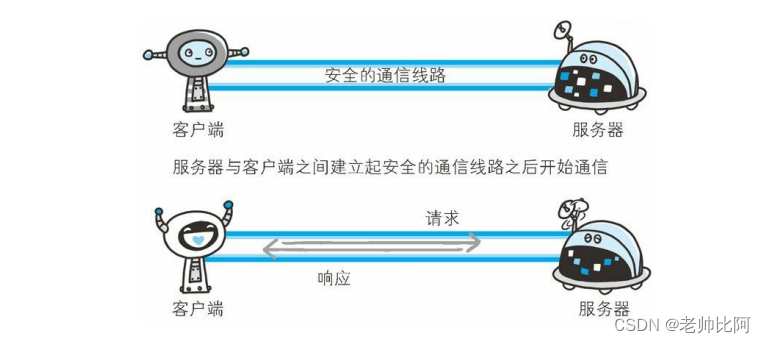

通过和 SSL(Secure Socket Layer,安全套接层)或TLS(Transport Layer Security,安全层传输协议)的组合使用,加密 HTTP 的通信内容。

用 SSL建立安全通信线路之后,就可以在这条线路上进行 HTTP通信了。与 SSL组合使用的 HTTP 被称为 HTTPS(HTTP Secure,超文本传输安全协议)或 HTTP over SSL。

我们来解释一下HTTP是如何加密,解决掉一个个问题。

二、防篡改

首先我们遇到的第一个问题就是篡改,这里我们用一个例子来解释,想想我们小学上课时,作为第一排的我们是如何与最后一排的同学通信的?(这里我们把最后一排的同学称为小宇

)

当然是通过传纸条的方式。

但是我们不得不忽略一个问题,就是传纸条过程中,很容易出现有同学偷偷篡改的情况。

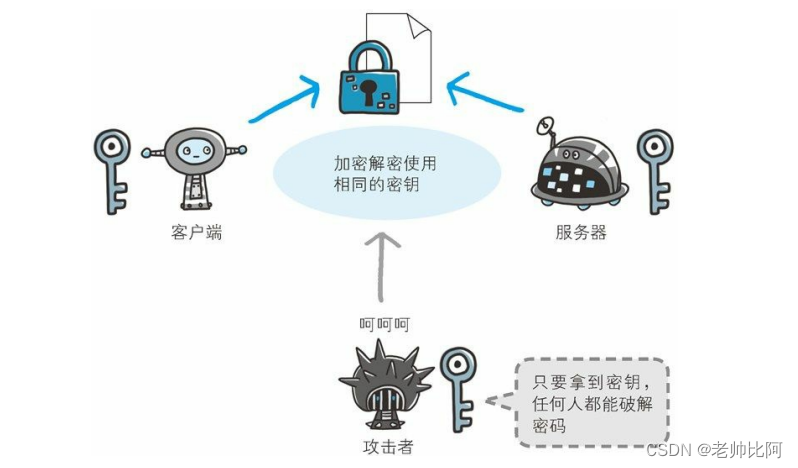

单钥匙锁

于是我发明了一个盒子,并且给这个盒子配了一把锁和一把钥匙。

这把锁与普通的锁不太一样,解锁需要钥匙,同时上锁也需要钥匙。

我把这个钥匙复制了一份,给到小宇,这样我每次给她写完小纸条之后,都把纸条放在盒子里,用钥匙把它锁起来。

小宇收到这个盒子后,用钥匙解锁,才能拿出里面的纸条。同时如果小宇想给我回纸条时,也需要把纸条放在盒子里,并且用钥匙加锁,再传给我。

这样,由于中间的同学没有钥匙,就无法偷窥里面的内容了,也无法篡改里面的内容,问题完美解决。

但是这样还会有个问题,由于之前我把钥匙给小宇时,也是通过同学传递过去的,有个同学当时就偷偷又复制了一份,因此拿到了一个钥匙。

双钥匙锁 – 防篡改

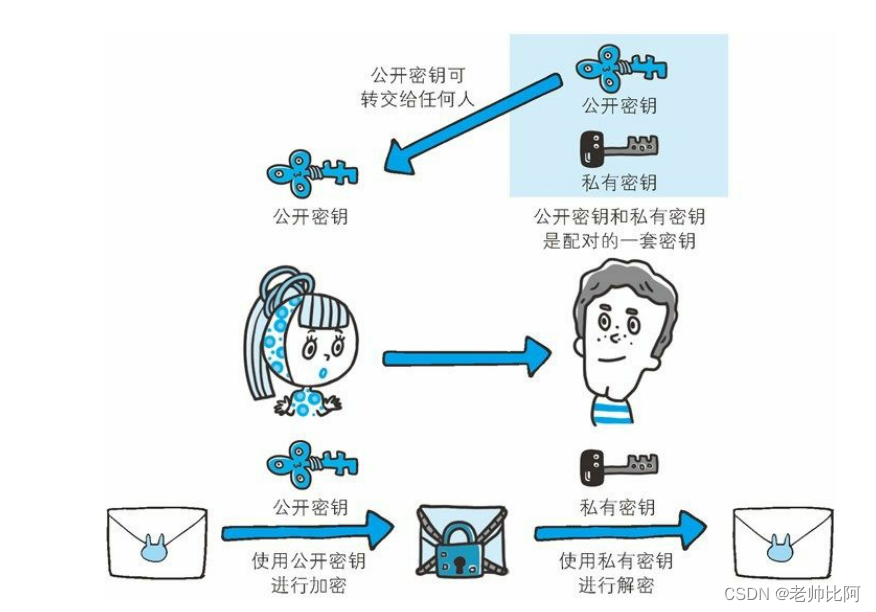

这个锁相对应的有两把不同的钥匙 A 和 B,神奇的地方就在于,用钥匙 A 加锁,必须用钥匙 B 才能解锁。反过来用钥匙 B 加锁,必须用钥匙 A 才能解锁。

双钥匙锁这种加解锁的方式,在书中有个名字,叫

非对称加解锁

这两把钥匙在书中也被称为

公钥

和

私钥

。公开让别人知道的就是公钥留在自己这里不让别人知道的就是私钥。

有了这个发明,我只需要把钥匙 B 给小宇,我每次写纸条时先用钥匙 A 进行加密,然后盒子到了小宇那里,她只需要用钥匙 B 解密,即可看到我的内容了。

这个钥匙 B 被人复制了一份也没关系,坏人只能用钥匙 B 打开盒子偷看我的内容,但是他如果想篡改内容,必须用钥匙 A 才能把盒子锁住,而钥匙 A 一直在我手里,从来没有传递过,没人知道。

当然,坏人也可以用钥匙 B 把盒子锁住,但用 B 锁住的盒子,只能用 A 去解锁,所以如果小宇用自己手里的 B 解锁时,发现解不开,就知道内容被人篡改了。

现在,内容篡改的问题就完美解决了

。

还有内容被偷看的问题还没解决,也就是内容泄漏。

三、防泄漏

在我们刚刚上面的那个双钥匙锁,如果仔细研究一下,可以发现这个锁的作用效果是完全对称的。

就着这个思路,因为我们完全是对称的关系,所以只要小宇那边再造一个类似的神奇的锁,然后分配两把钥匙 C 和 D。就没有任何人能看到并且篡改了!

这样,就保证了双向的通信安全!中间的坏同学们既无法阅读我们的内容,也无法篡改我们的内容,因为会被我们发现。

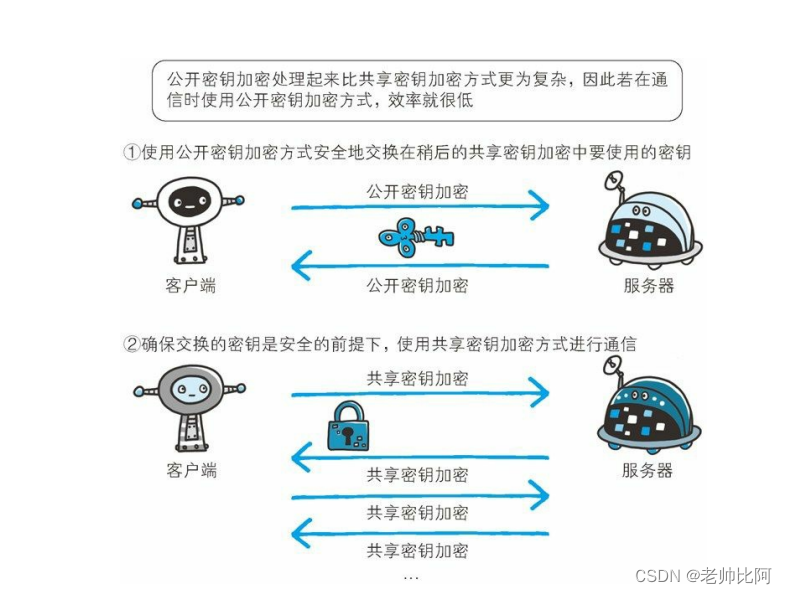

但是这样双钥匙锁由于设计的太过复杂,

导致加锁解锁的效率实在是太低了

单双钥匙锁相互配合

我记得当初用那个单钥匙锁的时候,效率就挺高的,只是因为传送钥匙的过程中容易被坏人偷看到,复制一份出来,就可以监听和篡改我们后续的通讯了。

那我们能不能用双钥匙锁的安全性,把单钥匙锁的钥匙安全地传送给对方,然后之后再用单钥匙锁,高效率地通信。这样,安全性和效率就都有了保证!

- 由小宇设计一个双钥匙锁,配两把钥匙 C 和 D,然后把钥匙 D 给我。

- 我这边准备一个单钥匙锁,配一个钥匙 M,把它放在盒子里,用小宇给我的钥匙 D 加锁,传给小宇。

- 传送过程中,由于钥匙 D 加锁的盒子只能用钥匙 C 解锁,所以中间人无法查看和篡改内容,最终钥匙 M 被安全传送到小宇那边。

- 此时,我们双方都有了钥匙 M 和与之对应的单钥匙锁,而且这个钥匙 M 谁都不知道。

- 在此之后,我们用钥匙 M 去加密我们的信息,对方用钥匙 M 解密我们的信息,达成了安全通信的条件。

如果中间的人中间的坏蛋,可以在小宇给我钥匙 D 的时候,偷偷换成别的钥匙 E,但我用 E 加锁我的钥匙 M 之后,小宇是无法用钥匙 C 解锁的,也就知道中间有人动了手脚,那我们就停止我们的通信。

也就是说,

中间人可以阻止我们的通信,但是却再也无法偷窥和阅读我们的通信内容了

。

发现没有?我们居然在中间人完全不可靠的通信链路上,实现了安全的通信。

至此我们就解决了泄露内容和篡改内容的问题。

四、CA 机构

通过上面的例子,我们可以发现这个问题依然不是绝对安全的,如果中间人也用双钥匙锁加密我们的内容的话。那么依然会出现泄露的风险。

首先我们至少有一次,就是第一次传输的那把钥匙,是无法进行加密的,会被中间的所有人看到,这个是无法避免的,否则就一直套娃了。

因此我们能不能做到,可以让对方看到,但却无法篡改呢?

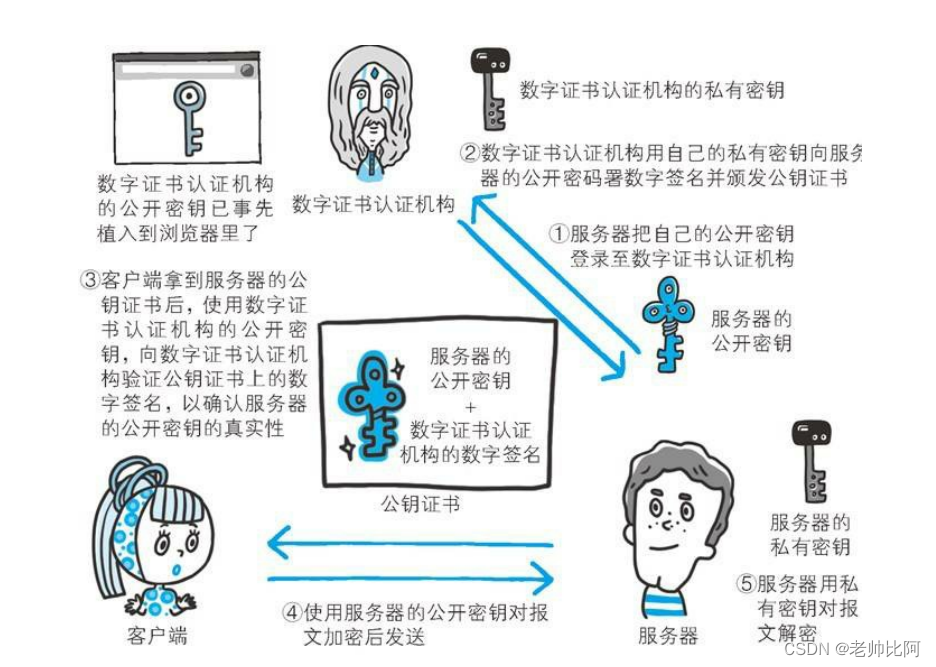

为了解决上述问题,可以使用由数字证书认证机构(CA,CertificateAuthority)和其相关机关颁发的公开密钥证书。

首先,服务器的运营人员向数字证书认证机构提出公开密钥的申请。数字证书认证机构在判明提出申请者的身份之后,会对已申请的公开密钥做数字签名,然后分配这个已签名的公开密钥,并将该公开密钥放入公钥证书后绑定在一起。

服务器会将这份由数字证书认证机构颁发的公钥证书发送给客户端,以进行公开密钥加密方式通信。公钥证书也可叫做数字证书或直接称为证书。

接到证书的客户端可使用数字证书认证机构的公开密钥,对那张证书上的数字签名进行验证,一旦验证通过,客户端便可明确两件事:一,认证服务器的公开密钥的是真实有效的数字证书认证机构。二,服务器的公开密钥是值得信赖的。

结论:

通过上面的混合加密流程,我们可以知道:

HTTP + SSL加密处理 + CA认证 =HTTPS

五、关于HTTPS和SSL其它内容

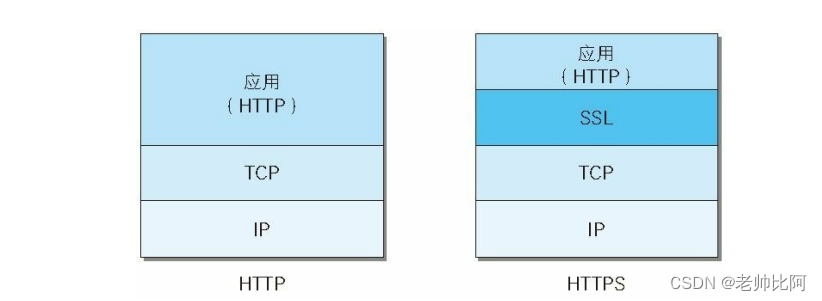

1.HTTPS 是新的协议吗?

答:HTTPS 并非是应用层的一种新协议。

通常,HTTP 直接和 TCP 通信。当使用 SSL时,则演变成先和 SSL通信,再由 SSL和 TCP 通信了。简言之,所谓 HTTPS,其实就是身披SSL协议这层外壳的 HTTP。

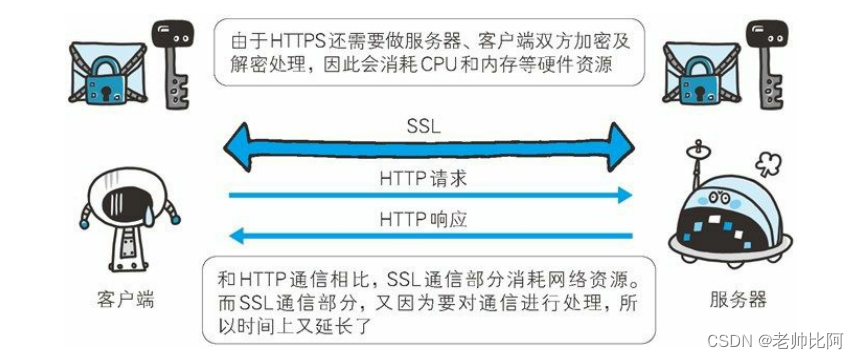

2.SSL 速度慢吗?

HTTPS 也存在一些问题,那就是当使用 SSL时,它的处理速度会变慢。

单钥匙就是对称加密,对称加密的速度很快,可以用于传输过程中的数据加密,防止中间人查看和篡改信息。但是如何将对称加密的秘钥安全传递过去是个问题。

双钥匙就是非对称加密,非对称加密的速度慢,可以用于加密少量数据,同时也可以用于签名防止篡改。

总结

今天重点讲述了HTTPS的工作原理和加密操作,希望对大家有帮助。

参考文献:《图解HTTP》作者:上野 宣

参考博客:https://www.zhihu.com/question/28617156/answer/2059783991