模块 A 基础设施设置与安全加固

一、服务器环境说明

Windows server 2008 系统:用户名administrator,密码 Ab123456

Linux 系统:用户名 root,密码 123456

二、说明:

1.所有截图要求截图界面、字体清晰,并粘贴于相应题目要求的位置;

2.文件名命名及保存:网络安全模块 A-XX(XX 为工位号),以doc、PDF 两种格式保存;

3.文件保存到U 盘提交。

三、具体任务(每个任务得分电子答题卡为准)

目录

A-3 任务三 服务加固 SSH\VSFTPD(Linux)

A-1 任务一 登录安全加固(windows、linux)

请对windows、linux 服务器按要求进行相应的设置,提高服务器的安全性。

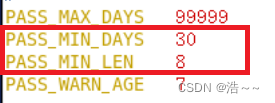

1.密码策略(windows、linux)

(1)最小密码长度不少于 8 个字符、密码最短使用期限 30 天;

windows:

linux:

(2)密码策略必须同时满足大小写字母、数字、特殊字符。

windows:

linux:

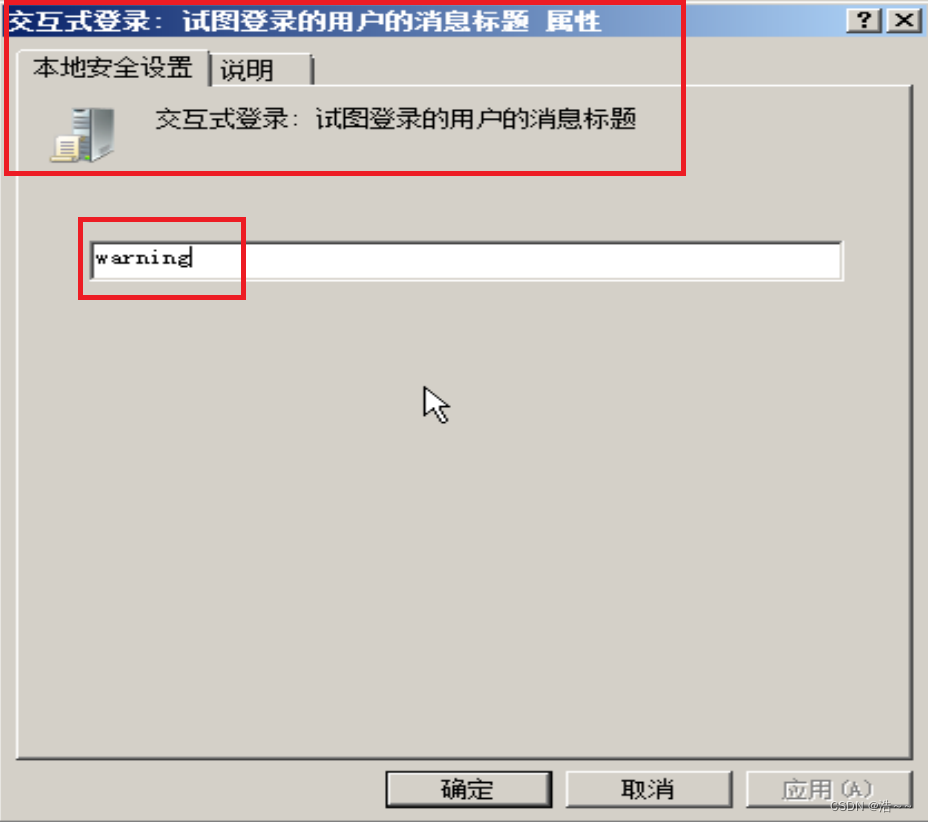

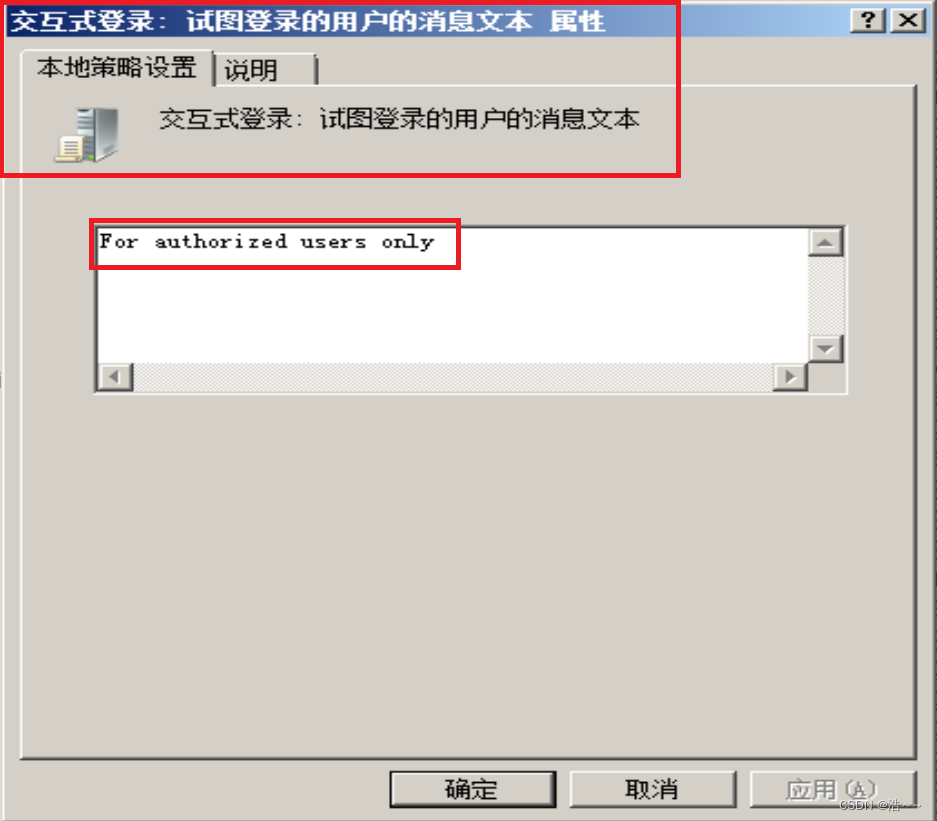

2.登录策略

(1)用户登录服务器系统时,应该有警告标题“

warning

”内容为“

For authorized users only

”提示信息。(windows)

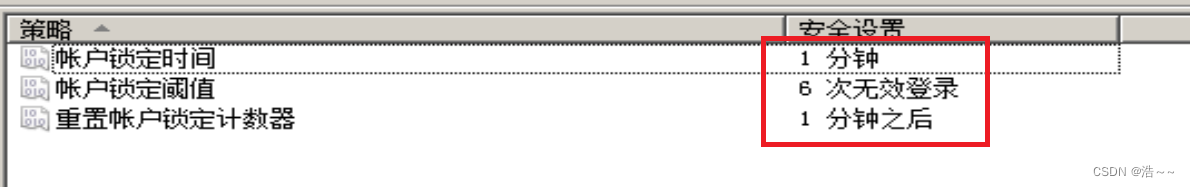

(2)设置账户锁定阈值为 6 次错误锁定账户,锁定时间为 1 分钟,复位账户锁定计数器为 1 分钟之后。(windows)

(3)一分钟内仅允许 5 次登录失败的尝试,超过 5 次登录帐号锁定 5 分钟(linux)

3.用户安全管理(Windows)

(1)在组策略中只允许管理员账号从网络访问本机。

(2)禁止发送未加密的密码到第三方 SMB 服务器;

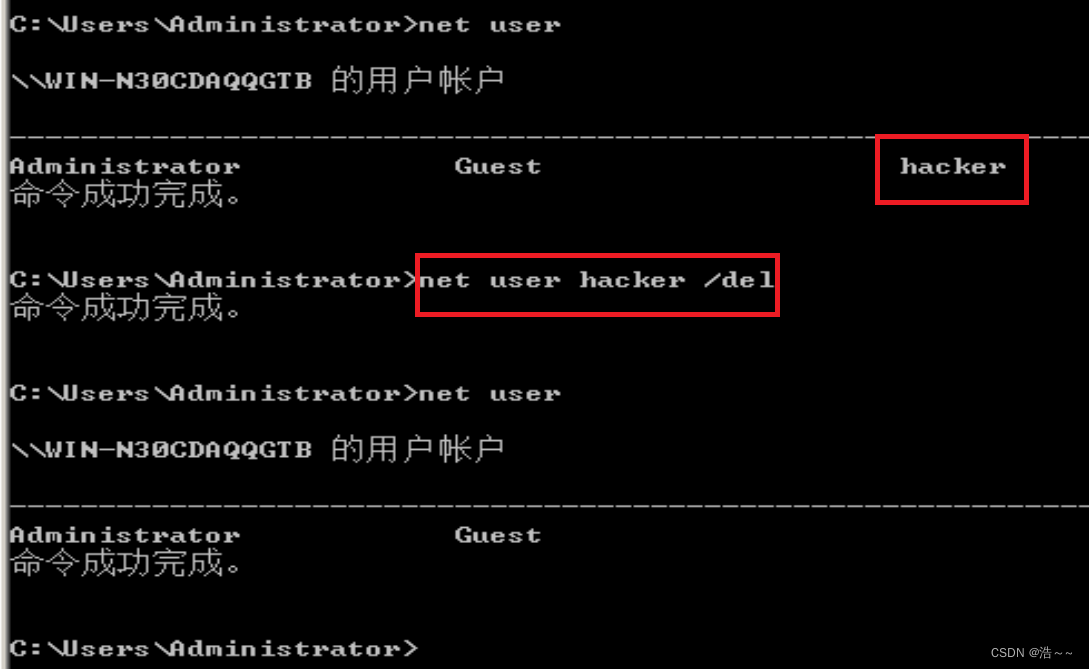

(3)查找并删除服务器中可能存在的后门用户账户 hacker。

A-2

任务二 数据库加固(Linux)

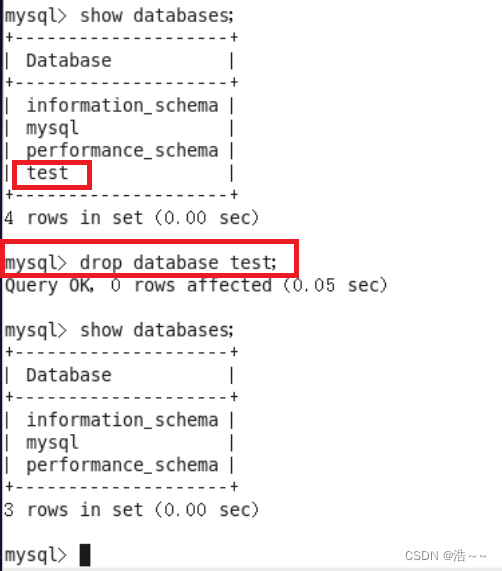

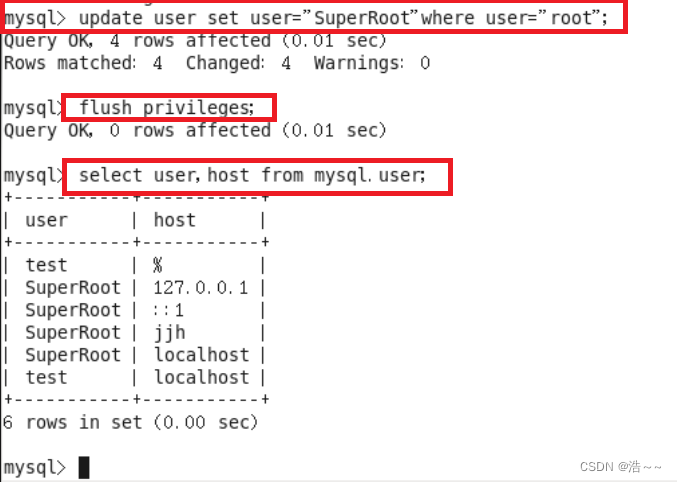

1.删除默认数据库(test);

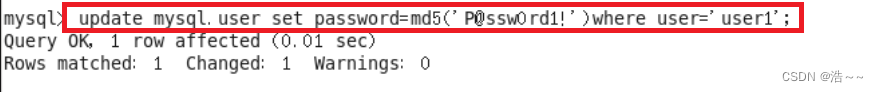

2.改变默认 MySql 管理员用户为:SuperRoot;

3.使用MySql 内置 MD5 加密函数加密用户 user1 的密码为(P@ssw0rd1!);

4.赋予user1 用户对数据库所有表只有 select、insert、delete、update 权限;

5. 对忘记mysql 数据库 SuperRoot 管理员密码进行重置操作;

详细步骤:

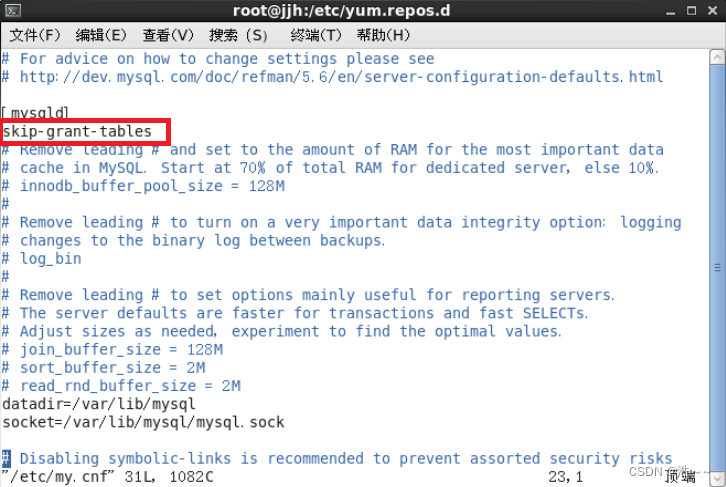

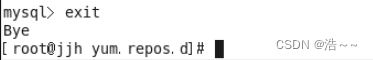

1.修改mysql配置文件

![]()

2.在[mysqld]选项下加入skip-grant-tables

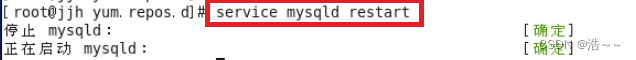

3.重启mysql服务

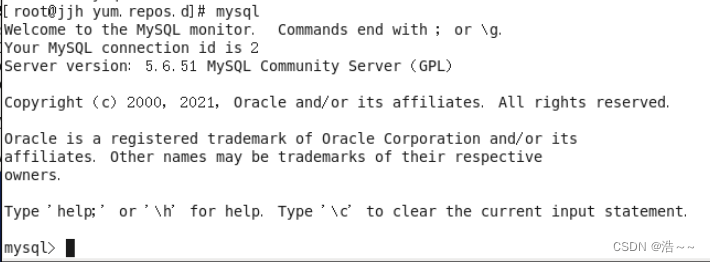

4. 重新登录mysql数据库,登录账号和密码为任意字符

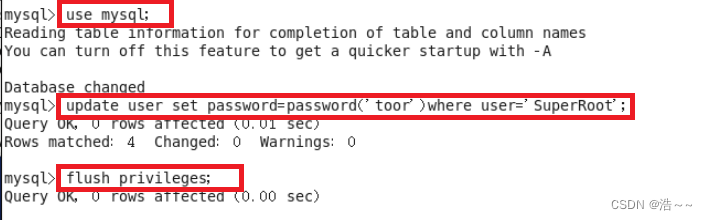

5. 进入mysql数据库后执行如下命令:

①use mysql; #进去mysql数据库

②update user set password=password(‘新密码’) where user=’SuperRoot’; #设置新密码

③flush privileges; #刷新

6.命令执行完成后退出mysql数据库;

7. 将第二步中添加的skip-grant-tables字段删除;

8.重启mysql服务.

A-3 任务三 服务加固 SSH\VSFTPD(Linux)

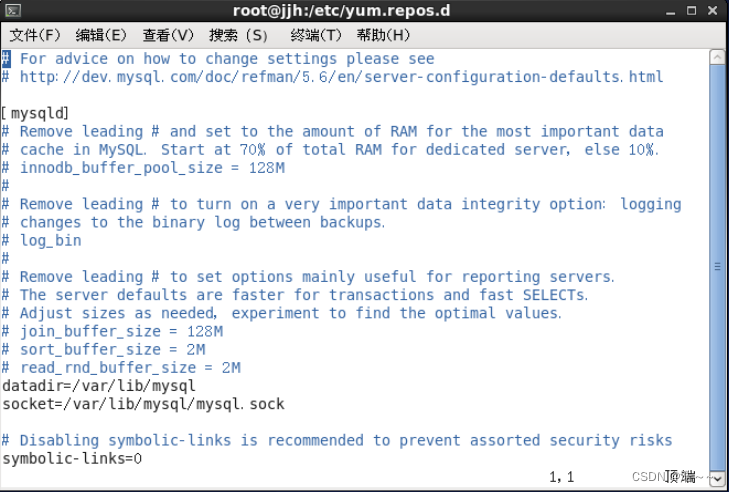

1.SSH 服务加固

(1)SSH 禁止 root 用户远程登录。

(2)设置 root 用户的计划任务。每天早上 7:50 自动开启 SSH 服务, 22:50 关闭;每周六的 7:30 重新启动 SSH 服务。

(3)修改 SSH 服务端口为 2222。

![]()

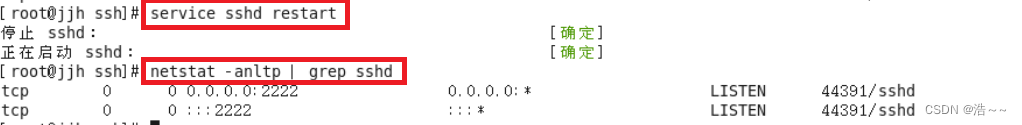

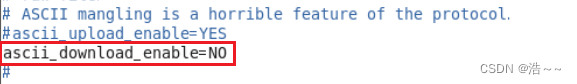

2.VSFTPD 服务加固

(1)设置数据连接的超时时间为 2 分钟、无任何操作的超时时间为5 分钟。

(2)设置站点本地用户访问的最大传输速率为 1M。

(3)禁止匿名用户登录。

(4)关闭ascii 模式下载,防止被用于 DoS 攻击。

A-4 任务四 防火墙策略(Linux)

1.只允许转发来自 172.16.0.0/24 局域网段的 DNS 解析请求数据包;

![]()

2.为确保安全,仅允许 172.16.10.0/24 网段内的主机通过 SSH 连接本机。

![]()

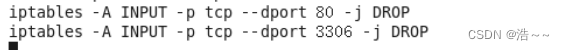

3.为防止 Nmap 扫描软件探测到关键信息,设置 iptables 防火墙策略对 80、3306 号端口进行流量处理;

4.为防御拒绝服务攻击,设置iptables 防火墙策略对传入的流量进行过滤, 限制每分钟允许 3 个包传入,并将瞬间流量设定为一次最多处理 6 个数据包(超过上限的网络数据包将丢弃不予处理)。

![]()

5.禁止任何机器 ping 本机。

![]()