参考文献:https://zhuanlan.zhihu.com/p/431372152

参考书籍:《密码学原理与实践》

参考代码:https://libntl.org/

算法流程详见:http://csrc.nist.gov/publications/fips/fips180-2/fips180-2withchangenotice.pdf

![]()

不带密钥哈希函数:h(X)=Y

带密钥的hash族(X,Y,K,H):

1.X为所有可能的消息集合(有限或无限集)(当X为有限集时Hash函数称为压缩函数)

2.Y为所有可能的消息摘要(有限集)

3.K为所有可能的密钥(有限集)

4.H为hash族,对于每一个一个密钥K都存在一个

若只对Y进行传输则可采用不带密钥haxh函数,若需对(X,Y)进行传输则需要带密钥的hash族。

Hash安全性

:若一个Hash函数h(X)=Y在原像(给定y,能否找到x使得h(x)=y)、第二原像(给定x,能否找到 ,但 、碰撞(能否找到 ,但 三个问题上不可区分,则认为其是安全的。

随机谕示hash函数

:h(X)=Y仅允许谕示器访问hash函数,计算h(x)的唯一方法是询问谕示器。而非一个公式或算法。(能满足上述Hash安全性)

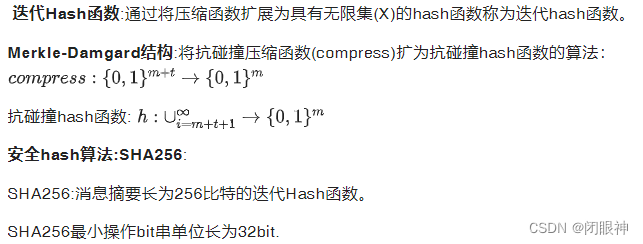

迭代Hash函数

:通过将压缩函数扩展为具有无限集(X)的hash函数称为迭代hash函数。

Merkle-Damgard结构

:将抗碰撞压缩函数(compress)扩为抗碰撞hash函数的算法:

抗碰撞hash函数:

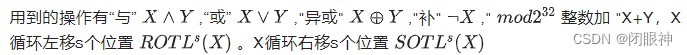

逻辑函数

:

//左移,右移

#define ROTLEFT(a,b) (((a) << (b)) | (INT32MASK(a) >> (32-(b))))

#define ROTRIGHT(a,b) ((INT32MASK(a) >> (b)) | ((a) << (32-(b))))

//(x^y)异或(x^z)

#define CH(x,y,z) (((x) & (y)) ^ (~(x) & (z)))

//(x^y)异或(x^z)异或(y^z)

#define MAJ(x,y,z) (((x) & (y)) ^ ((x) & (z)) ^ ((y) & (z)))

//

#define EP0(x) (ROTRIGHT(x,2) ^ ROTRIGHT(x,13) ^ ROTRIGHT(x,22))

#define EP1(x) (ROTRIGHT(x,6) ^ ROTRIGHT(x,11) ^ ROTRIGHT(x,25))

#define SIG0(x) (ROTRIGHT(x,7) ^ ROTRIGHT(x,18) ^ (INT32MASK(x) >> 3))

#define SIG1(x) (ROTRIGHT(x,17) ^ ROTRIGHT(x,19) ^ (INT32MASK(x) >> 10))

常数

:

SHA-256采用了64个32位的常量,分别取自然数前64个素数的平方根的小数部分的前32位.

static const _ntl_uint32 sha256_const[64] = {

0x428a2f98,0x71374491,0xb5c0fbcf,0xe9b5dba5,0x3956c25b,0x59f111f1,0x923f82a4,0xab1c5ed5,

0xd807aa98,0x12835b01,0x243185be,0x550c7dc3,0x72be5d74,0x80deb1fe,0x9bdc06a7,0xc19bf174,

0xe49b69c1,0xefbe4786,0x0fc19dc6,0x240ca1cc,0x2de92c6f,0x4a7484aa,0x5cb0a9dc,0x76f988da,

0x983e5152,0xa831c66d,0xb00327c8,0xbf597fc7,0xc6e00bf3,0xd5a79147,0x06ca6351,0x14292967,

0x27b70a85,0x2e1b2138,0x4d2c6dfc,0x53380d13,0x650a7354,0x766a0abb,0x81c2c92e,0x92722c85,

0xa2bfe8a1,0xa81a664b,0xc24b8b70,0xc76c51a3,0xd192e819,0xd6990624,0xf40e3585,0x106aa070,

0x19a4c116,0x1e376c08,0x2748774c,0x34b0bcb5,0x391c0cb3,0x4ed8aa4a,0x5b9cca4f,0x682e6ff3,

0x748f82ee,0x78a5636f,0x84c87814,0x8cc70208,0x90befffa,0xa4506ceb,0xbef9a3f7,0xc67178f2

};

SHA256数据结构

:

struct SHA256_CTX {

unsigned char data[64];

_ntl_uint32 datalen;

_ntl_uint32 bitlen[2];

_ntl_uint32 state[8];

};

算法流程

:

1.填充及分块((第一个字节是最低位字节))

填充

:目的是使消息的长度填充为512bit的倍数

d=(447-|x|)mod 512

l=|x|的二进制表示,其中|l|=64.

![]()

(首先在消息x后面补一个1,然后补d个0,其中l+d+1=448mod 512.最后再补上l的二进制表示形式(64bit).因此最终得到被512bit整除的bit长度)

//byte类型是8bit,56*8=448

if (ctx.datalen < 56) {

ctx.data[i++] = 0x80;

while (i < 56)

ctx.data[i++] = 0x00;

}

else {

ctx.data[i++] = 0x80;

while (i < 64)

ctx.data[i++] = 0x00;

sha256_transform(ctx,ctx.data);

memset(ctx.data,0,56);

}

static inline

void DBL_INT_ADD(_ntl_uint32& a, _ntl_uint32& b, _ntl_uint32 c)

{

_ntl_uint32 aa = INT32MASK(a);

if (aa > INT32MASK(_ntl_uint32(0xffffffff) - c)) b++;

a = aa + c;

}

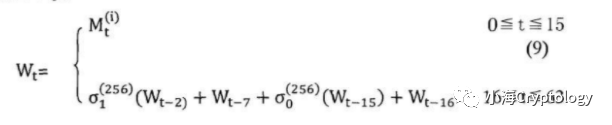

分块

:分成最小单位块

(每个分组为512bit)(第i个消息块的第一个32bit表示 ,最后一个32bit表示 ).通过以下公式将16*32bits的数据扩展成64 *32bits的数据。

for (i=0,j=0; i < 16; ++i, j += 4)

m[i] = (data[j] << 24) | (data[j+1] << 16) | (data[j+2] << 8) | (data[j+3]);

for ( ; i < 64; ++i)

m[i] = SIG1(m[i-2]) + m[i-7] + SIG0(m[i-15]) + m[i-16];2.计算消息摘要

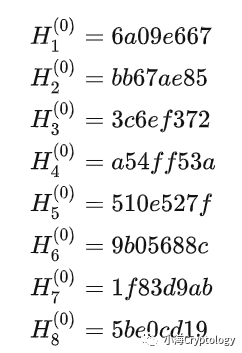

初始化哈希值 :分别取自然数前8个个素数(2,3,5,7,11,13,17,19)的平方根的小数部分的前32位。得到如下8个32bit的hash初值:

static

void sha256_init(SHA256_CTX& ctx)

{

ctx.datalen = 0;

ctx.bitlen[0] = 0;

ctx.bitlen[1] = 0;

ctx.state[0] = 0x6a09e667;

ctx.state[1] = 0xbb67ae85;

ctx.state[2] = 0x3c6ef372;

ctx.state[3] = 0xa54ff53a;

ctx.state[4] = 0x510e527f;

ctx.state[5] = 0x9b05688c;

ctx.state[6] = 0x1f83d9ab;

ctx.state[7] = 0x5be0cd19;

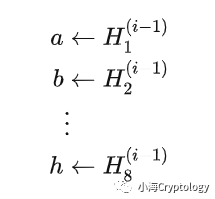

}Hash迭代:

![]()

初始化a,b,c,…,h:

a = ctx.state[0];

b = ctx.state[1];

c = ctx.state[2];

d = ctx.state[3];

e = ctx.state[4];

f = ctx.state[5];

g = ctx.state[6];

h = ctx.state[7];

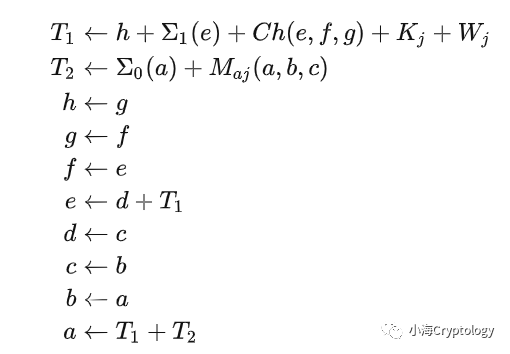

![]()

for (i = 0; i < 64; ++i) {

t1 = h + EP1(e) + CH(e,f,g) + sha256_const[i] + m[i];

t2 = EP0(a) + MAJ(a,b,c);

h = g;

g = f;

f = e;

e = d + t1;

d = c;

c = b;

b = a;

a = t1 + t2;

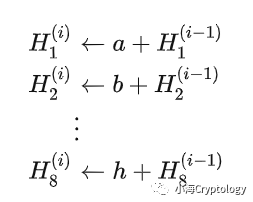

}计算第i次的hash值:

ctx.state[0] += a;

ctx.state[1] += b;

ctx.state[2] += c;

ctx.state[3] += d;

ctx.state[4] += e;

ctx.state[5] += f;

ctx.state[6] += g;

ctx.state[7] += h;