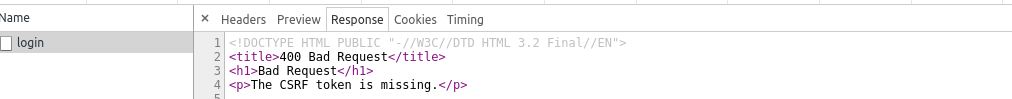

小伙伴在项目实操的过程中,经常会遇见400错误状态码,究竟是哪里出了问题

对啦,就是csrf_token缺失

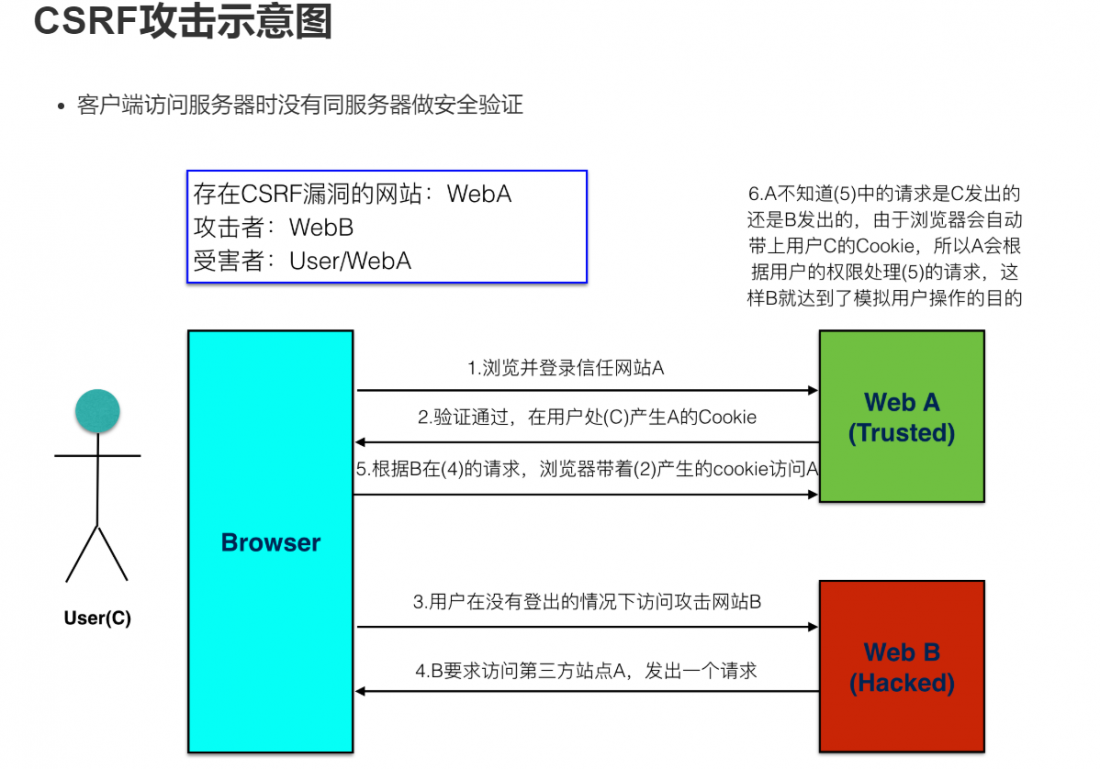

CSRF

CSRF全拼为Cross Site Request Forgery,译为跨站请求伪造。

CSRF指攻击者盗用了你的身份,以你的名义发送恶意请求。

包括:以你名义发送邮件,发消息,盗取你的账号,甚至于购买商品,虚拟货币转账……

造成的问题:个人隐私泄露以及财产安全。

防止 CSRF 攻击步骤

在客户端向后端请求界面数据的时候,后端会往响应中的 cookie 中设置 csrf_token 的值

在 Form 表单中添加一个隐藏的的字段,值也是 csrf_token

在用户点击提交的时候,会带上这两个值向后台发起请求

后端接受到请求,以会以下几件事件:

从 cookie中取出 csrf_token

从 表单数据中取出来隐藏的 csrf_token 的值

进行对比

如果比较之后两值一样,那么代表是正常的请求,如果没取到或者比较不一样,代表不是正常的请求,不执行下一步操作

在 Flask 项目中解决 CSRF 攻击

在 Flask 中, Flask-wtf 扩展有一套完善的 csrf 防护体系,对于我们开发者来说,使用起来非常简单

在 FlaskForm 中实现校验

设置应用程序的 secret_key

用于加密生成的 csrf_token 的值

app.secret_key = “#此处可以写随机字符串#”

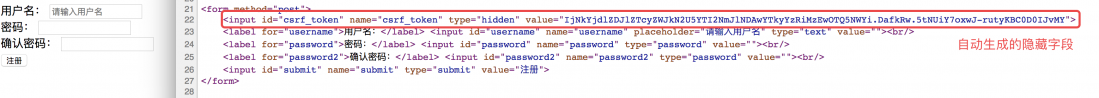

在模板的表单中添加以下代码

[HTML] 纯文本查看 复制代码

渲染出来的前端页面为:

file:///F:/%E5%B9%BF%E5%B7%9E%E5%B0%B1%E4%B8%9A3%E6%9C%9F/%E7%AC%AC%E5%9B%9B%E9%98%B6%E6%AE%B5%EF%BC%88flask%E6%A1%86%E6%9E%B6%EF%BC%89/day02/%E6%95%99%E6%A1%88/assets/flaskwtf_csrftoken.png

设置完毕,cookie 中的 csrf_token 不需要我们关心,会自动帮我们设置

单独使用

设置应用程序的 secret_key

用于加密生成的 csrf_token 的值

app.secret_key = “#此处可以写随机字符串#”

导入 flask_wtf.csrf 中的 CSRFProtect 类,进行初始化,并在初始化的时候关联 app

[Python] 纯文本查看 复制代码

如果模板中有表单,不需要做任何事。与之前一样:

[HTML] 纯文本查看 复制代码

但如果模板中没有表单,你仍需要 CSRF 令牌:

[HTML] 纯文本查看 复制代码

更多技术资讯可关注:gzitcast

原文:https://www.cnblogs.com/heimaguangzhou/p/11717778.html