前言

这几天也在做vulnstack1–红队靶机,其中渗透到win7主机时有好多内网主机信息收集的环节,今天也就给大家仔细的说下

内网渗透主要是基于前期外围打点getshell的webserver,通过收集webserver上的信息,然后对其他内网主机进行口令上的攻击,当然也有一些基于漏洞的攻击。

信息收集

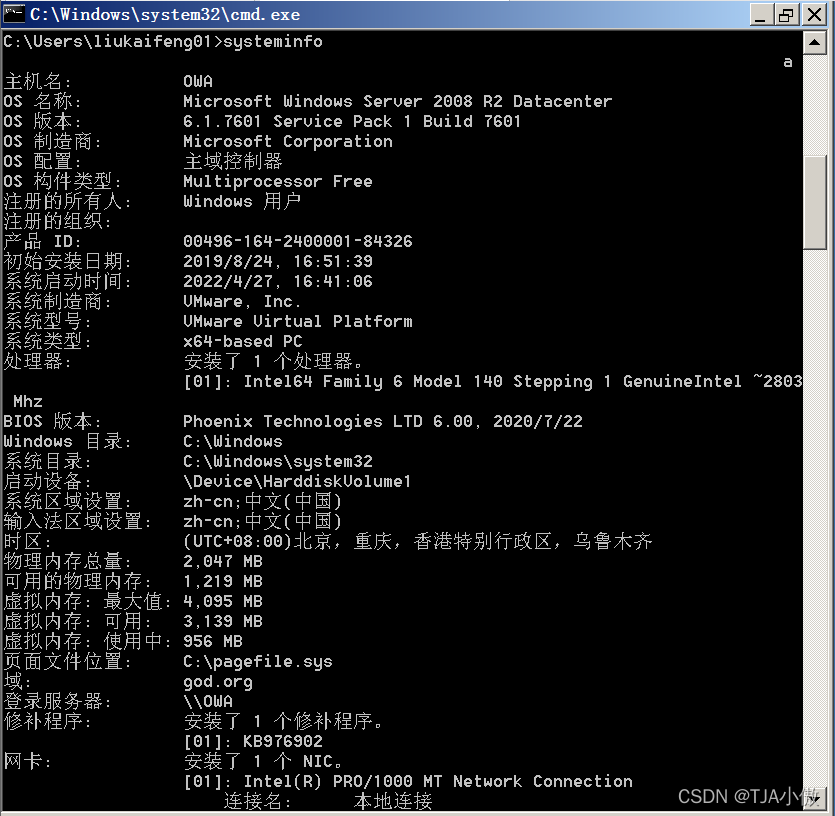

查看系统详细信息,如OS版本、补丁安装情况,可以根据这些信息筛选可利用的漏洞:

systeminfo

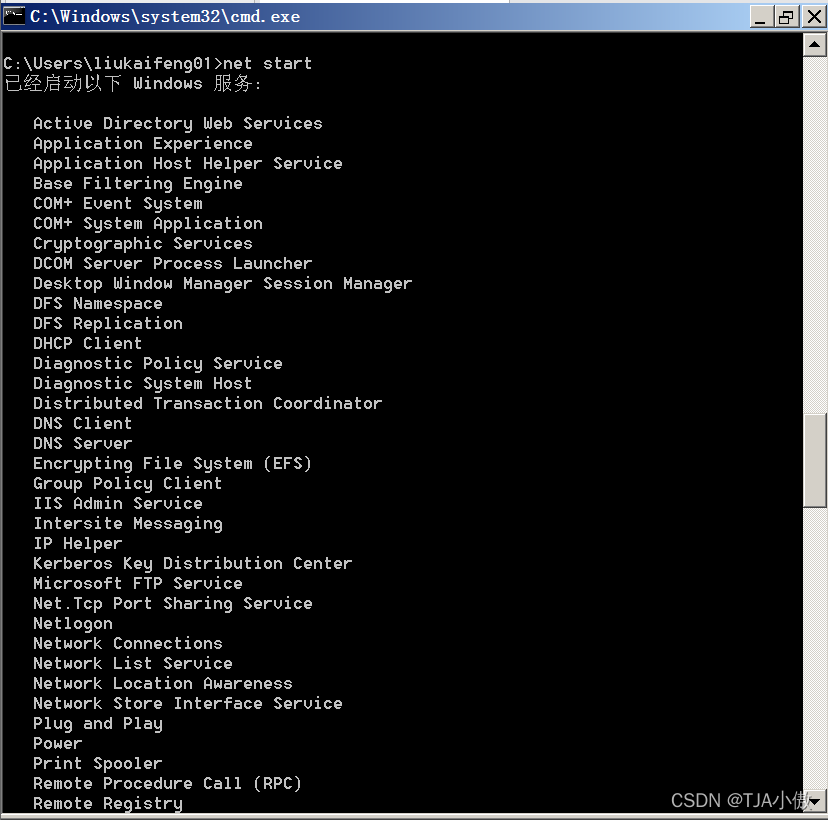

查看启动进程,可以根据启动进程判断主机在域中扮演的角色:

net start

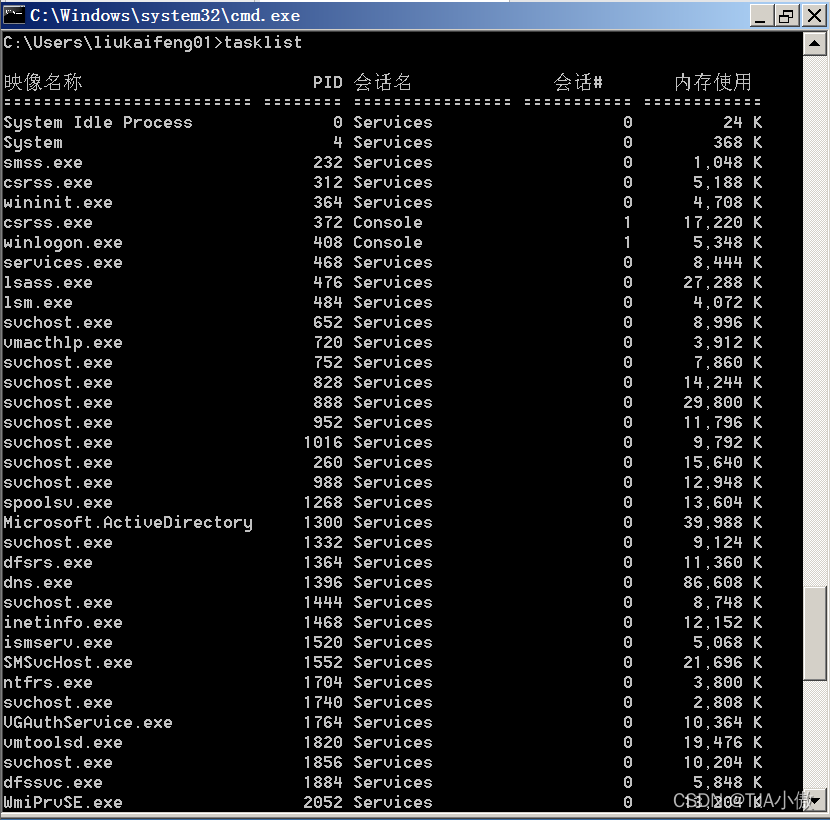

查看进程列表:

tasklist

查看端口开放情况:

netstat

版权声明:本文为tlovejr原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接和本声明。