资料仅限于学习,切勿用在非法路径!!!

Burpsuite+Xray梦幻联动(超详细版)

- Burpsuite与Xray简介

Burpsuite与Xray简介

Burp Suite

是用于攻击web 应用程序的集成平台,包含了许多工具。Burp Suite为这些工具设计了许多接口,以加快攻击应用程序的过程。所有工具都共享一个请求,并能处理对应的HTTP 消息、持久性、认证、代理、日志、警报。(

简而言之,网安人员人手必备工具

)

Xray

是一款功能强大的安全评估工具,由多名经验丰富的一线安全从业者呕心打造而成,主要特性有:

检测速度快。发包速度快; 漏洞检测算法高效。

支持范围广。大至 OWASP Top 10 通用漏洞检测,小至各种 CMS 框架 POC,均可以支持。

代码质量高。编写代码的人员素质高, 通过 Code Review、单元测试、集成测试等多层验证来提高代码可靠性。

高级可定制。通过配置文件暴露了引擎的各种参数,通过修改配置文件可以极大的客制化功能。

安全无威胁。xray 定位为一款

安全辅助

评估工具,而不是攻击工具,内置的所有 payload 和 poc 均为无害化检查。

目前支持的

漏洞检测类型

包括:

- XSS漏洞检测 (key: xss)

- SQL 注入检测 (key: sqldet)

- 命令/代码注入检测 (key: cmd-injection)

- 目录枚举 (key: dirscan)

- 路径穿越检测 (key: path-traversal)

- XML 实体注入检测 (key: xxe)

- 文件上传检测 (key: upload)

- 弱口令检测 (key: brute-force)

- jsonp 检测 (key: jsonp)

- ssrf 检测 (key: ssrf)

- 基线检查 (key: baseline)

- 任意跳转检测 (key: redirect)

- CRLF 注入 (key: crlf-injection)

- Struts2 系列漏洞检测 (高级版,key: struts)

- Thinkphp系列漏洞检测 (高级版,key: thinkphp)

- POC 框架 (key: phantasm)

其中 POC 框架默认内置 Github 上贡献的 poc,用户也可以根据需要自行构建 poc 并运行。

Xray下载地址:

https://github.com/chaitin/xray

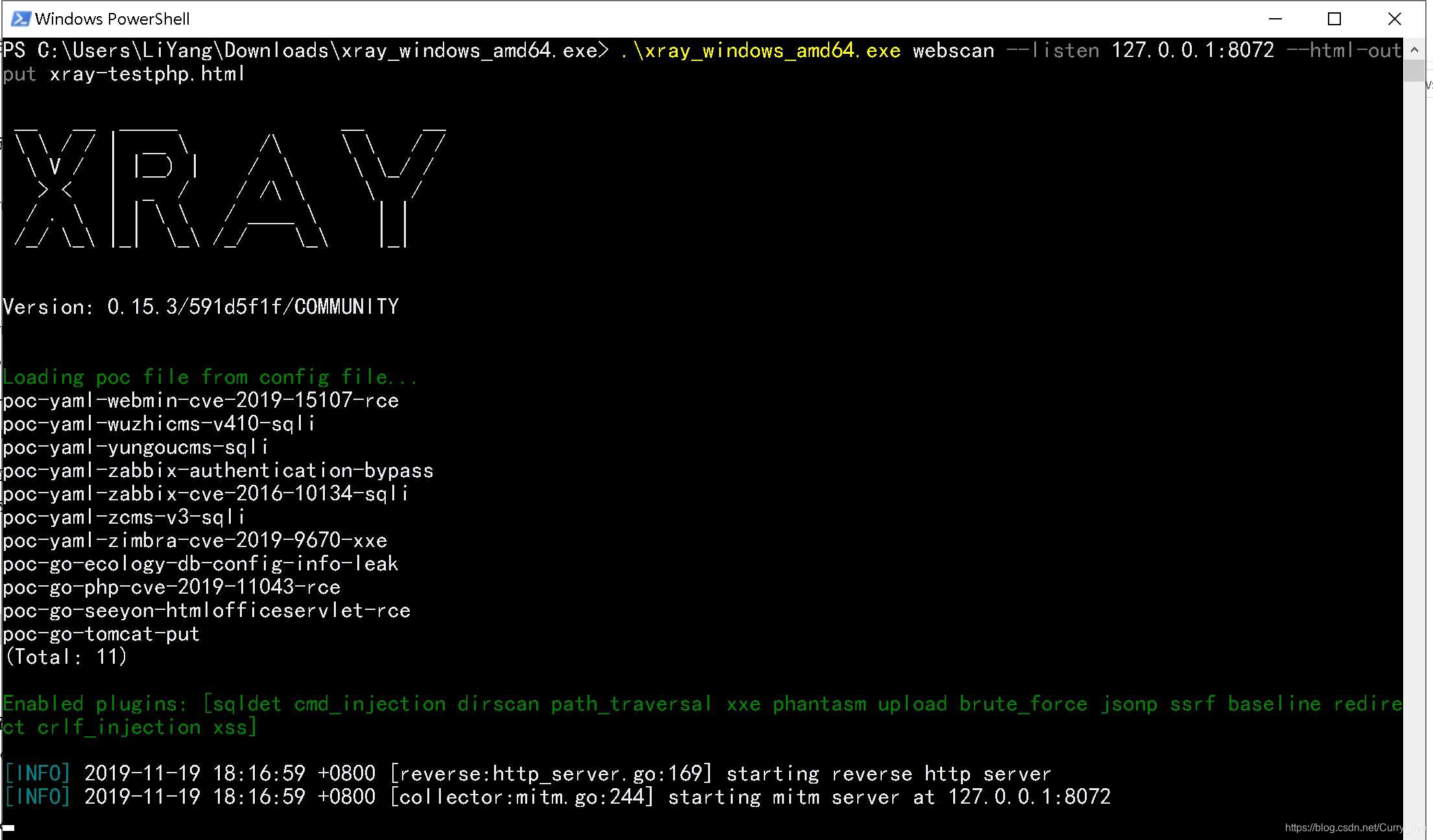

Xray运行

下载对应系统的版本后,来查看下 xray 的版本号。

以Windows系统为例

以下载到 C:\Users$User\Downloads 举个栗子,右键解压,就可以得到

xray_windows_amd64.exe

文件了

在当前路径(C:\Users$User\Downloads )按住

Shift

+右键

快速打开Powershell

查看 xray 的版本号

\xray_windows_amd64.exe version

使用 Xray 代理模式

生成CA证书

对于初次使用Xray的小伙伴来说,需要先生成CA证书

.\xray_windows_amd64.exe genca

运行命令之后,将在当前文件夹生成

ca.crt

和

ca.key

两个文件。

本命令只需要第一次使用的时候运行即可,如果文件已经存在再次运行会报错,需要先删除本地的 ca.crt 和 ca.key 文件。

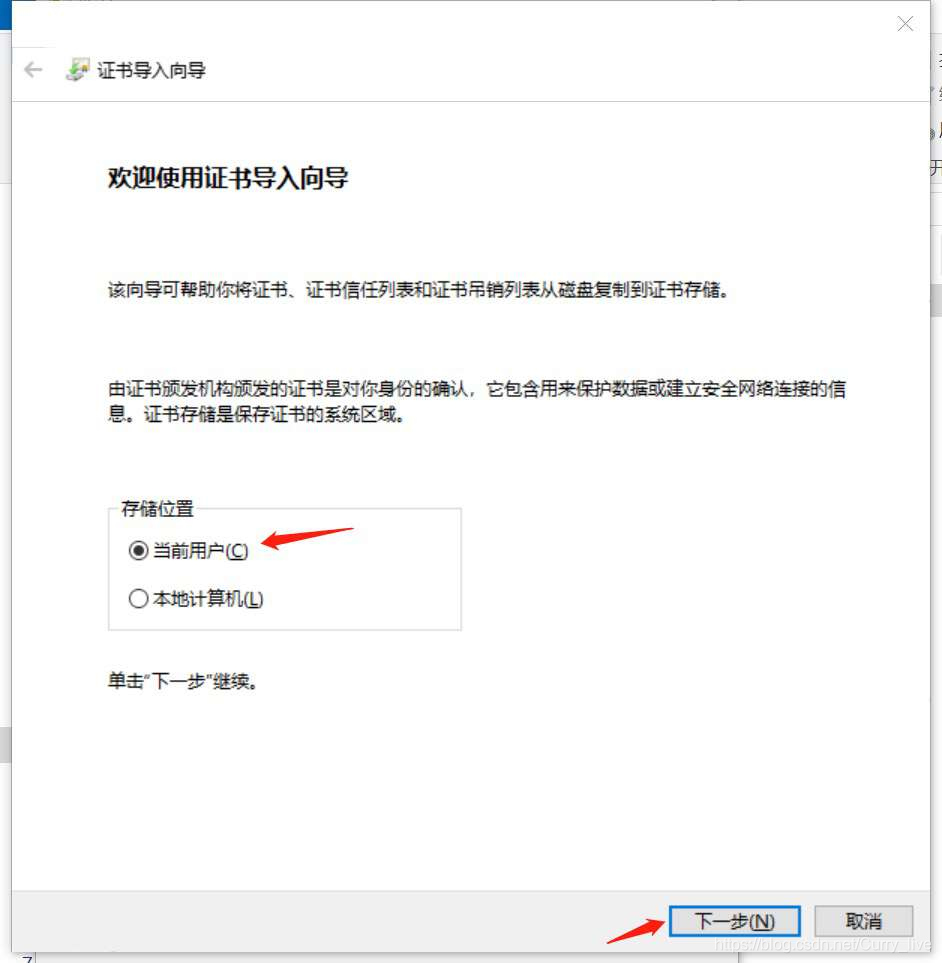

安装 CA 证书

使用的是 IE、Chrome、curl 等客户端,建议将 ca 证书安装在操作系统上(

懒人方法

)

双击

ca.crt

Xray的证书就正式安装完成了,距离组件成功完成了40%了

Burpsuite的CA证书安装

请各位看官移步:

https://blog.csdn.net/Curry_live/article/details/116262528

完成此步骤,距离组件成功完成了80%

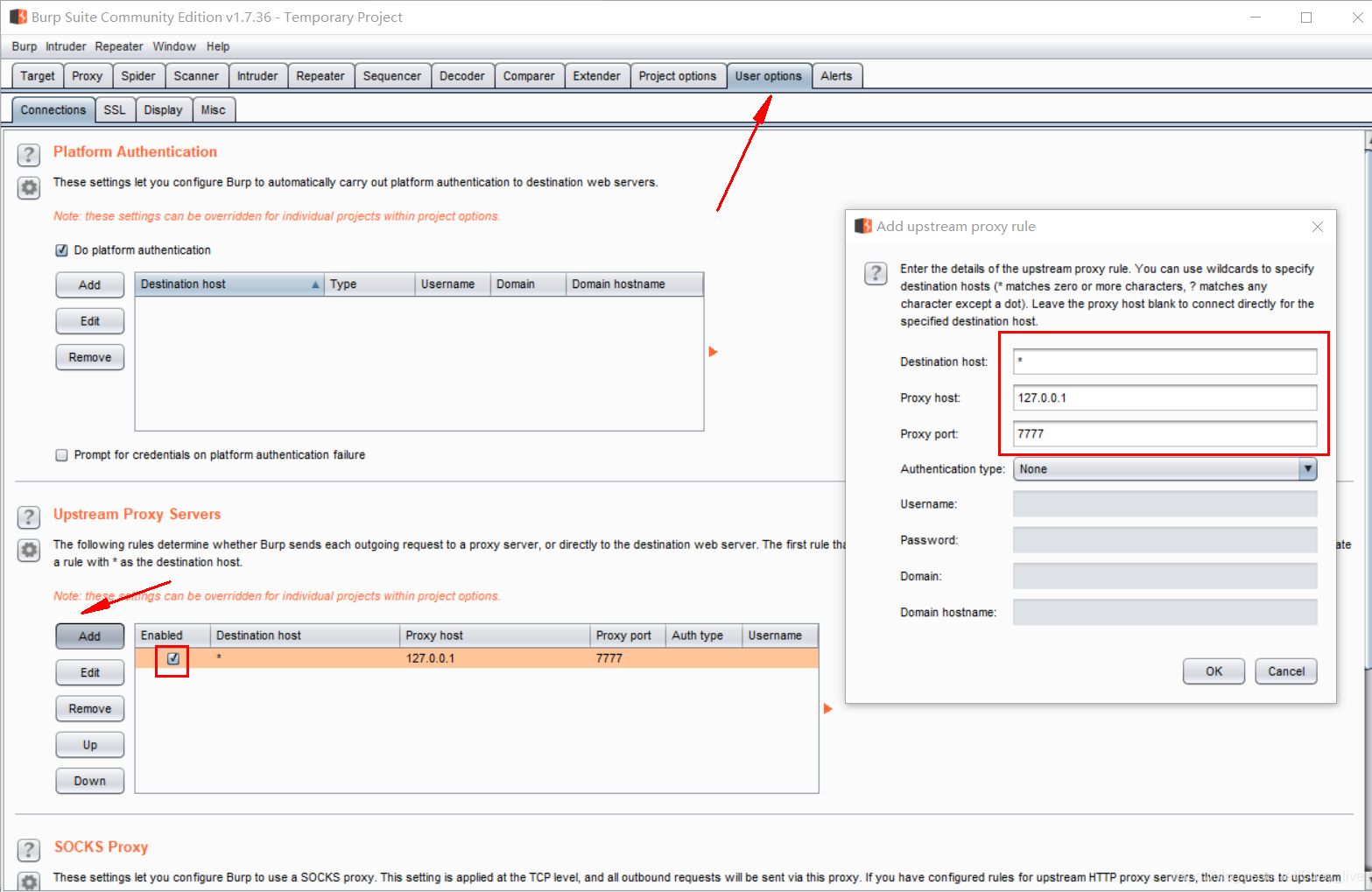

进行burp的中转设置

芜湖~ 起飞

“proxy”为导出文件名,随你啊起

.\xray_windows_amd64.exe webscan –listen 127.0.0.1:7777 –html-output proxy.html

你就可以随便浏览网站了,Xray会自动帮扫描结果整合到输出文件里

关注:卡比兽网安笔记 精彩内容 等你发现