linux限制登录密码输入次数,远程登录尝试密码次数

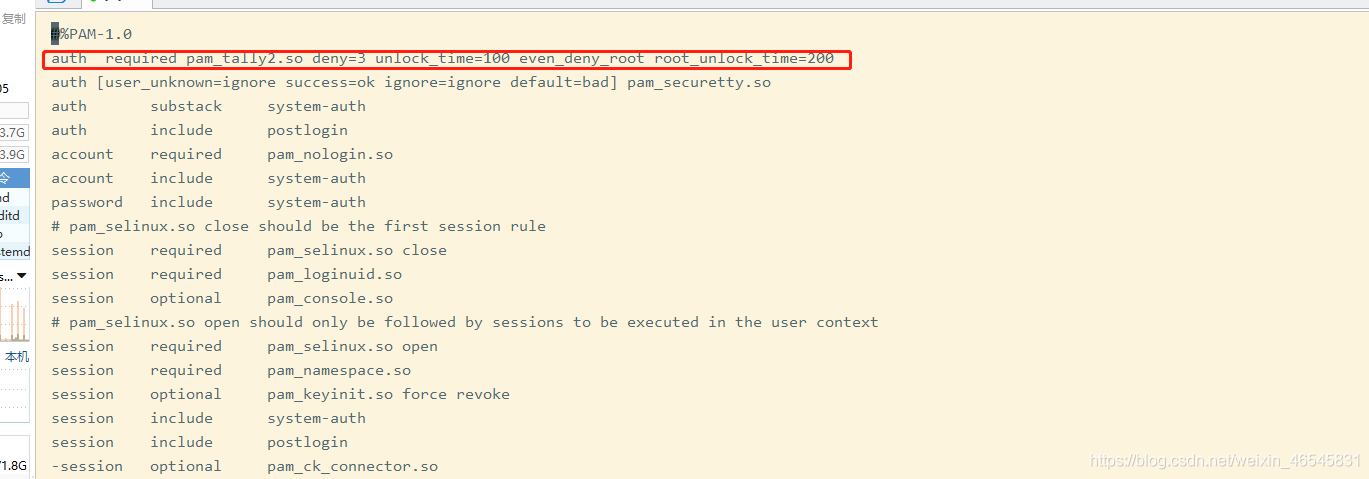

1、编辑

PAM

的配置文件

1 | cat /etc/pam.d/login

内容如下:

#%PAM-1.0

auth required pam_tally2.so deny=3 unlock_time=100 even_deny_root root_unlock_time=200

auth [user_unknown=ignore success=ok ignore=ignore default=bad] pam_securetty.so

auth substack system-auth

auth include postlogin

account required pam_nologin.so

account include system-auth

password include system-auth

#pam_selinux.so close should be the first session rule**

session required pam_selinux.so close

session required pam_loginuid.so

session optional pam_console.so

#pam_selinux.so open should only be followed by sessions to be executed in the user context

session required pam_selinux.so open

session required pam_namespace.so

session optional pam_keyinit.so force revoke

session include system-auth

session include postlogin

-session optional pam_ck_connector.so

参数介绍

even_deny_root 也限制root用户;

deny 设置普通用户和root用户连续错误登陆的最大次数,超过最大次数,则锁定该用户

unlock_time 设定普通用户锁定后,多少时间后解锁,单位是秒;

root_unlock_time 设定root用户锁定后,多少时间后解锁,单位是秒;

此处使用的是 pam_tally2 模块,如果不支持 pam_tally2 可以使用 pam_tally 模块。另外,不同的pam版本,设置可能有所不同,具体使用方法,可以参照相关模块的使用规则。

在#%PAM-1.0的下面,即第二行,添加内容,一定要写在前面,如果写在后面,虽然用户被锁定,但是只要用户输入正确的密码,还是可以登录的!

以上步骤限制了用户从tty登录

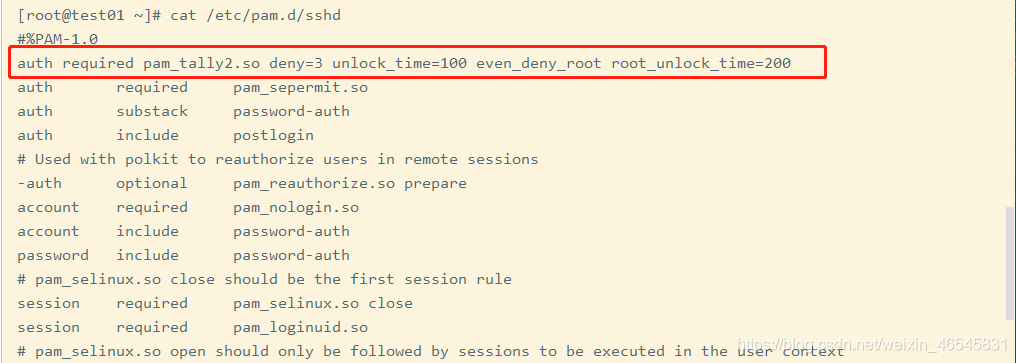

限制远程登录,需要改

sshd

文件

1 | cat /etc/pam.d/sshd

内容如下:

#%PAM-1.0

auth required pam_tally2.so deny=3 unlock_time=100 even_deny_root root_unlock_time=200

auth required pam_sepermit.so

auth substack password-auth

auth include postlogin

#Used with polkit to reauthorize users in remote sessions

-auth optional pam_reauthorize.so prepare

account required pam_nologin.so

account include password-auth

password include password-auth

#pam_selinux.so close should be the first session rule

session required pam_selinux.so close

session required pam_loginuid.so

#pam_selinux.so open should only be followed by sessions to be executed in the user context

session required pam_selinux.so open env_params

session required pam_namespace.so

session optional pam_keyinit.so force revoke

session include password-auth

session include postlogin

#Used with polkit to reauthorize users in remote sessions

-session optional pam_reauthorize.so prepare

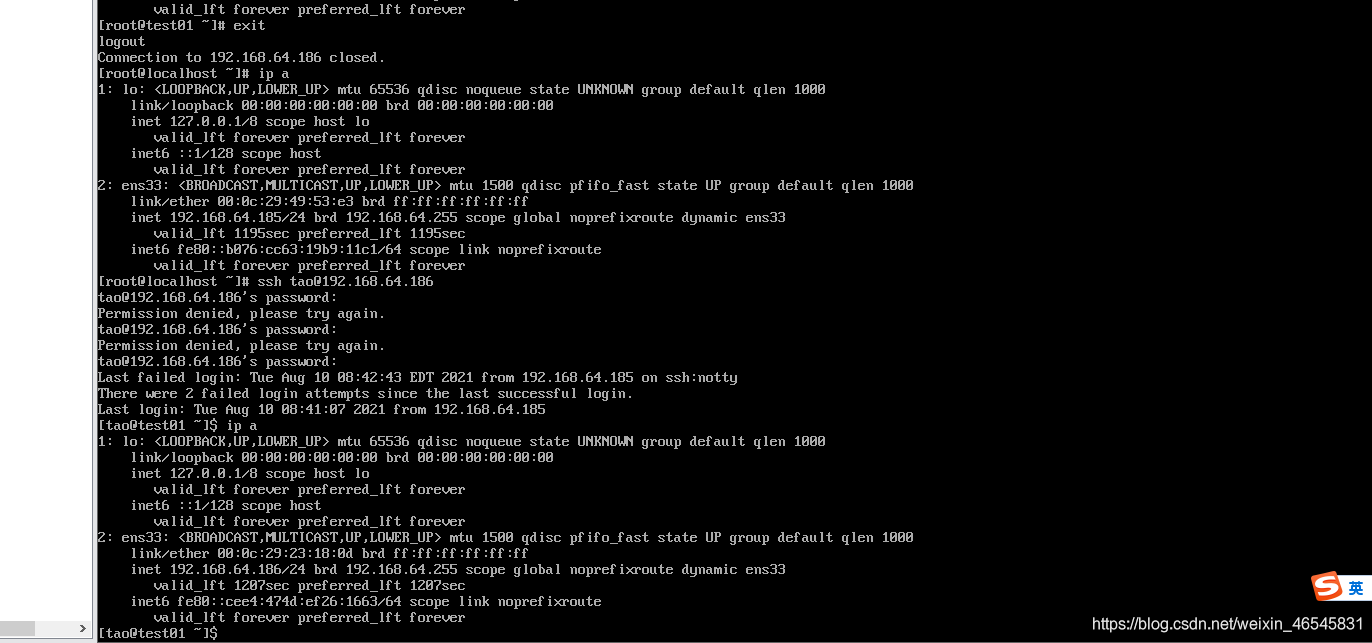

以上步骤,限制远程登录!

这个远程ssh的时候,输入密码错误超过三次但是没有提示,我用的是Xshell,不知道其它终端有没有提示,但是只要超过设定的值,输入正确的密码也是登陆不了的!,还是要等到设定的时间在重新尝试输入正确密码进行登录认证

密码复杂度

找到同时有 “password” 和 “pam_cracklib.so” 字段并且附加有 “ucredit=-1 lcredit=-2

dcredit=-1 ocredit=-1”

的那行,它表示密码必须至少包含一个大写字母(ucredit),两个小写字母(lcredit),一个数字(dcredit)和一个标点符号(ocredit)。

1 | cat /etc/pam.d/system-auth

内容如下:

1 | password requisite pam_cracklib.so retry=3 difok=3 minlen=10 ucredit=-1 lcredit=-2 dcredit=-1 ocredit=-1