一:内存泄漏检查

#include<iostream>

#include<stdlib.h>

using namespace std;

void newtest()

{

int *p = new int[10]; //申请40字节

return;

}

void malloctest()

{

int *q = (int*)malloc(10); //申请10字节

return;

}

int main(void)

{

newtest();

malloctest();

return 0;

}

只申请,不释放,造成了内存泄漏。

添加-fsanitize=address选项。

可以看到,红色字符提示了内存泄漏,而蓝色字体,则提示泄漏了多少字节,在哪一行分配和泄漏的。

总结:

1:输出内存泄漏的顺序与分配的顺序相反

2:gcc4.8以上版本内嵌有该功能。

如果提示找不到/usr/lib64/libasan.so.5…则要安装,安装命令apt-get install libasan(Ubuntu系统)

二:堆溢出检查

#include<iostream>

#include<stdlib.h>

#include<string.h>

using namespace std;

void heap_buffer_overflow_test()

{

char *p = new char[5]; //先申请5个字节

const char *str = "I LOVE CHINA";

strcpy(p,str); //超过了5个字节

delete []p;//记得释放

}

int main(void)

{

heap_buffer_overflow_test();

return 0;

}

这里指出了,是哪一行(10)导致的堆溢出,以及写入了多少字节(13)的数据.

这一部分指出了在哪一行分配的内存,以及一些栈信息。

三:栈溢出检查

#include<iostream>

#include<stdlib.h>

#include<string.h>

using namespace std;

void stack_buffer_overflow_test()

{

int test[10];

test[12] = 0;

}

int main(void)

{

stack_buffer_overflow_test();

return 0;

}

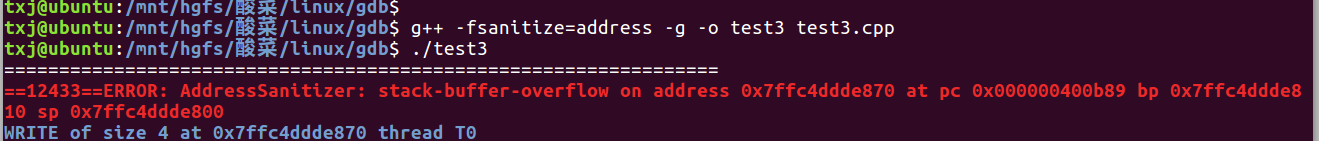

指出了发生错误的类型:stack-buffer-overflow

指出了第九行发生了越界。

四:全局内存溢出的检查

#include<iostream>

#include<stdlib.h>

#include<string.h>

using namespace std;

int test[10] = {0};

void global_buffer_overflow_test()

{

test[12] = 0;

}

int main(void)

{

global_buffer_overflow_test();

return 0;

}

同样指出了错误类型以及发生越界的行号。

五:释放后继续使用的检查

#include<iostream>

#include<stdlib.h>

#include<string.h>

using namespace std;

void use_after_free_test()

{

char *p = new char[15]; //先申请15个字节

const char *str = "I LOVE CHINA"; //13

strcpy(p,str);

delete []p;//记得释放

char c = p[0];

}

int main(void)

{

use_after_free_test();

return 0;

}

同样指出了错误类型以及发生越界的行号。

版权声明:本文为qq_38158479原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接和本声明。