N年后的更新

之前项目遇到的网站,云盘上找到的源码,现在拉出来审计一下

前边遇到两个文件上传。都校验了后缀名,没办法直接shell。然后快审计完的时候,看到以下信息

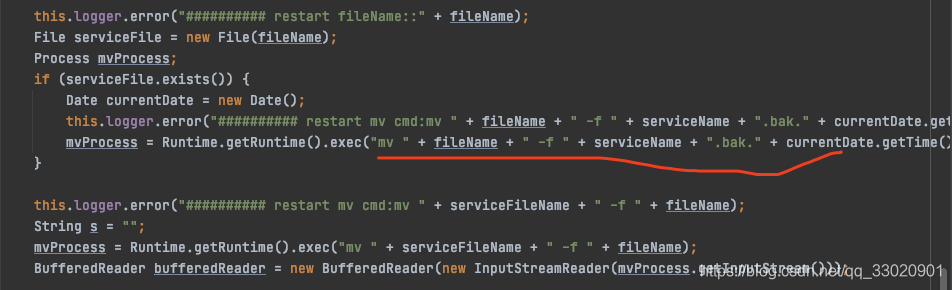

感谢开发赏饭吃,搞得一手危险操作。接下来看参数是否能控制即可

mv 查了下文档,-f 是 强制覆盖文件,不提醒

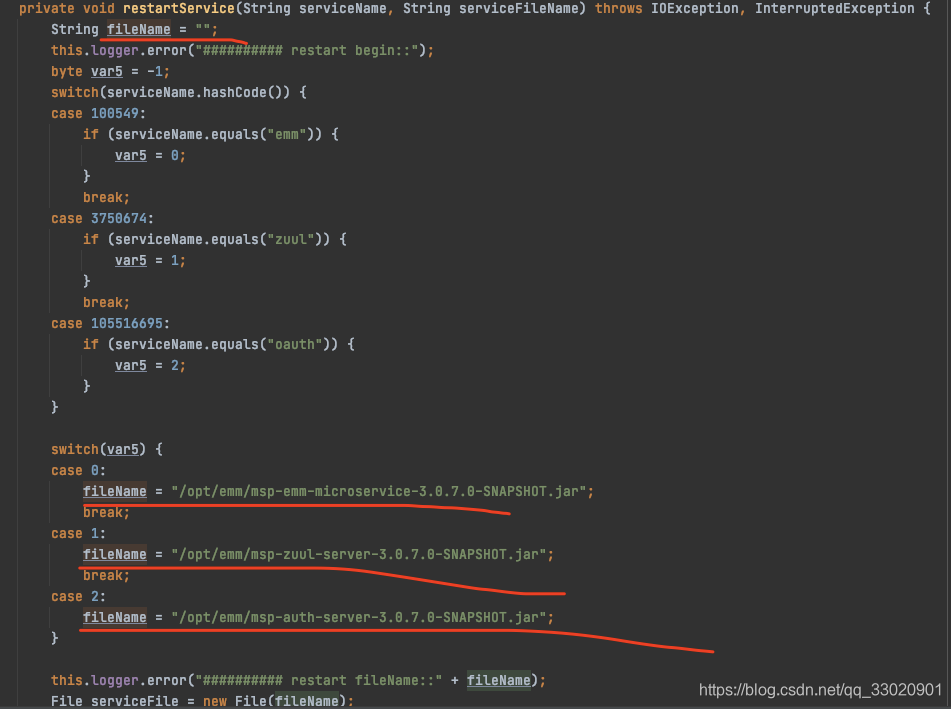

fileName可以看到没办法自己通过穿参执行命令, switch 条件不存在的也没有默认赋值/

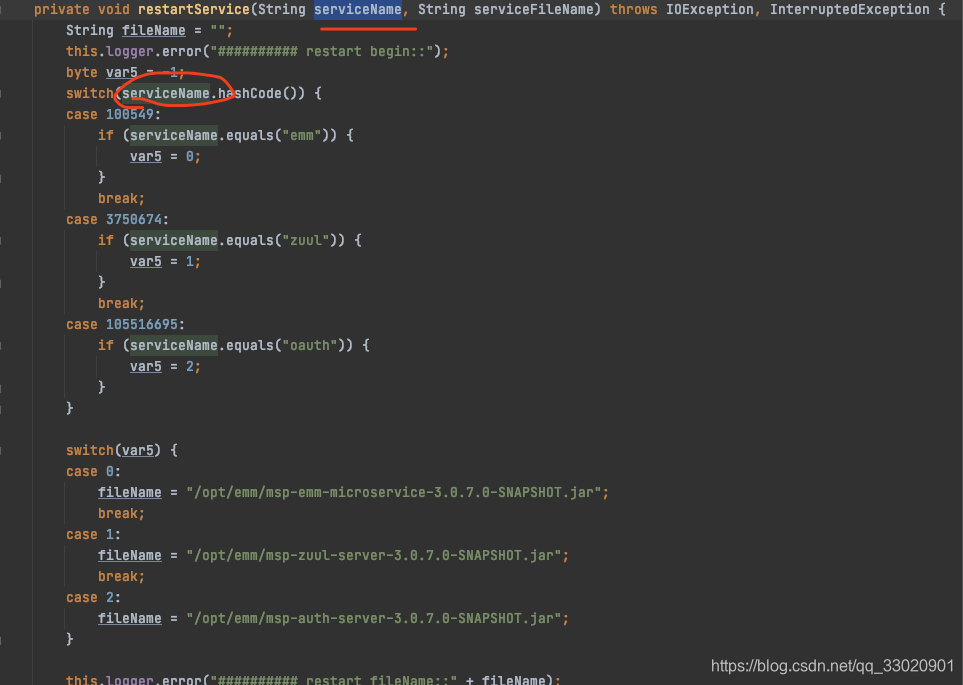

serviceName 能看到是函数传进来的,中间switch了一下,不过没有case中也无所谓,反正没修改

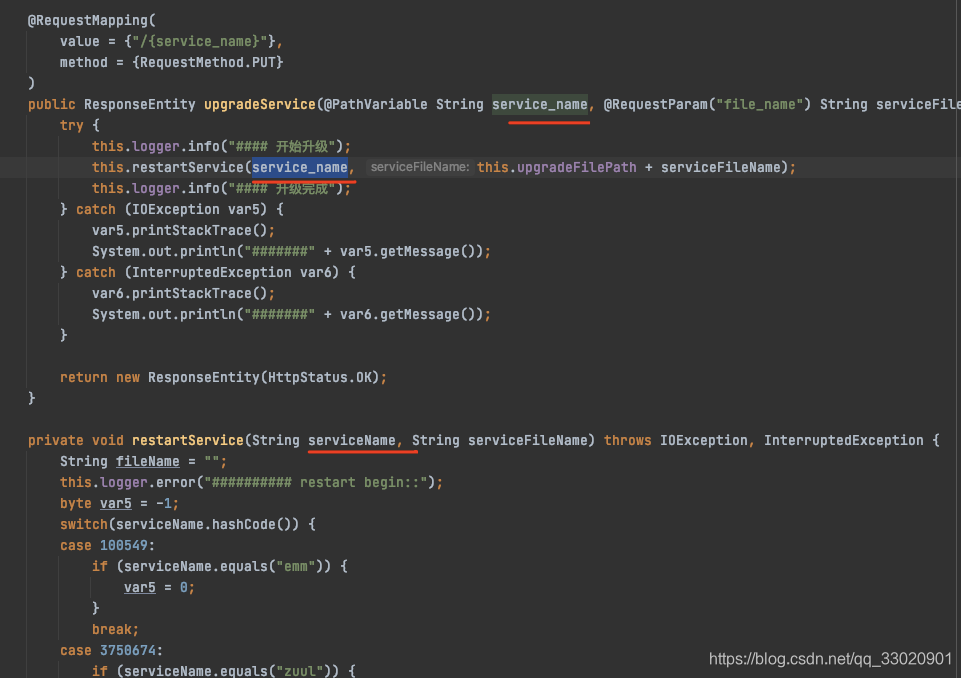

看调用的地方,也是 直接传进来就用了,构造一下,就能命令执行了

版权声明:本文为qq_33020901原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接和本声明。